Prehľad

Táto politika Bezpečný vývoj stanovuje povinné požiadavky na zabudovanie bezpečnostných kontrolných opatrení v každej fáze vývoja softvéru, čím zabezpečuje, že všetok kód – interný, outsourcovaný alebo od tretích strán – prechádza dôslednou validáciou kontrol a je zosúladený s vedúcimi normami, ako sú ISO/IEC 27001:2022, NIST SP 800-53, GDPR a ďalšie.

Bezpečnosť od začiatku do konca

Vynucuje bezpečnostné kontrolné opatrenia počas každej fázy vývoja s cieľom proaktívne znížiť riziko.

Povinné bezpečné programovanie

Vyžaduje používanie OWASP, SANS a jazykovo špecifických noriem kódovania, vzájomné hodnotenie a automatizované testovanie.

Dohľad na základe rolí

Definuje jasné zodpovednosti pre riaditeľa informačnej bezpečnosti (CISO), DevSecOps, vývojárov, QA a dodávateľov tretích strán.

Súlad a audit

Zosúlaďuje sa s ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 a DORA pre silné regulačné pokrytie.

Čítať celý prehľad

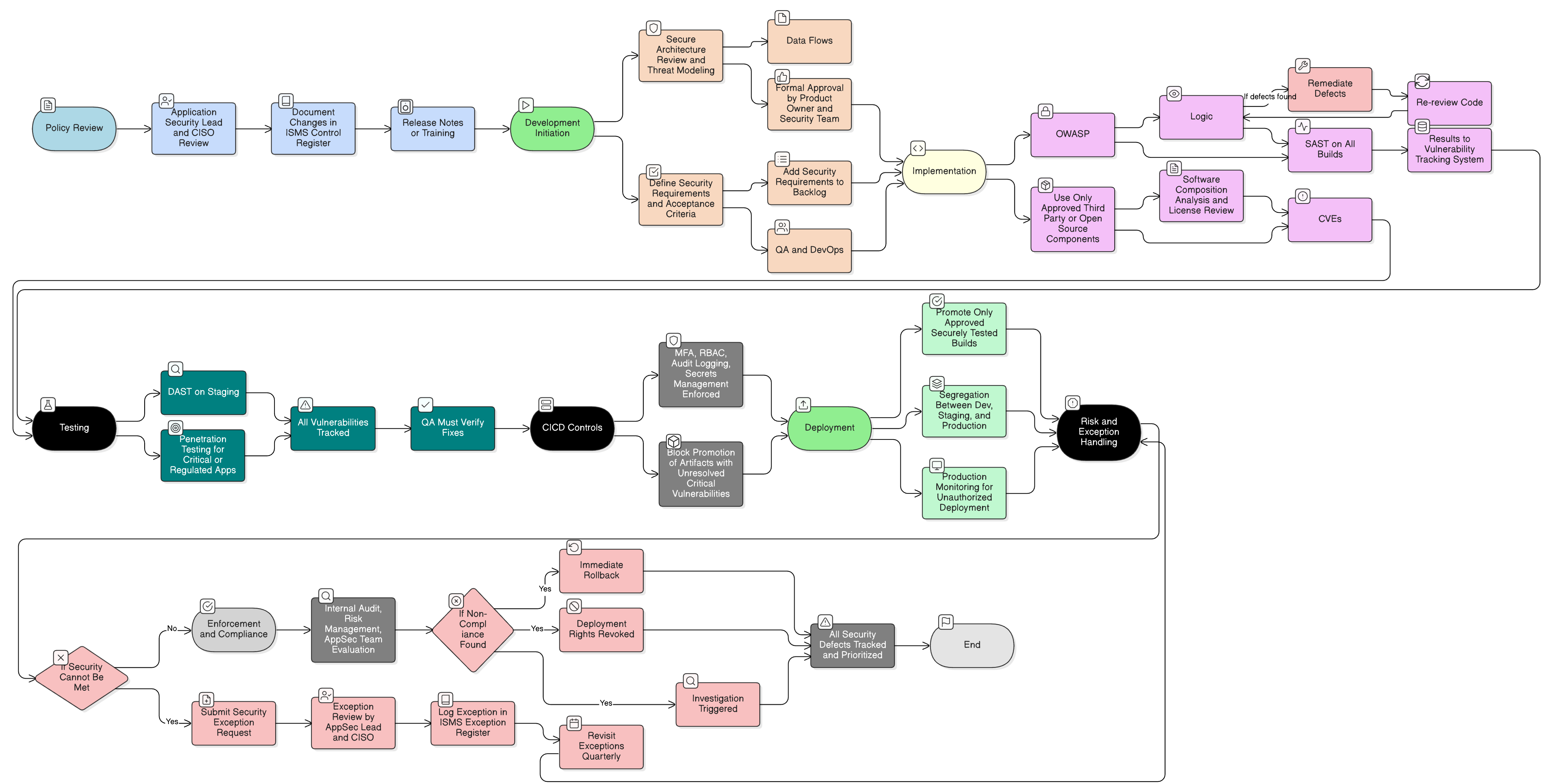

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá zapojenia

Požiadavky správy bezpečného SDLC

Zodpovednosti špecifické pre rolu

Požiadavky na preskúmanie kódu a bezpečnostné testovanie

Proces výnimiek a ošetrenia rizík

Zosúladenie s normami a predpismi

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

P01 Politika informačnej bezpečnosti

Stanovuje strategický mandát pre zabudovanie bezpečnosti naprieč všetkými informačnými systémami, pričom bezpečný vývoj je základným prevádzkovým kontrolným opatrením.

Politika riadenia prístupu

Definuje kontrolné opatrenia na obmedzenie prístupu do vývojových prostredí, repozitárov, nástrojov na zostavovanie a CI/CD pipeline.

P05 Politika riadenia zmien

Zabezpečuje, že zmeny kódu, vydania softvéru a nasadenia podliehajú riadnemu schvaľovaniu, plánovaniu vrátenia zmien a overeniu po nasadení.

Politika správy aktív

Podporuje inventarizáciu aktív vývojových prostredí, zdrojových repozitárov a zostavovacích systémov ako spravovaných aktív podliehajúcich klasifikácii a ochrane.

Politika zaznamenávania a monitorovania

Vzťahuje sa na vývojové pipeline a zabezpečuje, že procesy zostavovania, povyšovania kódu a udalosti nasadenia sú auditne logované, monitorované a analyzované na anomálie.

Politika reakcie na incidenty (P30)

Poskytuje rámec na analýzu a reakciu na incidenty pri bezpečnostných nedostatkoch zistených po nasadení alebo počas bezpečnostného testovania aplikácií.

O politikách Clarysec - Politika bezpečného vývoja

Efektívne riadenie bezpečnosti vyžaduje viac než len slová; vyžaduje jasnosť, zodpovednosť a štruktúru, ktorá sa škáluje s vašou organizáciou. Generické šablóny často zlyhávajú a vytvárajú nejednoznačnosť prostredníctvom dlhých odsekov a nedefinovaných rolí. Táto politika je navrhnutá tak, aby bola prevádzkovou chrbticou vášho bezpečnostného programu. Priraďujeme zodpovednosti ku konkrétnym rolám, ktoré sa nachádzajú v modernej organizácii, vrátane CISO, IT bezpečnosti a relevantných výborov, čím zabezpečujeme jasnú zodpovednosť. Každá požiadavka je jedinečne očíslovaná doložka (napr. 5.1.1, 5.1.2). Táto atómová štruktúra uľahčuje implementáciu politiky, auditovanie voči konkrétnym kontrolným opatreniam a bezpečné prispôsobenie bez narušenia integrity dokumentu, čím sa z nej stáva dynamický, vykonateľný rámec namiesto statického dokumentu.

Dôsledná správa kódu tretích strán

Vyžaduje formálnu validáciu kontrol, skenovanie zraniteľností a preskúmania bezpečnosti dodávateľského reťazca pre všetky outsourcované a open-source komponenty.

Kontrolované vývojové/testovacie prostredia

Nariaďuje segmentáciu, vyčistené datasety a blokovaný prístup na internet pre neprodukčné systémy s cieľom predchádzať úniku údajov.

Pracovný postup riadenia výnimiek

Poskytuje štruktúrovaný proces pre žiadosti o výnimky založené na riziku, schvaľovanie a pravidelné preskúmanie pre sledovateľné ošetrenie odchýlok.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku Enterprise

Ušetrite 67%Získajte všetkých 37 politík Enterprise za €599, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík Enterprise →