Descripción general

Esta Política de Desarrollo seguro establece requisitos obligatorios para integrar controles de seguridad en cada etapa del ciclo de vida del desarrollo de software (SDLC), garantizando que todo el código, interno, externalizado o de terceros, se someta a una validación de controles rigurosa y se alinee con normas líderes como ISO/IEC 27001:2022, NIST SP 800-53, GDPR y otras.

Seguridad de extremo a extremo

Aplica controles de seguridad en todas las fases del desarrollo para reducir el riesgo de forma proactiva.

Codificación segura obligatoria

Exige el uso de OWASP, SANS y estándares de codificación específicos del lenguaje, revisión entre pares y pruebas de seguridad automatizadas.

Supervisión basada en roles

Define responsabilidades claras para el Director de Seguridad de la Información (CISO), DevSecOps, desarrolladores, QA y proveedores terceros.

Cumplimiento y auditoría

Se alinea con ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 y DORA para una sólida cobertura normativa.

Leer descripción completa

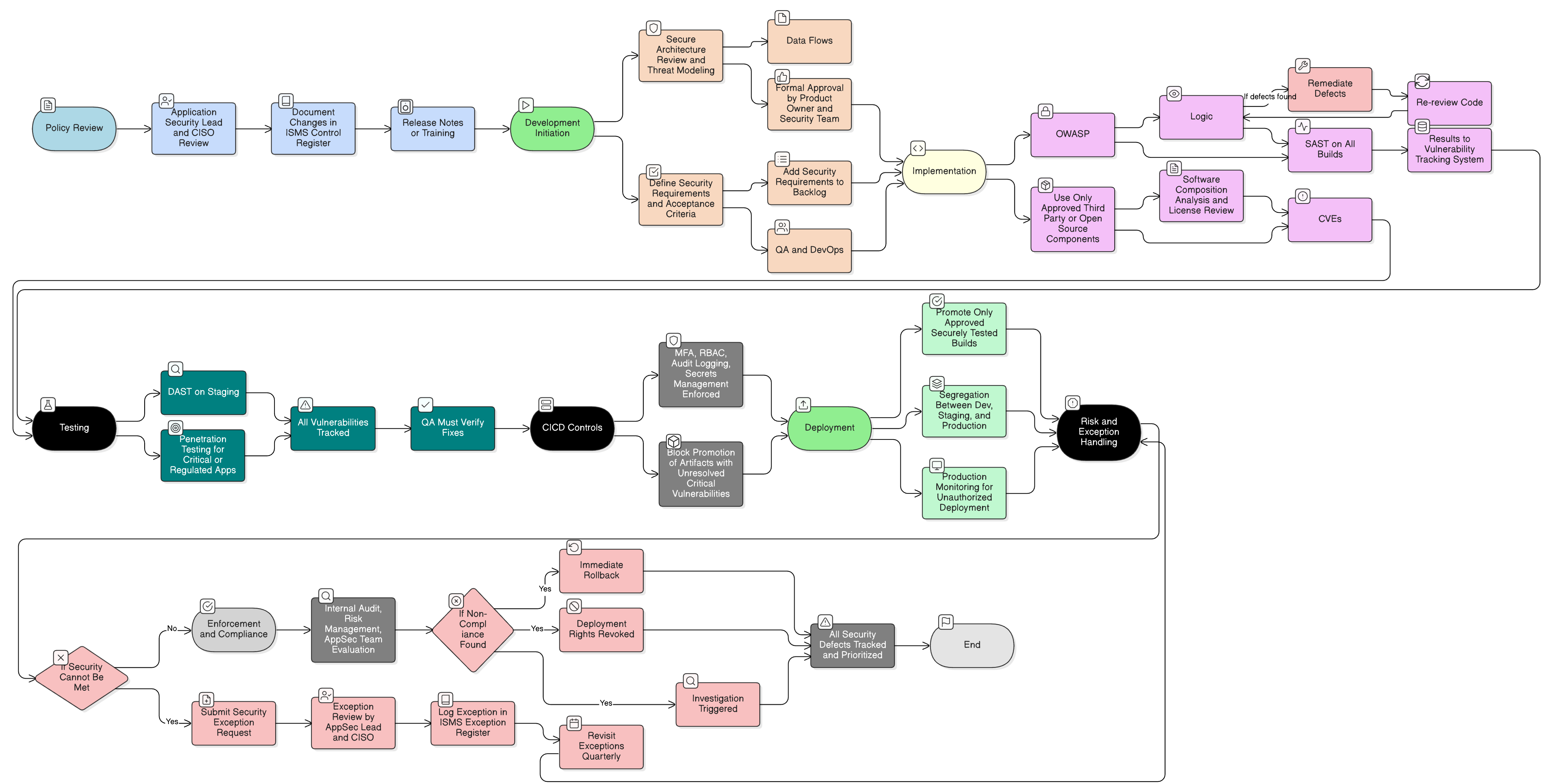

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Requisitos de gobernanza del SDLC seguro

Responsabilidades específicas por rol

Requisitos de revisión de código y pruebas de seguridad

Proceso de Gestión de excepciones y Tratamiento de riesgos

Alineación con normas y normativas

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de seguridad de la información

Establece el mandato estratégico para integrar la seguridad en todos los sistemas de información, de los cuales el desarrollo seguro es un control operativo fundamental.

Política de control de acceso

Define las medidas de control de acceso para restringir el acceso a entornos de desarrollo, repositorios, herramientas de compilación y pipelines de CI/CD.

Política de gestión de cambios

Garantiza que los cambios de código, las versiones y los despliegues estén sujetos a la aprobación adecuada, planificación de la reversión y verificación posterior al despliegue.

Política de gestión de activos

Apoya el inventario de activos de entornos de desarrollo, repositorios de código fuente y sistemas de compilación como activos gestionados sujetos a clasificación de activos y protección.

Política de registro y monitorización

Se aplica a los pipelines de desarrollo, garantizando que los procesos de compilación, las promociones de código y los eventos de despliegue se registren, se monitoricen y se analicen para detectar anomalías de seguridad.

Política de respuesta a incidentes (P30)

Proporciona el marco para analizar y responder a fallos de seguridad descubiertos tras el despliegue o durante las pruebas de seguridad de aplicaciones.

Sobre las Políticas de Clarysec - Política de Desarrollo seguro

Una gobernanza de la seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos presentes en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), la seguridad de TI y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita la implementación de la política, la auditoría frente a controles específicos y la personalización segura sin afectar a la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Gobernanza rigurosa del código de terceros

Exige validación formal, escaneo de vulnerabilidades y revisiones de seguridad de la cadena de suministro para todos los componentes externalizados y de código abierto.

Entornos de desarrollo/pruebas controlados

Exige segregación, conjuntos de datos depurados y acceso a Internet bloqueado para sistemas no productivos para evitar la fuga de datos.

Flujo de trabajo de Gestión de excepciones

Proporciona un proceso estructurado para solicitudes de excepción basadas en el riesgo, aprobación y revisión periódica para una gestión trazable de desviaciones.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →