Przegląd

Polityka zarządzania aktywami (P12) określa wymagania dotyczące identyfikacji, klasyfikacji aktywów, prowadzenia wykazu aktywów oraz ochrony aktywów organizacji w całym ich cyklu życia, zapewniając zgodność, przypisanie własności i bezpieczeństwo od wdrożenia do utylizacji.

Centralny wykaz aktywów

Wymaga kompletnego, audytowalnego wykazu aktywów obejmującego wszystkie aktywa fizyczne, aktywa cyfrowe oraz aktywa hostowane w chmurze.

Własność i klasyfikacja aktywów

Określa właściciela aktywów oraz klasyfikację aktywów na potrzeby ochrony i zgodności regulacyjnej.

Bezpieczne kontrole cyklu życia

Opisuje postępowanie z aktywami od pozyskania do bezpiecznej utylizacji, wspierając zgodność i zarządzanie ryzykiem.

Egzekwowanie i audytowalność

Umożliwia egzekwowanie polityki, audyty wewnętrzne/zewnętrzne oraz retencję dowodów z audytu na potrzeby regulacyjne.

Czytaj pełny przegląd

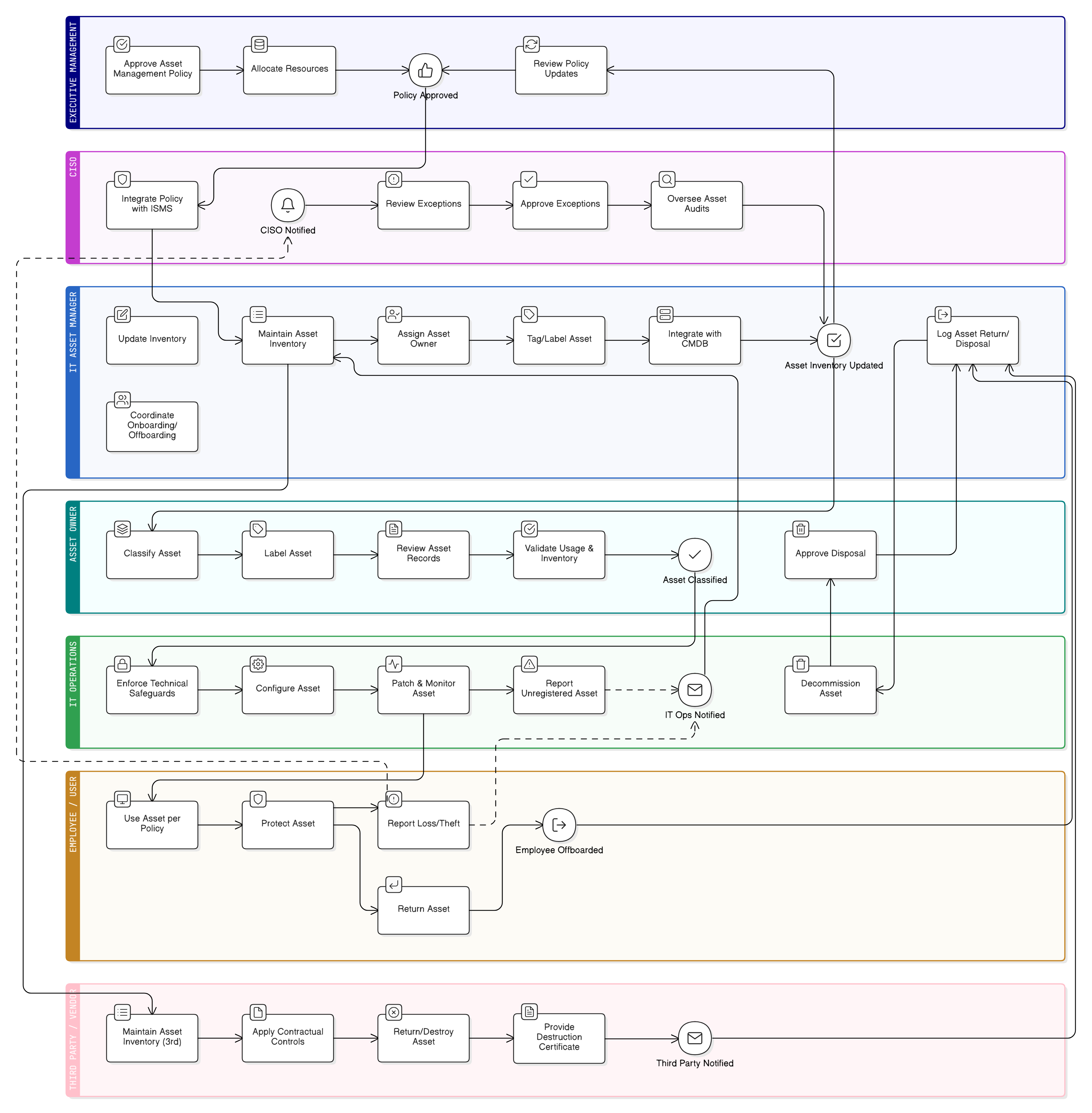

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Wykaz aktywów i wymagania dotyczące metadanych

Procedury klasyfikacji aktywów i etykietowania

Cykl życia aktywów (wdrażanie, zwrot, utylizacja)

Nadzór nad aktywami stron trzecich i aktywami zdalnymi

Integracja audytu i reagowanie na incydenty

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 30Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka kontroli dostępu

Zapewnia, że widoczność aktywów jest spójna z uprawnieniami dostępu oraz mechanizmami kontroli w systemach i środowiskach danych.

Polityka zatrudniania i zakończenia współpracy

Reguluje terminowe nadawanie dostępu oraz zwrot aktywów fizycznych i dostęp logiczny podczas zmian kadrowych.

Polityka klasyfikacji danych i etykietowania

Ustanawia obowiązkowe zasady klasyfikacji danych dla aktywów, które determinują etykietowanie, postępowanie z danymi i procedury utylizacji.

Polityka retencji danych i utylizacji

Definiuje harmonogram i metody bezpiecznej utylizacji dla cyfrowych i fizycznych aktywów zawierających informacje.

Polityka rejestrowania i monitorowania

Umożliwia identyfikowalność dostępu i użycia aktywów poprzez rejestrowanie audytowe, widoczność punktów końcowych oraz analitykę behawioralną.

Polityka reagowania na incydenty (P30)

Wspiera szybkie powstrzymanie i dochodzenie naruszeń związanych z aktywami, takich jak zgubione laptopy lub nieśledzone nośniki danych.

O politykach Clarysec - Polityka zarządzania aktywami

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż samych zapisów — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczne uprawnienia i rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audyt względem konkretnych zabezpieczeń oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go z dokumentu statycznego w dynamiczne, wykonalne ramy.

Nadzór nad aktywami stron trzecich

Wymaga od zewnętrznych dostawców utrzymywania inwentaryzacji oraz egzekwowania równoważnych standardów śledzenia aktywów, etykietowania i utylizacji poprzez umowy z dostawcami.

Shadow IT i kontrole wyjątków

Wdraża skanowanie sieci oraz rejestr odstępstw od polityki w celu wykrywania nieautoryzowanych lub niezarządzanych aktywów oraz formalnego postępowania z ryzykiem w scenariuszach.

Zintegrowane zarządzanie ryzykiem

Łączy inwentaryzację aktywów z rejestrem ryzyk oraz analizą wpływu na działalność na potrzeby ukierunkowanego modelowania zagrożeń i podatności oraz zgodności.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →