Yleiskatsaus

Tämä turvallisen kehittämisen politiikka asettaa pakolliset vaatimukset tietoturvakontrollien sisällyttämiseksi ohjelmistokehityksen jokaiseen vaiheeseen ja varmistaa, että kaikki koodi – sisäinen, ulkoistettu tai kolmannen osapuolen – käy läpi tiukan tietoturvavalidoinnin ja yhdenmukaistuu johtavien standardien, kuten ISO/IEC 27001:2022, NIST SP 800-53, EU GDPR:n ja muiden kanssa.

Tietoturva päästä päähän

Varmistaa tietoturvakontrollien toteuttamisen kehityksen jokaisessa vaiheessa riskin ennakoivaksi vähentämiseksi.

Pakollinen turvallinen ohjelmointi

Edellyttää OWASP:n, SANS:n ja kielikohtaisten koodausstandardien käyttöä, vertaisarviointia sekä automatisoitua testausta.

Roolipohjainen valvonta

Määrittelee selkeät vastuut tietoturvajohtajalle (CISO), DevSecOpsille, kehittäjille, QA:lle ja kolmannen osapuolen toimittajille.

Vaatimustenmukaisuus ja auditointi

Yhdenmukaistuu standardien ja sääntelyn kanssa, mukaan lukien ISO/IEC 27001:2022, NIST SP 800-53, EU GDPR, EU NIS2 ja EU DORA, kattavan sääntelypeiton varmistamiseksi.

Lue koko yleiskatsaus

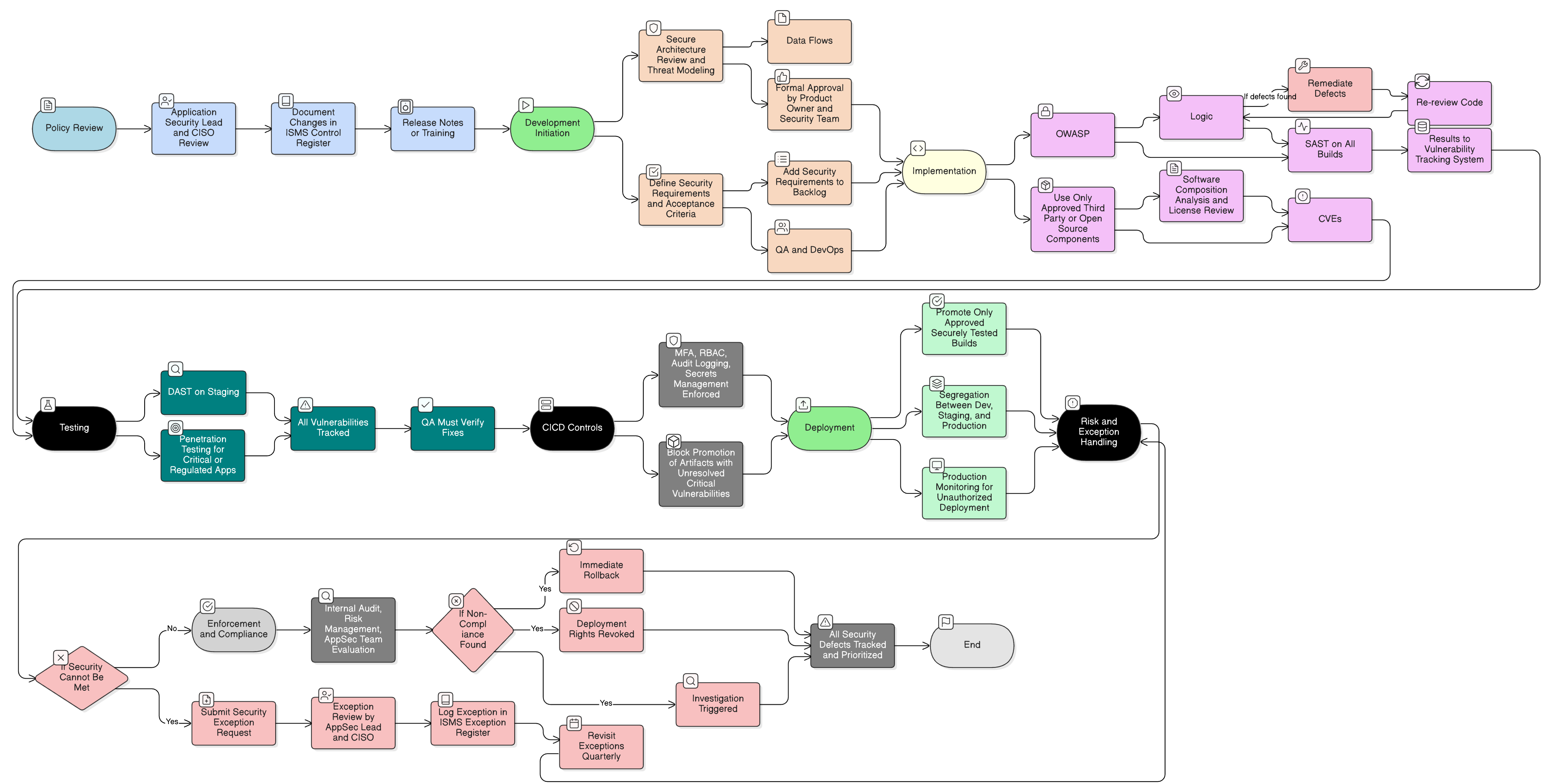

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja pelisäännöt

Turvallisen SDLC:n hallintotapavaatimukset

Roolikohtaiset vastuut

Koodikatselmointi- ja tietoturvatestausvaatimukset

Poikkeus- ja riskien käsittelyprosessi

Yhdenmukaisuus standardien ja sääntelyn kanssa

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Tietoturvapolitiikka

Asettaa strategisen mandaatin tietoturvan sisällyttämiseksi kaikkiin tietojärjestelmiin, joista turvallinen kehittäminen on keskeinen operatiivinen hallintakeino.

Pääsynhallintapolitiikka

Määrittelee hallintatoimet kehitysympäristöihin, repositorioihin, build-työkaluihin ja CI/CD-putkiin kohdistuvan pääsyn rajoittamiseksi.

Muutoksenhallintapolitiikka

Varmistaa, että koodimuutokset, julkaisut ja käyttöönotot ovat asianmukaisen hyväksynnän, palautussuunnittelun ja käyttöönoton jälkeisen varmennuksen piirissä.

Omaisuudenhallintapolitiikka

Tukee kehitysympäristöjen, lähdekoodirepositorioiden ja build-järjestelmien inventointia hallittuina omaisuuserinä, joihin sovelletaan omaisuuden luokittelua ja suojausta.

Lokitus- ja valvontapolitiikka

Soveltuu kehitysputkiin ja varmistaa, että build-prosessit, koodin edistämiset ja käyttöönottojen tapahtumat kirjataan, seurataan ja analysoidaan poikkeamien havaitsemisjärjestelmien havaintojen varalta.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Tarjoaa viitekehyksen käyttöönoton jälkeen tai sovellustietoturvatestauksen aikana havaittujen tietoturvavirheiden analysointiin ja tietoturvapoikkeamiin reagointiin.

Tietoa Clarysecin käytännöistä - Turvallisen kehittämisen politiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu toimimaan tietoturvaohjelmasi operatiivisena selkärankana. Osoitamme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat toimikunnat, mikä varmistaa selkeän vastuuvelvollisuuden. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida yksittäisiä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Tiukka kolmannen osapuolen koodin hallintotapa

Edellyttää muodollista validointia, haavoittuvuusskannausta ja toimitusketjun tietoturvakatselmuksia kaikille ulkoistetuille ja avoimen lähdekoodin komponenteille.

Hallinnoidut kehitys- ja testiympäristöt

Edellyttää eriyttämistä, puhdistettuja tietoaineistoja ja internet-yhteyden estämistä ei-tuotantojärjestelmissä tietovuodon estämiseksi.

Poikkeusten hallinnan työnkulku

Tarjoaa jäsennellyn prosessin riskiperusteisille poikkeuspyynnöille, hyväksynnälle ja säännölliselle katselmoinnille jäljitettävää poikkeamakäsittelyä varten.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →