Übersicht

Diese Richtlinie zur sicheren Entwicklung legt verbindliche Anforderungen für die Einbettung von Sicherheitskontrollen in jeder Phase der Softwareentwicklung fest und stellt sicher, dass sämtlicher Code – intern, ausgelagert oder von Drittparteien – einer strengen Sicherheitsvalidierung unterzogen wird und sich an führenden Normen wie ISO/IEC 27001:2022, NIST SP 800-53, EU-DSGVO und weiteren ausrichtet.

End-to-End-Sicherheit

Setzt Sicherheitskontrollen in jeder Entwicklungsphase durch, um Risiken proaktiv zu reduzieren.

Verbindliches sicheres Programmieren

Erfordert die Nutzung von OWASP-, SANS- und sprachspezifischen Codierungsstandards, Peer Review und automatisierten Tests.

Rollenbasierte Aufsicht

Definiert klare Verantwortlichkeiten für Chief Information Security Officer (CISO), DevSecOps, Entwickler, QA und Drittanbieter.

Compliance und Audit

Richtet sich nach ISO/IEC 27001:2022, NIST SP 800-53, DSGVO, NIS2 und DORA für eine starke regulatorische Abdeckung.

Vollständige Übersicht lesen

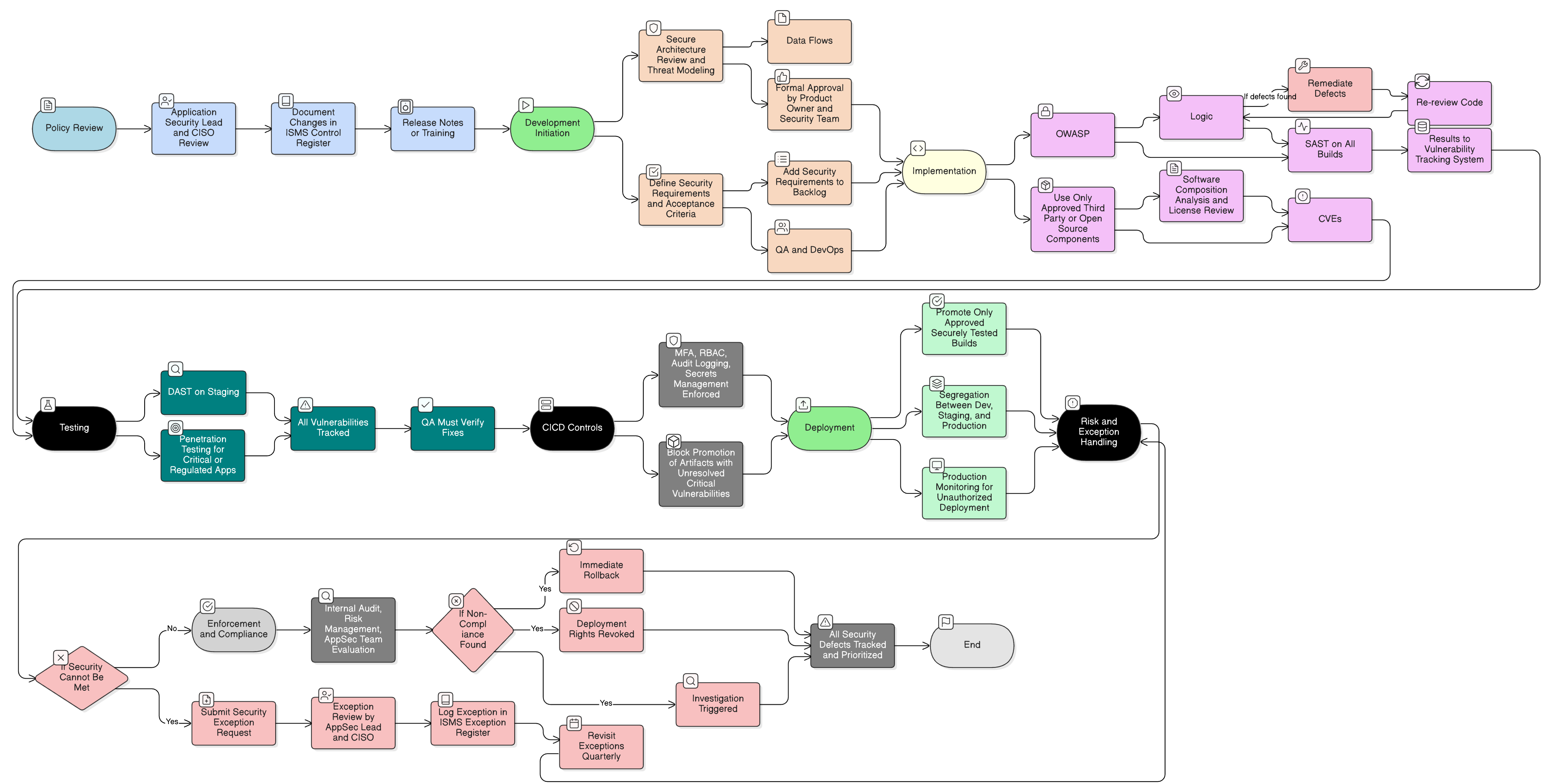

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Rules of Engagement

Governance-Anforderungen für Secure SDLC

Rollenspezifische Verantwortlichkeiten

Anforderungen an Quellcodeprüfung und Sicherheitsprüfung

Ausnahme- und Risikobehandlungsprozess

Ausrichtung an Normen und Vorschriften

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

P01 Informationssicherheitspolitik

Legt den strategischen Auftrag für die Einbettung von Sicherheit in allen Informationssystemen fest, wobei sichere Entwicklung eine grundlegende operative Maßnahme ist.

Zugriffskontrollrichtlinie

Definiert die Kontrollmaßnahmen zur Einschränkung des Zugriffs auf Entwicklungsumgebungen, Repositories, Build-Tools und CI/CD-Pipelines.

P05 Change-Management-Richtlinie

Stellt sicher, dass Codeänderungen, Releases und Bereitstellungen einer ordnungsgemäßen Genehmigung, Rollback-Planung und Verifizierung nach der Bereitstellung unterliegen.

Asset-Management-Richtlinie

Unterstützt die Erfassung von Entwicklungsumgebungen, Quellcode-Repositories und Build-Systemen als verwaltete Assets, die Klassifizierung und Schutz unterliegen.

Protokollierungs- und Überwachungsrichtlinie

Gilt für Entwicklungspipelines und stellt sicher, dass Build-Prozesse, Code-Promotions und Bereitstellungsereignisse protokolliert, überwacht und auf Sicherheitsanomalien analysiert werden.

Incident-Response-Richtlinie (P30)

Stellt das Rahmenwerk für die Analyse und Reaktion auf Sicherheitsmängel bereit, die nach der Bereitstellung oder während der Anwendungssicherheitsprüfung entdeckt werden.

Über Clarysec-Richtlinien - Richtlinie zur sicheren Entwicklung

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sicherheitsprogramms konzipiert. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorhanden sind, einschließlich Chief Information Security Officer (CISO), IT- und Informationssicherheitsteams und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Strenge Governance für Drittcode

Erfordert formale Validierung, Schwachstellenscans und Lieferkettensicherheitsprüfungen für alle ausgelagerten und Open-Source-Komponenten.

Kontrollierte Dev/Test-Umgebungen

Schreibt Segmentierung, bereinigte Datensätze und gesperrten Internetzugang für Nicht-Produktionssysteme vor, um Datenabfluss zu verhindern.

Ausnahmemanagement-Workflow

Stellt einen strukturierten Prozess für risikobasierte Ausnahmeanträge, Genehmigung und regelmäßige Überprüfung für eine nachvollziehbare Abweichungsbehandlung bereit.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →