Przegląd

Ta Polityka zarządzania zmianami ustanawia ustrukturyzowane środki kontrolne dla wszystkich zmian systemów i procesów, wymagając dokładnego przeglądu, zatwierdzenia, dokumentacji, oceny ryzyka oraz audytowalności, aby zapewnić bezpieczne, stabilne i zgodne operacje IT.

Ustrukturyzowane kontrole zmian

Wszystkie zmiany są przeglądane, zatwierdzane i śledzone, aby minimalizować ryzyko i zapewnić stabilność systemu.

Kompleksowe oceny ryzyka

Ocena oparta na ryzyku zapewnia integralność danych, ciągłość działania i zgodność podczas zmian.

Jasne role i zarządzanie

Zdefiniowane odpowiedzialności dla Komitetu Doradczego ds. Zmian, operacji IT, audytu i interesariuszy zapewniają rozliczalność na każdym etapie.

Dostosowanie do zgodności

W pełni dostosowana do ram ISO/IEC 27001:2022, NIST, GDPR, DORA, NIS2 i COBIT 2019.

Czytaj pełny przegląd

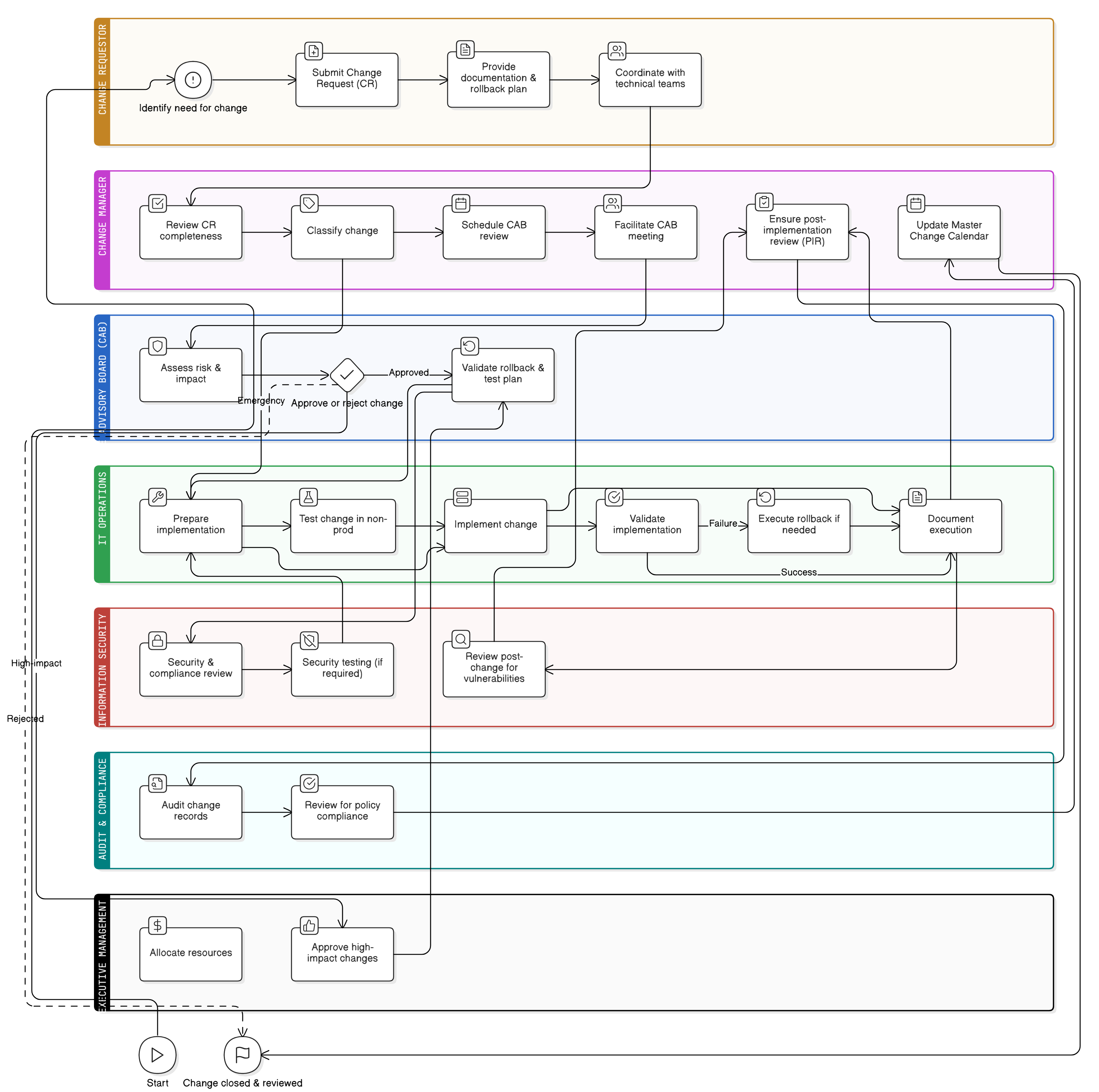

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Klasyfikacja zmian i zatwierdzanie

Testowanie, walidacja i planowanie wycofania zmian

Ocena ryzyka i obsługa wyjątków

Przegląd powdrożeniowy

Zgodność stron trzecich i dostawców

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

32(1)(b–d)25Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu

Definiuje uprawnienia zatwierdzania oraz rozdzielenie obowiązków istotne dla autoryzacji i nadzoru nad zmianami.

Polityka monitorowania audytu i zgodności

Reguluje walidację oraz przegląd audytowy zapisów zarządzania zmianami i naruszeń.

Polityka bezpieczeństwa informacji

Ustanawia wymaganie formalnych środków kontrolnych bezpieczeństwa oraz rozliczalności na poziomie procesów, w tym zarządzania zmianami.

Polityka kontroli dostępu

Zapewnia, że uprawnienia dostępu dla osób wdrażających i przeglądających zmiany są zgodne z zasadą najmniejszych uprawnień.

Polityka zarządzania ryzykiem

Zapewnia, że wszystkie zmiany podlegają odpowiedniej ocenie ryzyka oraz strategiom ograniczania ryzyka.

O politykach Clarysec - Polityka zarządzania zmianami

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż samych deklaracji; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz odpowiednich komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audyt względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Zintegrowany system zarządzania zmianami

Wymaga centralnego rejestrowania wszystkich wniosków, zatwierdzeń i dokumentów wspierających, umożliwiając wiarygodną ścieżkę audytu oraz automatyzację przepływów pracy.

Dedykowane protokoły zmian awaryjnych

Przyspieszone zatwierdzanie, szybka dokumentacja i obowiązkowe przeglądy po zmianie ograniczają przestoje i kontrolują ryzyko podczas pilnych incydentów.

Integracja narzędzi i automatyzacji

Wspiera integrację z potokami CI/CD, systemami kopii zapasowych oraz systemami kontroli wersji w celu usprawnienia realizacji zmian i weryfikacji kopii zapasowych na potrzeby wycofania zmian.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →