Översikt

Denna policy för säker utveckling fastställer obligatoriska krav för att inbädda tekniska kontroller i varje steg av programvaruutveckling och säkerställer att all kod – intern, utlagd eller från tredje part – genomgår rigorös säkerhetsvalidering och anpassas till ledande standarder såsom ISO/IEC 27001:2022, NIST SP 800-53, GDPR med flera.

Säkerhet från början till slut

Genomdriver tekniska kontroller genom varje fas av utvecklingen för att proaktivt minska risk.

Obligatorisk säker kodning

Kräver användning av OWASP, SANS och språkspecifika kodningsstandarder, kollegial granskning och automatiserad testning.

Rollbaserad tillsyn

Definierar tydliga ansvarsområden för informationssäkerhetschef (CISO), DevSecOps, utvecklare, QA och tredjepartstjänsteleverantörer.

Regelefterlevnad och revision

Anpassas till ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 och DORA för stark regulatorisk täckning.

Läs fullständig översikt

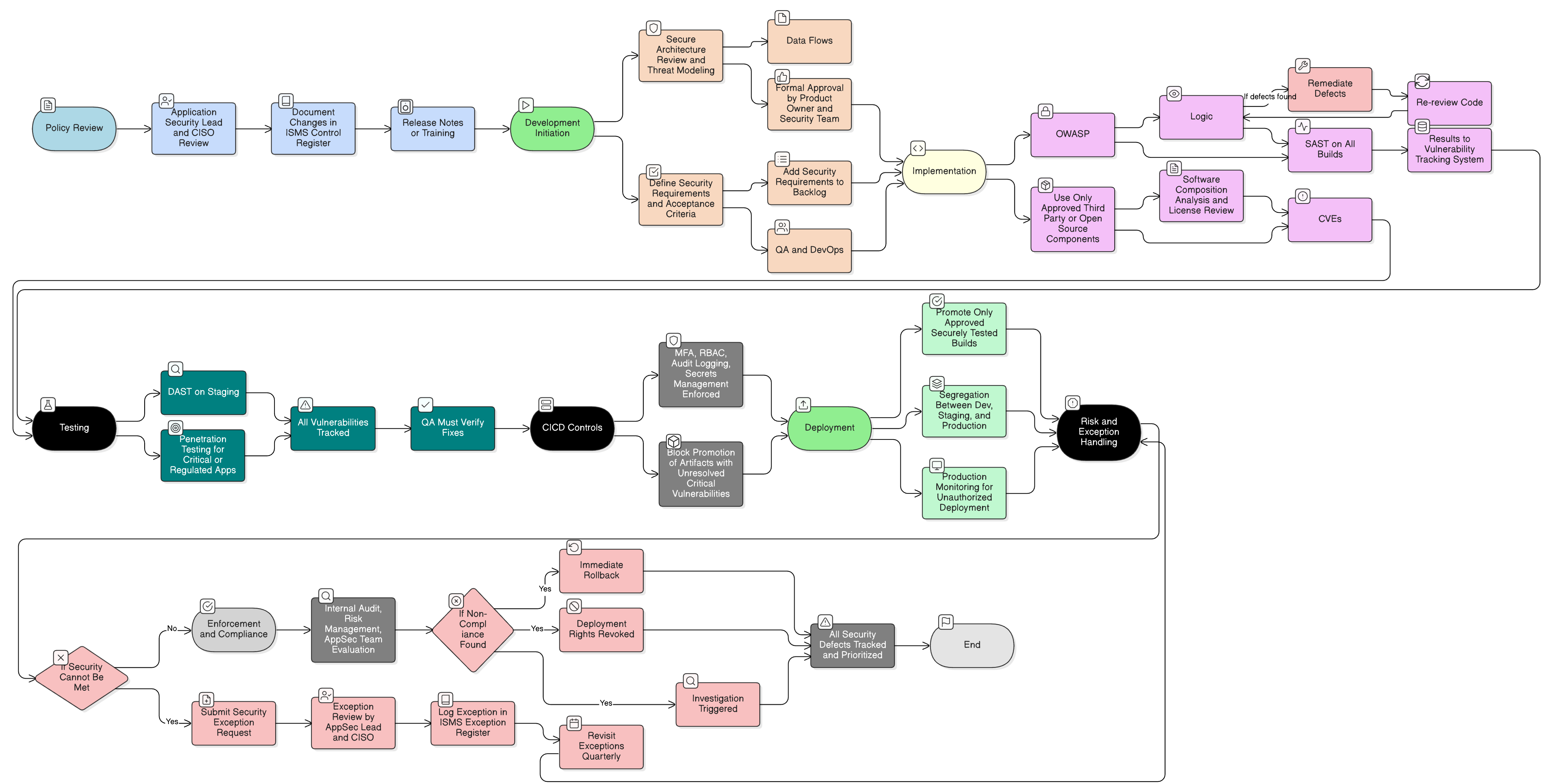

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för samverkan

Styrningskrav för säker SDLC

Rollspecifika ansvarsområden

Krav på kodgranskning och säkerhetstestning

Process för undantag och riskbehandling

Anpassning till standarder och regelverk

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Informationssäkerhetspolicy

Fastställer det strategiska mandatet för att inbädda säkerhet i organisationens informationssystem, där säker utveckling är en grundläggande operativ kontroll.

Åtkomstkontrollpolicy

Definierar kontrollåtgärder för att begränsa åtkomst till utvecklingsmiljöer, kodförråd, byggverktyg och CI/CD-pipelines.

Ändringshanteringspolicy

Säkerställer att kodändringar, programvaruutgåvor och driftsättningar omfattas av korrekt ändringsgodkännande och schemaläggning, rollback-planering och verifiering efter driftsättning.

Tillgångshanteringspolicy

Stödjer inventering av utvecklingsmiljöer, källkodsförråd och byggsystem som hanterade tillgångar som omfattas av tillgångsklassificering och skydd.

Loggnings- och övervakningspolicy

Gäller utvecklingspipelines och säkerställer att byggprocesser, kodpromoveringar och driftsättningshändelser revisionsloggas, övervakas och analyseras för säkerhetsavvikelser.

Policy för incidenthantering (P30)

Tillhandahåller ramverket för att analysera och hantera säkerhetsbrister som upptäcks efter driftsättning eller under säkerhetstestning av applikationer.

Om Clarysecs policyer - Policy för säker utveckling

Effektiv säkerhetsstyrning kräver mer än bara ord; det kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarheter med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT- och informationssäkerhetsteam och relevanta kommittéer, vilket säkerställer tydligt ansvar. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och anpassa säkert utan att påverka dokumentets integritet, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Strikt styrning av tredjepartskod

Kräver formell validering, sårbarhetsskanning och granskningar av leveranskedjesäkerhet för alla utlagda komponenter och komponenter med öppen källkod.

Kontrollerade utvecklings-/testmiljöer

Kräver segmentering, rensade dataset och blockerad internetåtkomst för icke-produktionssystem för att förhindra dataläckage.

Arbetsflöde för hantering av undantag

Tillhandahåller en strukturerad process för riskbaserade undantagsbegäranden, godkännande och periodisk granskning för spårbar hantering av avvikelser.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →