Pārskats

Šī Drošas izstrādes politika nosaka obligātas prasības integrētās drošības kontroles pasākumu ieviešanai katrā programmatūras izstrādes posmā, nodrošinot, ka viss kods — iekšējs, ārpakalpojuma vai trešo pušu — tiek pakļauts stingrai drošības validācijai un ir saskaņots ar vadošajiem standartiem, piemēram, ISO/IEC 27001:2022, NIST SP 800-53, GDPR u.c.

Drošība no sākuma līdz beigām

Nodrošina drošības kontroles pasākumu ieviešanu katrā izstrādes posmā, lai proaktīvi samazinātu risku.

Obligāta droša kodēšana

Prasa izmantot OWASP, SANS un valodai specifiskus kodēšanas standartus, līdzinieku pārskatīšanu un automatizētu testēšanu.

Uz lomām balstīta uzraudzība

Nosaka skaidrus pienākumus galvenajam informācijas drošības vadītājam (CISO), DevSecOps, izstrādātājiem, QA un trešo pušu piegādātājiem.

Atbilstība un audits

Saskaņota ar ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 un DORA, nodrošinot plašu regulatīvo pārklājumu.

Lasīt pilnu pārskatu

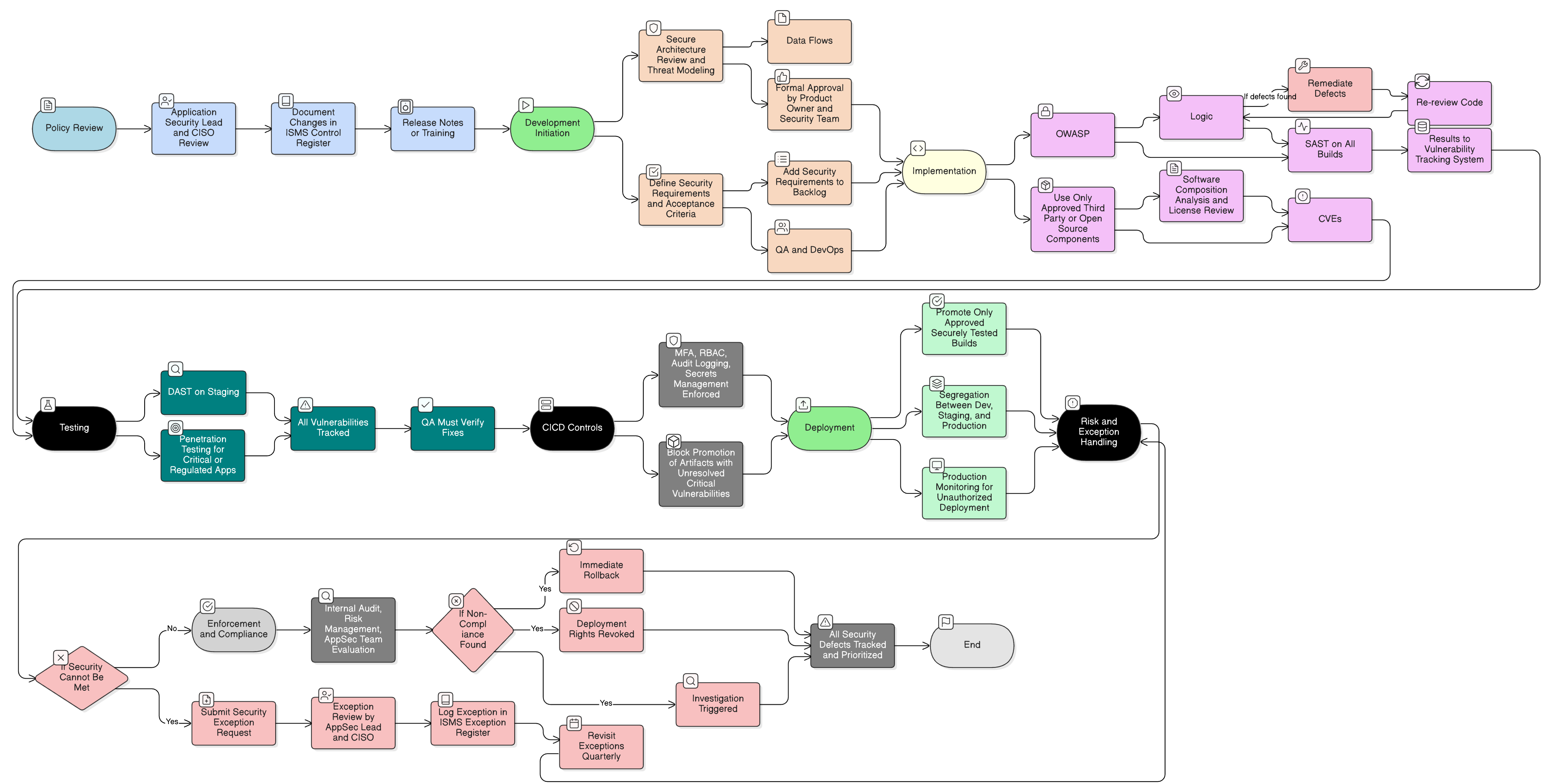

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un iesaistes noteikumi

Droša SDLC pārvaldības prasības

Lomaspecifiski pienākumi

Koda pārskatīšanas un drošības testēšanas prasības

Izņēmumu un riska apstrādes process

Saskaņojums ar standartiem un normatīvajiem aktiem

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

Saistītās politikas

Informācijas drošības politika

Nosaka stratēģisko mandātu integrētās drošības ieviešanai visās informācijas sistēmās, kur droša izstrāde ir pamatkontroles pasākums operacionālajā līmenī.

Piekļuves kontroles politika

Definē kontroles pasākumus piekļuves ierobežošanai izstrādes vidēm, repozitorijiem, būvēšanas rīkiem un CI/CD cauruļvadiem.

Izmaiņu pārvaldības politika

Nodrošina, ka koda izmaiņas, laidieni un izvietošana tiek pakļauti atbilstošai apstiprināšanai, izmaiņu atcelšanas plānošanai un pēcizvietošanas verifikācijai.

Aktīvu pārvaldības politika

Atbalsta izstrādes vidi, pirmkoda repozitoriju un būvēšanas sistēmu uzskaiti kā pārvaldītus aktīvus, uz kuriem attiecas aktīvu klasifikācija un aizsardzība.

Žurnālfiksēšanas un uzraudzības politika

Attiecas uz izstrādes cauruļvadiem, nodrošinot, ka būvēšanas procesi, koda paaugstināšana un izvietošanas notikumi tiek reģistrēti žurnālos, veikta uzraudzība un analīze drošības anomāliju noteikšanai.

Incidentu reaģēšanas politika (P30)

Nodrošina ietvaru drošības trūkumu analīzei un reaģēšanai uz incidentiem pēc izvietošanas vai lietojumprogrammu drošības testēšanas laikā.

Par Clarysec politikām - Drošas izstrādes politika

Efektīva drošības pārvaldība prasa vairāk nekā tikai tekstu; tā prasa skaidrību, pārskatatbildību un struktūru, kas mērogojas līdz ar organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operacionālais pamats. Mēs piešķiram pienākumus konkrētām lomām, kas sastopamas mūsdienīgā uzņēmumā, tostarp galvenajam informācijas drošības vadītājam (CISO), IT drošībai un attiecīgajām komitejām, nodrošinot skaidru pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārvēršot to no statiska dokumenta par dinamisku, praktiski īstenojamu ietvaru.

Stingra trešo pušu koda pārvaldība

Prasa formālu validāciju, ievainojamību skenēšanu un piegādes ķēdes drošības pārskatīšanu visām ārpakalpojuma un atvērtā pirmkoda komponentēm.

Kontrolētas izstrādes/testēšanas vides

Nosaka nodalīšanu, attīrītas datu kopas un bloķētu interneta piekļuvi neražošanas sistēmām, lai novērstu datu noplūdi.

Izņēmumu pārvaldības darbplūsma

Nodrošina strukturētu procesu uz risku balstītiem izņēmumu pieprasījumiem, apstiprināšanai un piekļuves tiesību periodiskai pārskatīšanai izsekojamai noviržu apstrādei.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →