Oversigt

Denne politik for sikker udvikling fastsætter obligatoriske krav til at indlejre sikkerhedskontroller i alle faser af softwareudvikling og sikrer, at al kode – intern, udliciteret eller tredjeparts – gennemgår grundig sikkerhedsvalidering og er tilpasset førende standarder som ISO/IEC 27001:2022, NIST SP 800-53, GDPR m.fl.

End-to-end-sikkerhed

Håndhæver sikkerhedskontroller gennem alle faser af udviklingen for proaktivt at reducere risiko.

Obligatorisk sikker kodning

Kræver brug af OWASP, SANS og sprogspecifikke kodningsstandarder, peerevaluering og automatiseret testning.

Rollebaseret tilsyn

Definerer klare ansvarsområder for informationssikkerhedschef (CISO), DevSecOps, udviklere, QA og tredjepartsleverandører.

Overholdelse og revision

Tilpasser sig ISO/IEC 27001:2022, NIST SP 800-53, GDPR, NIS2 og DORA for stærk regulatorisk dækning.

Læs fuld oversigt

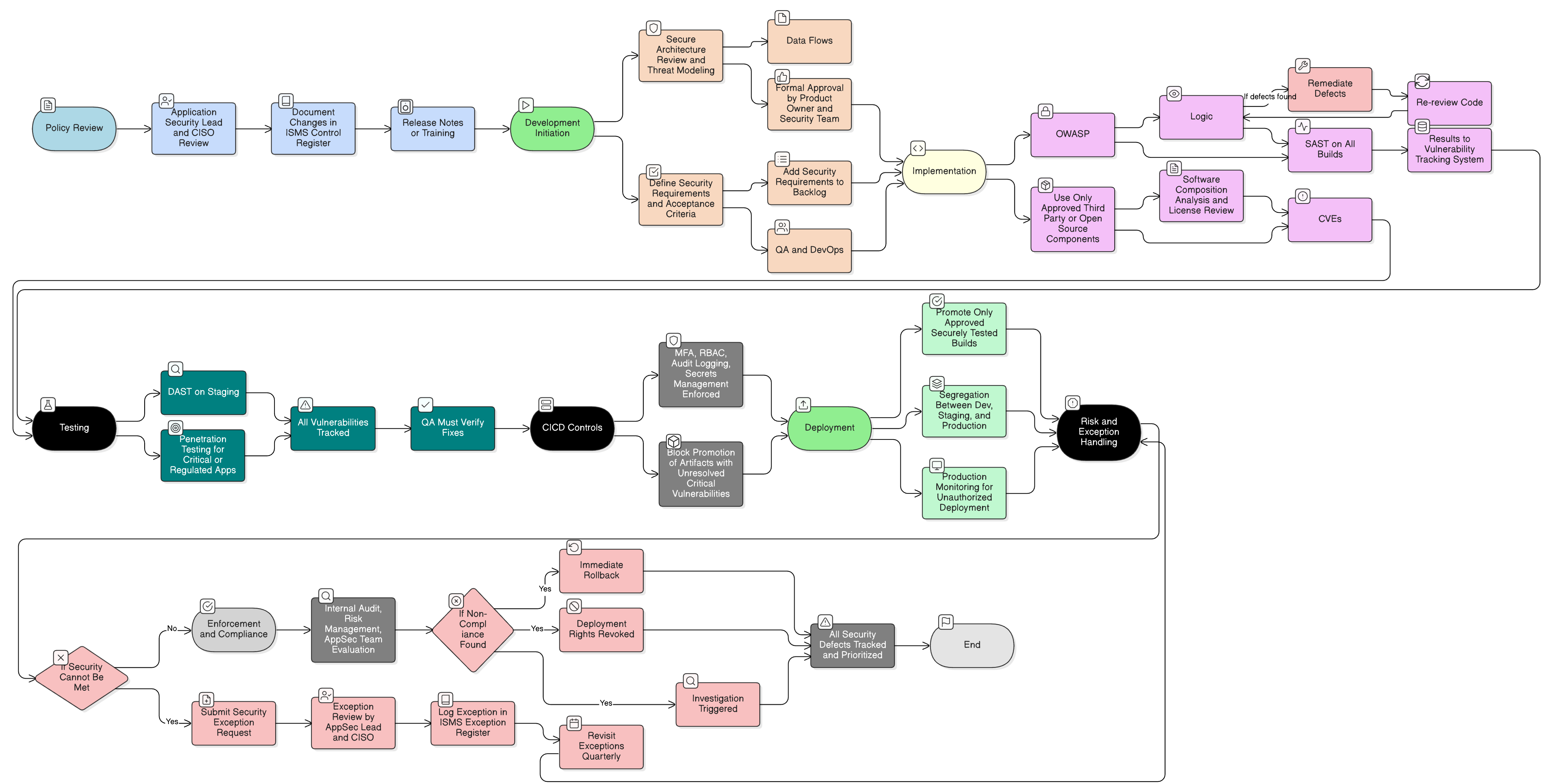

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Krav til styring af sikker SDLC

Rollespecifikke ansvarsområder

Krav til kodegennemgang og sikkerhedstestning

Proces for undtagelser og risikobehandling

Tilpasning til standarder og regulering

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Informationssikkerhedspolitik

Fastlægger det strategiske mandat for at indlejre sikkerhed på tværs af alle informationssystemer, hvor sikker udvikling er en grundlæggende operationel kontrol.

Adgangskontrolpolitik

Definerer kontrolforanstaltningerne for at begrænse adgang til udviklingsmiljøer, repositories, build-værktøjer og CI/CD-pipelines.

Politik for ændringsstyring

Sikrer, at kodeændringer, softwarefrigivelser og udrulninger er underlagt korrekt godkendelse, tilbagerulningsplanlægning og verifikation efter udrulning.

Politik for aktivstyring

Understøtter registrering og styring af udviklingsmiljøer, kildekoderepositories og build-systemer som aktiver underlagt klassificering af aktiver og beskyttelse.

Lognings- og overvågningspolitik

Gælder for udviklingspipelines og sikrer, at build-processer, kodepromoveringer og udrulningshændelser logges, overvåges og analyseres for sikkerhedsanomalier.

Politik for hændelseshåndtering (P30)

Leverer rammeværket for at analysere og reagere på sikkerhedsfejl, der opdages efter udrulning eller under applikationssikkerhedstestning.

Om Clarysec-politikker - Politik for sikker udvikling

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er udformet til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT- og sikkerhedsteams og relevante udvalg, hvilket sikrer tydelig ansvarlighed. Hvert krav er en unikt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentets integritet, så den går fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Stringent styring af tredjepartskode

Kræver formel validering, sårbarhedsscanning og gennemgange af sikkerhed i forsyningskæden for alle udliciterede og open source-komponenter.

Kontrollerede udviklings-/testmiljøer

Pålægger netværkssegmentering, rensede datasæt og blokeret internetadgang for ikke-produktionssystemer for at forhindre datalækage.

Arbejdsgang for undtagelsesstyring

Tilbyder en struktureret proces for risikobaserede undtagelsesanmodninger, godkendelse og periodisk gennemgang for sporbar håndtering af afvigelser.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →