Przegląd

Ta polityka ustanawia rygorystyczne procedury bezpiecznego wdrażania, transfery wewnętrzne oraz proces zakończenia współpracy, egzekwując kontrolę dostępu, odzyskiwanie aktywów i ścieżkę audytu zgodne z kluczowymi normami bezpieczeństwa i prywatności.

Bezpieczny cykl życia dostępu

Standaryzuje wdrażanie i zakończenie współpracy, aby zapewnić terminowe nadawanie dostępu i cofnięcie uprawnień dostępu oparte na ryzyku.

Kompleksowa kontrola aktywów

Wymaga wydawania aktywów, śledzenia i odzyskiwania aktywów, aby zapobiegać stratom i wyciekowi danych podczas zmian personalnych.

Zgodność regulacyjna

Dostosowuje do ISO/IEC 27001, RODO, NIST, NIS2, DORA i COBIT w celu zapewnienia solidnej zgodności prawnej i bezpieczeństwa.

Czytaj pełny przegląd

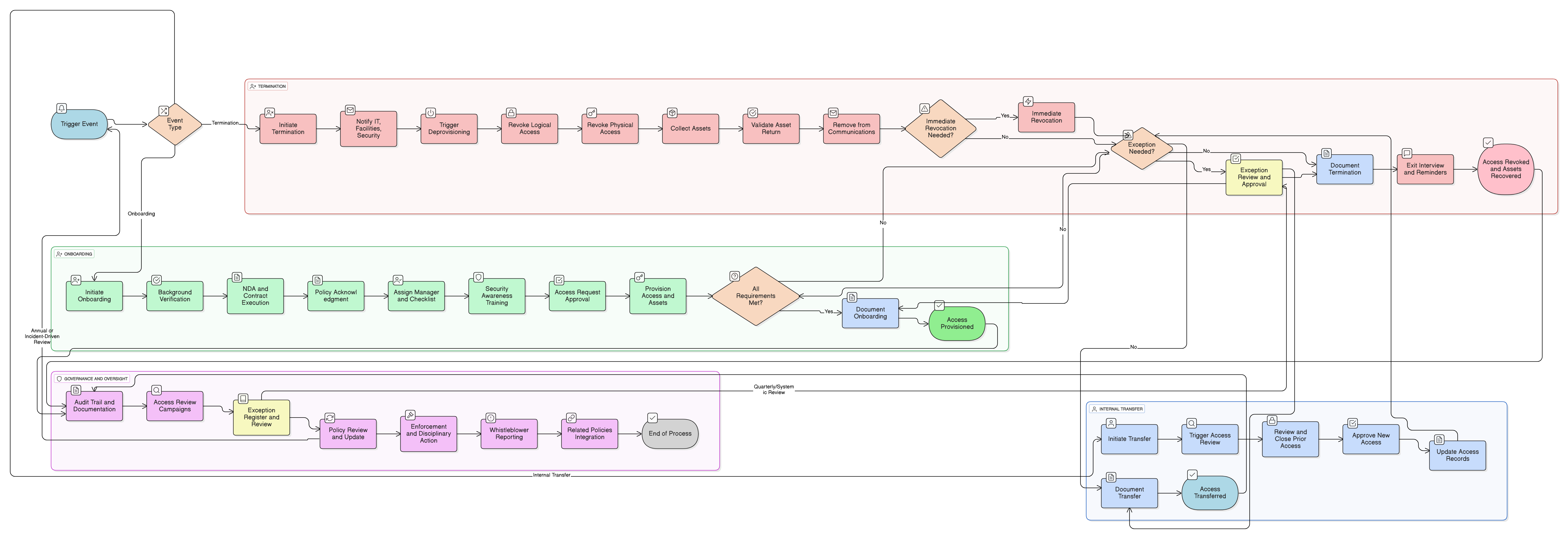

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Przepływy pracy wdrażania i offboardingu

Odzyskiwanie i walidacja aktywów

Wymagania dotyczące natychmiastowego cofnięcia dostępu

Proces obsługi wyjątków i postępowanie z ryzykiem

Ścieżka audytu i dokumentacja

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 25Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

P01 Polityka bezpieczeństwa informacji

Ustanawia cele bezpieczeństwa organizacji, w tym nadzór nad dostępem personelu.

Polityka kontroli dostępu

Zapewnia wymagania operacyjne dotyczące przypisywania i cofnięcia uprawnień dostępu do systemów oraz dostępu fizycznego na podstawie wyzwalaczy wdrażania i procesu zakończenia współpracy.

Polityka dopuszczalnego użytkowania

Wymaga potwierdzenia zapoznania się z polityką podczas wdrażania i wspiera egzekwowanie po zakończeniu współpracy.

Ramy zarządzania ryzykiem

Zapewnia, że ryzyka dostępu użytkowników i zmian ról są oceniane i ograniczane zgodnie z zasadami SZBI.

Polityka zarządzania kontami użytkowników i uprawnieniami

Reguluje zabezpieczenia techniczne dla nadawania dostępu i odbierania uprawnień wspierające tę politykę.

O politykach Clarysec - Polityka zatrudniania i zakończenia współpracy

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych deklaracji — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz odpowiednich komitetów, zapewniając jednoznaczne uprawnienia i rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontroli oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Integracja zarządzania tożsamością i dostępem (IAM) dla zautomatyzowanych przepływów pracy

Wymaga użycia platformy zarządzania tożsamością i dostępem (IAM) dla nadawania dostępu, cofnięcia uprawnień dostępu oraz ścieżki audytu, ograniczając błędy i wspierając zautomatyzowane wdrażanie/offboarding.

Natychmiastowe cofnięcie oparte na ryzyku

Wymaga dezaktywacji kont uprzywilejowanych i kont wysokiego ryzyka w ciągu czterech godzin, minimalizując ekspozycję wynikającą z newralgicznych ról i odejść.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →