Przegląd

Polityka pracy zdalnej ustanawia obowiązkowe wymagania dotyczące bezpiecznego, zgodnego dostępu zdalnego oraz postępowania z danymi przez cały personel organizacji, zapewniając solidne środki kontrolne dla urządzeń, uwierzytelniania, monitorowania oraz zgodności regulacyjnej we wszystkich środowiskach zdalnych.

Kompleksowe bezpieczeństwo pracy zdalnej

Zapewnia poufność, integralność i dostępność danych organizacji dla całego personelu oraz wykonawców pracujących zdalnie.

Ścisła kontrola dostępu i urządzeń

Wymaga stosowania korporacyjnego VPN, uwierzytelniania wieloskładnikowego, utwardzania urządzeń oraz rejestracji aktywów dla wszystkich połączeń zdalnych.

Szeroki zakres stosowania

Obejmuje pracowników, zewnętrznych dostawców, dostawców usług stron trzecich oraz personel tymczasowy wykonujący pracę zdalną.

Podejście oparte na zgodności

Jest zgodna z wymaganiami ISO/IEC 27001, GDPR, NIS2, DORA oraz normami branżowymi w celu zapewnienia zgodności regulacyjnej.

Czytaj pełny przegląd

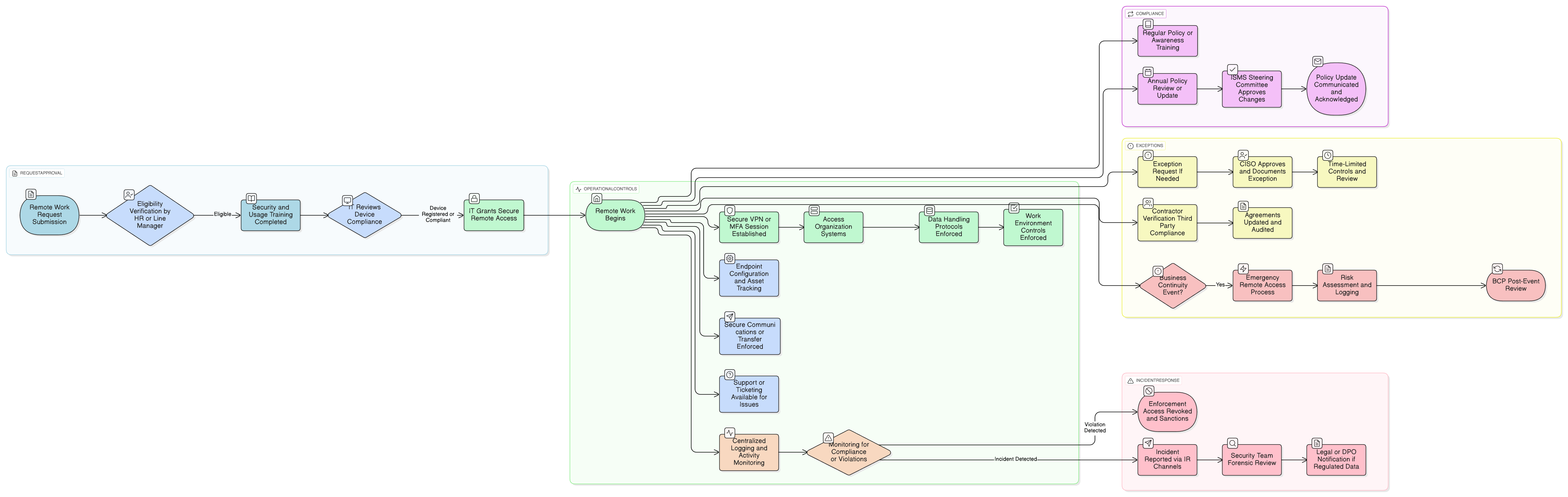

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Kwalifikowalność, autoryzacja i obowiązki ról

Wymagania dotyczące wykorzystywania prywatnych urządzeń (BYOD) i zarządzania urządzeniami

Szyfrowanie i bezpieczna łączność

Monitorowanie, rejestrowanie audytowe i obsługa incydentów

Zgodność z wymaganiami pracy zdalnej dla stron trzecich i dostawców

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 5(1)(f)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka bezpieczeństwa informacji

Ustanawia bazowy zestaw środków kontrolnych dla bezpiecznego postępowania z aktywami, mający zastosowanie do wszystkich środowisk pracy, w tym zdalnych.

Polityka dopuszczalnego użytkowania

Reguluje dopuszczalne użytkowanie aktywów organizacji, urządzeń i systemów podczas sesji pracy zdalnej.

Polityka kontroli dostępu

Zapewnia, że uprawnienia dostępu dla dostępu zdalnego są zgodne z zasadą najmniejszych uprawnień oraz mechanizmami uwierzytelniania.

Polityka zarządzania ryzykiem

Określa, w jaki sposób ryzyka pracy zdalnej są identyfikowane, poddawane postępowaniu z ryzykiem i monitorowane w ramach Systemu Zarządzania Bezpieczeństwem Informacji (SZBI).

Polityka zarządzania aktywami

Wymaga wykazu aktywów oraz zarządzania konfiguracją dla wszystkich urządzeń używanych zdalnie.

Polityka rejestrowania i monitorowania

Zapewnia, że sesje zdalne są monitorowane, audytowane i przechowywane zgodnie z wymogami zgodności.

Polityka retencji danych

Określa reguły postępowania z danymi istotne dla pracy zdalnej, w tym nośniki wymienne i utylizację urządzeń.

O politykach Clarysec - Polityka pracy zdalnej

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych zapisów — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczności poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz odpowiednich komitetów, zapewniając jednoznaczne uprawnienia i rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go z dokumentu statycznego w dynamiczne, wykonalne ramy.

Egzekwowanie w pełnym cyklu życia

Określa monitorowanie, obsługę incydentów, szkolenia oraz środki kontrolne audytu dla pracy zdalnej, w tym wersjonowanie i coroczny przegląd.

Solidne zasady postępowania z danymi i urządzeniami

Wymusza szyfrowanie, zabrania nieautoryzowanego drukowania lub udostępniania oraz wymaga szybkich procedur zdalnego wymazywania/reakcji na utratę urządzenia.

Zarządzanie wyjątkami i sytuacjami awaryjnymi

Zapewnia jasne, oparte na ryzyku środki kontrolne dla odstępstw od polityki, tymczasowego dostępu zdalnego oraz zdarzeń ciągłości działania.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →