Overzicht

Het Risicobeheerbeleid (P06) stelt een uniform, formeel kader vast voor het identificeren, analyseren, evalueren en beperken van informatiebeveiligingsrisico’s binnen alle organisatie-eenheden, volledig in lijn met ISO/IEC 27001, 27005, ISO 31000 en wettelijke kaders. Het definieert duidelijke governance-rollen, centraliseert het risicoregister en het risicobehandelingsplan, en handhaaft strikte naleving, zodat risico’s proactief worden beheerd en geëscaleerd overeenkomstig de risicobereidheid en wettelijke verplichtingen van de onderneming.

Uniform risicokader

Stelt consistente processen vast voor het identificeren, analyseren en behandelen van informatiebeveiligingsrisico’s in de hele organisatie.

Afstemming op regelgeving

Gekoppeld aan ISO 27001, ISO 31000, NIST, GDPR, NIS2 en DORA voor sterke naleving en beste praktijken wereldwijd.

Gecentraliseerd risicoregister

Houdt een actueel, versiebeheerd risicoregister bij dat risico’s, beheersmaatregelen, eigenaren en risicobeperkende maatregelen volgt.

Gedefinieerde rollen en verantwoordingsplicht

Specificeert governance, eigenaarschap en escalatie van asset-eigenaren tot topmanagement voor effectief toezicht.

Volledig overzicht lezen

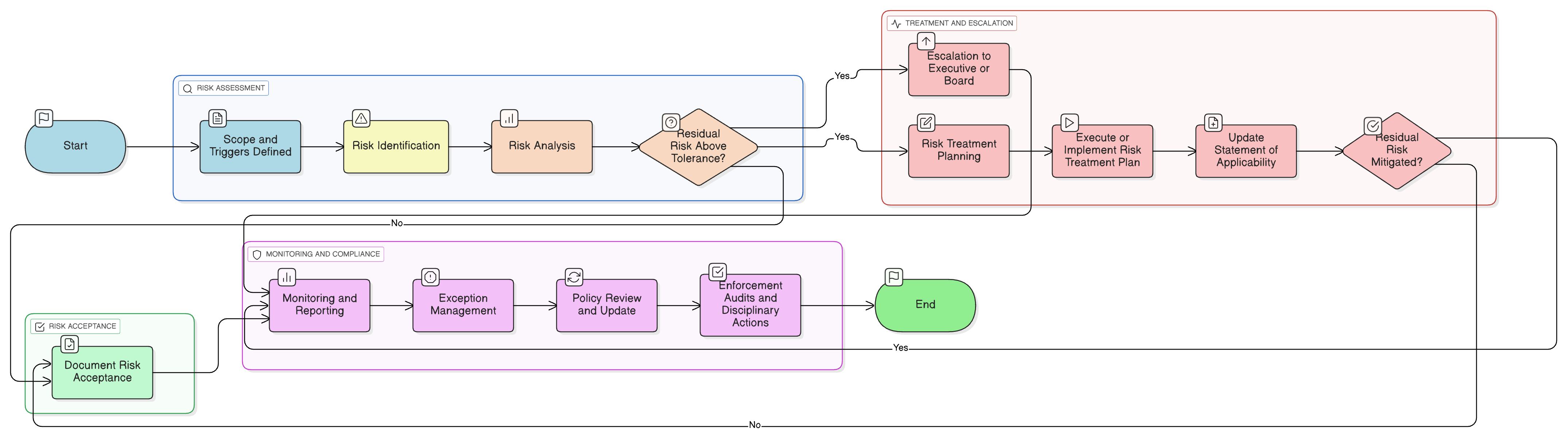

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Toepassingsgebied en spelregels

Centraal risicoregister en risicobehandelingsplan

Risicobeoordelingsmethodologie (ISO 27005, 31000, NIST 800-30)

Updates van de Verklaring van Toepasselijkheid (SoA)

Procedures voor uitzonderingen en escalatie

Naleving, eisen voor herziening en bijwerking en interne audit-eisen

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27005:2024 |

Full risk lifecycle methodology

|

| ISO 31000:2018 |

Risk management principles and framework

|

| NIST SP 800-30 Rev.1 |

Risk Assessment Steps

|

| NIST SP 800-39 |

Organizational risk governance

|

| EU GDPR |

242532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Beleid inzake governance-rollen en -verantwoordelijkheden

Definieert verantwoordelijke eigenaren en governanceniveaus waarnaar wordt verwezen in de risico-escalatiematrix.

Beleid inzake audit- en compliancemonitoring

Valideert beleidsnaleving, inclusief volledigheid van het risicoregister en auditbewijsmateriaal van risicobehandelingen.

P01 Informatiebeveiligingsbeleid

Stelt het governancemodel voor informatiebeveiliging vast waarbinnen dit risicobeleid opereert.

P05 Wijzigingsbeheerbeleid

Activeert herbeoordeling van risico’s bij wijzigingen in IT-infrastructuur en organisatie.

Beleid inzake gegevensclassificatie en labeling

Ondersteunt risico-impactbeoordeling tijdens risico-identificatie.

Over Clarysec-beleidsdocumenten - Risicobeheerbeleid

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan specifieke rollen die voorkomen in een moderne onderneming, waaronder de Chief Information Security Officer (CISO), IT- en informatiebeveiligingsteams en relevante commissies, zodat de verantwoordingsplicht helder is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het van een statisch document verandert in een dynamisch, uitvoerbaar kader.

Auditgereedheid en traceerbaarheid

Versiebeheerd register en Verklaring van Toepasselijkheid (SoA) zorgen ervoor dat elke risicobeslissing, beheersmaatregel en uitzondering volledig traceerbaar is voor audits en rapportageverplichtingen.

Proactieve risico-escalatiematrix

Ingebouwde kernrisico-indicatoren-tracking en formele escalatiedrempels maken snelle respons op opkomende risico’s mogelijk en vereisen waar nodig goedkeuring door topmanagement.

Levenscyclusbeheer van uitzonderingen

Tijdelijke afwijkingen worden risicobeoordeeld, onderbouwd, gepland voor herziening en moeten worden goedgekeurd, waardoor onbeheerde risico’s door het omzeilen van processen worden verminderd.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →