Overzicht

Dit beleid stelt strikte procedures vast voor veilige onboarding, interne overdrachten en offboarding, met afdwinging van toegangscontrole, terugname en validatie van activa en audittrails in lijn met belangrijke beveiligings- en privacynormen.

Veilige toegangslevenscyclus

Standaardiseert onboarding en beëindiging om tijdige, risicogebaseerde toegangsverlening en intrekking van toegangsrechten te waarborgen.

Uitgebreide activacontrole

Verplicht uitgifte, tracking en terugvordering van activa om verliezen en datalekken tijdens personeelswijzigingen te voorkomen.

Naleving van de regelgeving

Sluit aan op ISO/IEC 27001, GDPR, NIST, NIS2, DORA en COBIT voor robuuste wettelijke naleving en beveiligingsnaleving.

Volledig overzicht lezen

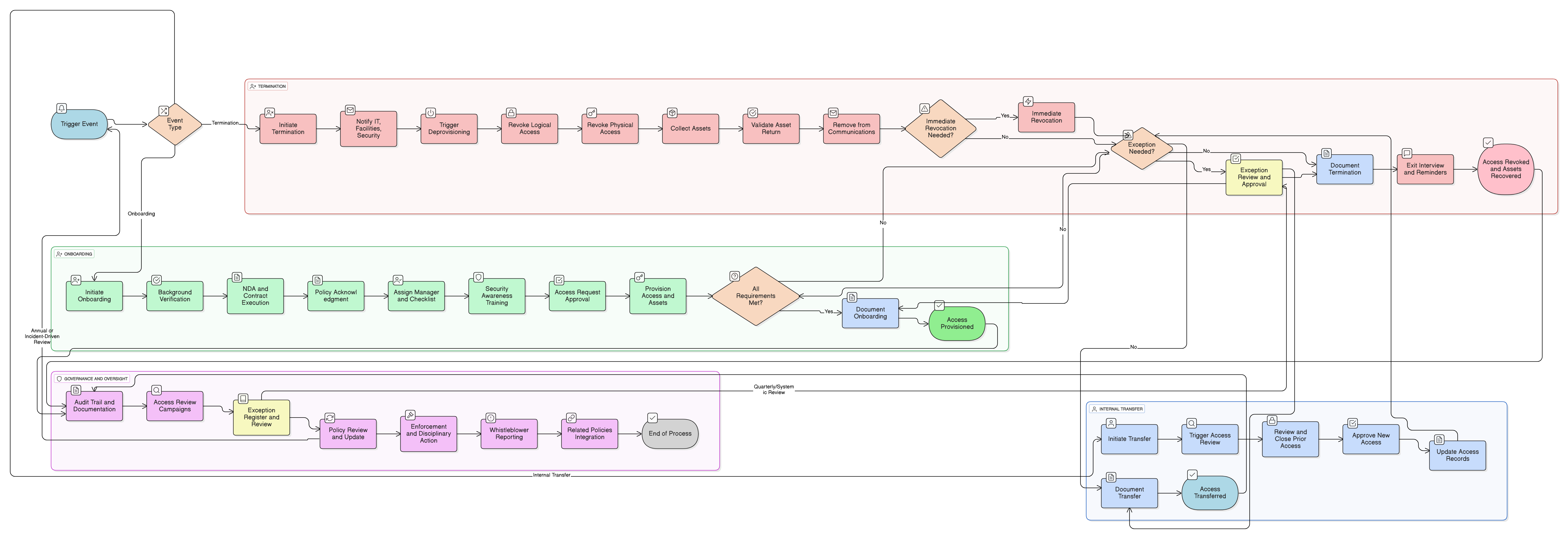

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en scopegrenzen

Onboarding- en offboarding-workflows

Terugname en validatie van activa

Vereisten voor onmiddellijke intrekking van toegangsrechten

Proces voor uitzonderingen en risicobehandeling

Audittrail en documentatie

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 25Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Informatiebeveiligingsbeleid

Stelt de beveiligingsdoelstellingen van de organisatie vast, inclusief toegangsgovernance voor personeel.

Beleid inzake toegangscontrole

Biedt operationele eisen voor het toewijzen en intrekken van systeem- en fysieke toegang op basis van onboarding- en beëindigingstriggers.

Beleid inzake aanvaardbaar gebruik

Vereist beleidskennisname tijdens onboarding en ondersteunt handhaving na beëindiging.

Risicobeheerbeleid

Zorgt ervoor dat risico’s rond gebruikerstoegang en transities worden beoordeeld en beperkt in lijn met ISMS-principes.

Beleid inzake gebruikersaccount- en privilegebeheer

Regelt de technische beheersmaatregelen voor toegangsverlening en deprovisionering ter ondersteuning van dit beleid.

Over Clarysec-beleidsdocumenten - Onboarding- en offboardingbeleid

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en informatiebeveiligingsteams en relevante stuurgroepen, zodat de verantwoordingsplicht helder is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig aan te passen zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

IAM-integratie voor geautomatiseerde workflows

Verplicht gebruik van IAM-platformen voor toegangsverlening, intrekking van toegangsrechten en audittrails, vermindert fouten en ondersteunt geautomatiseerde onboarding/offboarding.

Onmiddellijke risicogedreven intrekking

Vereist deactivering van geprivilegieerde accounts en accounts met een hoog risico binnen vier uur, waardoor blootstelling door kritieke rollen en vertrek wordt geminimaliseerd.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →