Overzicht

Het beleid inzake toegangscontrole definieert verplichte principes en beheersmaatregelen voor het beperken en beheren van toegang tot informatiesystemen, faciliteiten en gegevens op basis van bedrijfsrollen en nalevingsverplichtingen. Het stelt processen vast voor het verlenen, beoordelen en intrekken van toegangsrechten, zodat alleen geautoriseerde gebruikers machtigingen hebben die zijn afgestemd op hun verantwoordelijkheden en functiebehoeften.

Sterke rolgebaseerde beheersmaatregelen

Implementeert het principe van minimale privileges, het need-to-know-principe en functiescheiding om systemen en gegevens te beschermen.

Geïntegreerde identiteitslevenscyclus

Coördineert toegangsverlening, intrekking van toegangsrechten en updates met HR- en technische workflows.

Afstemming op regelgeving

Ontworpen om te voldoen aan ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA en COBIT-normen.

Geautomatiseerde toegangsrechtenbeoordelingen

Vereist op auditbewijsmateriaal gebaseerde, kwartaalgewijze beoordelingen van toegangsrechten en geprivilegieerde toegang.

Uitgebreid toepassingsgebied

Van toepassing op alle gebruikers, systemen en hybride omgevingen, inclusief Bring Your Own Device (BYOD) en toegang van derden.

Volledig overzicht lezen

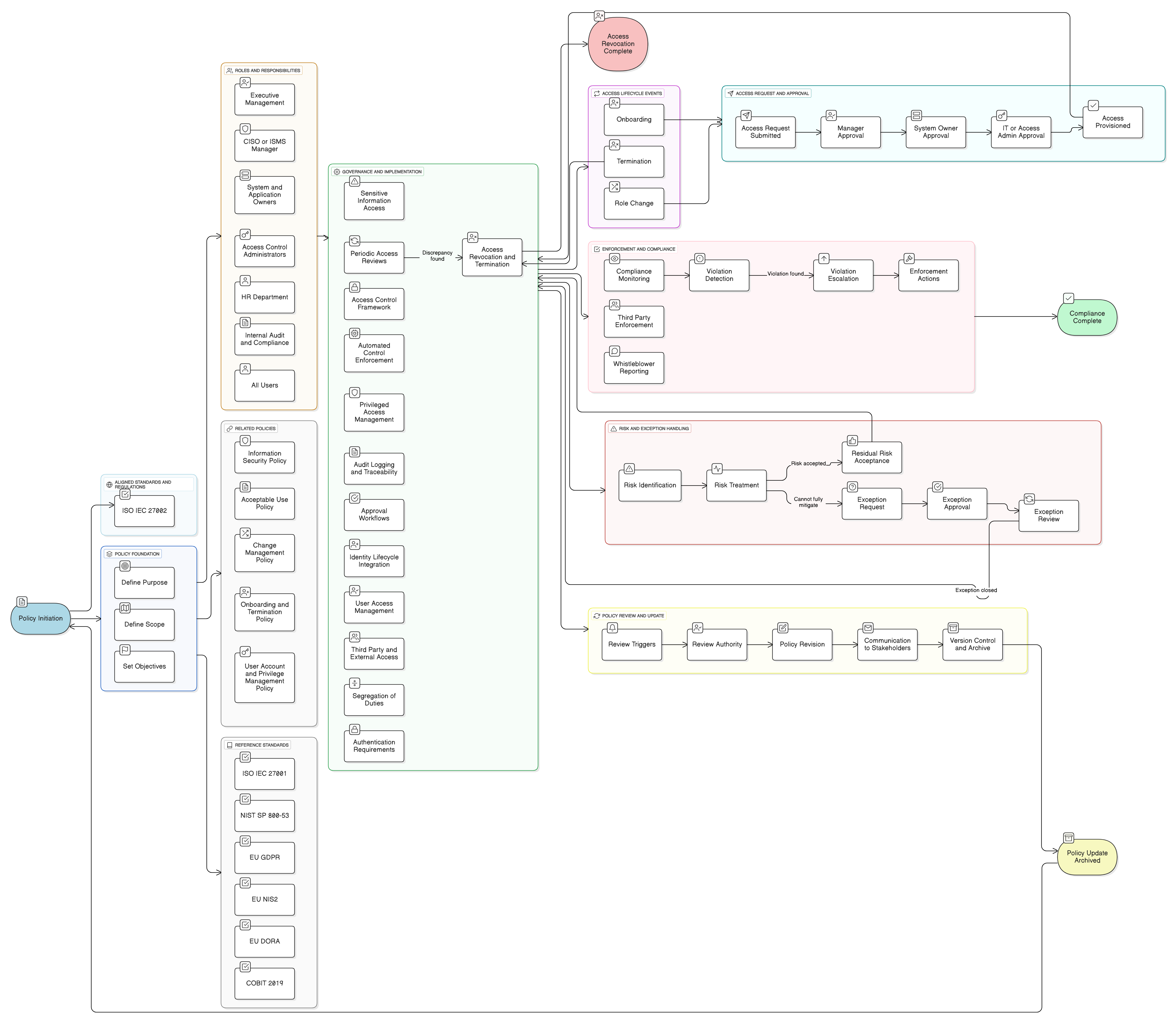

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Toepassingsgebied en spelregels

Goedkeuringsworkflows en intrekking van toegangsrechten

Beheer van geprivilegieerde toegang (PAM)

Identiteitslevenscyclusintegratie

Testen van derde partijen en leveranciers

Periodieke toegangsbeoordelingen

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Informatiebeveiligingsbeleid

Definieert de beveiligingscommitment van de organisatie en verwachtingen op hoofdlijnen voor toegangscontrole.

Beleid inzake aanvaardbaar gebruik

Stelt gedragsvoorwaarden vast voor toegang en gebruikersverantwoordelijkheid voor verantwoord systeemgebruik.

Wijzigingsbeheerbeleid

Stuurt hoe wijzigingen aan configuratie-instellingen voor toegang, rollen of groepsstructuren veilig moeten worden geïmplementeerd en getest.

Onboarding- en offboardingbeleid

Stuurt de toekenning en intrekking van toegangsrechten in overeenstemming met gebeurtenissen in de gebruikerslevenscyclus.

Beleid inzake beheer van gebruikersaccounts en privileges

Operationaliseert beheersmaatregelen op accountniveau en vult dit beleid aan met richtsnoeren voor technische afdwinging van toegang.

Over Clarysec-beleidsdocumenten - Beleid inzake toegangscontrole

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen tekst; het vraagt om duidelijkheid, bevoegdheid en verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante commissies, zodat er duidelijke bevoegdheid en verantwoordingsplicht is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Geautomatiseerde afdwinging en geautomatiseerde waarschuwingen

Integreert geautomatiseerde toegangsverlening en geautomatiseerde waarschuwingen voor mislukte intrekking van toegangsrechten, weesaccounts en overtredingen van toegangscontrole.

Gedetailleerde tracking van uitzonderingen

Vereist onderbouwing, goedkeuring en periodieke herziening voor alle uitzonderingen op de toegangscontrole, om ongecontroleerd restrisico te minimaliseren.

Naadloze beveiliging voor derden

Verplicht contractueel afgedwongen, tijdsbeperkte toegang en monitoring voor externe leveranciers en partners.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →