Overzicht

Het Beleid inzake werken op afstand stelt verplichte eisen vast voor veilige, conforme toegang op afstand en gegevensverwerking door al het personeel van de organisatie, en waarborgt robuuste beheersmaatregelen voor apparaten, authenticatie, monitoring en naleving van de regelgeving in alle omgevingen voor werken op afstand.

Uitgebreide beveiliging voor werken op afstand

Waarborgt vertrouwelijkheid, integriteit en beschikbaarheid van informatieactiva van de organisatie voor werknemers en contractanten op afstand.

Strikte toegangs- en apparaatbeheersmaatregelen

Verplicht virtueel privénetwerk (VPN), multifactorauthenticatie (MFA), apparatuurhardening en registratie van bedrijfsmiddelen voor alle verbindingen op afstand.

Brede toepasbaarheid

Omvat werknemers, derdepartijleveranciers, dienstverleners van derde partijen en tijdelijk personeel dat op afstand werkt.

Naleving-eerstbenadering

Sluit aan op ISO/IEC 27001, GDPR, NIS2, DORA en normen van de sector voor assurance over naleving.

Volledig overzicht lezen

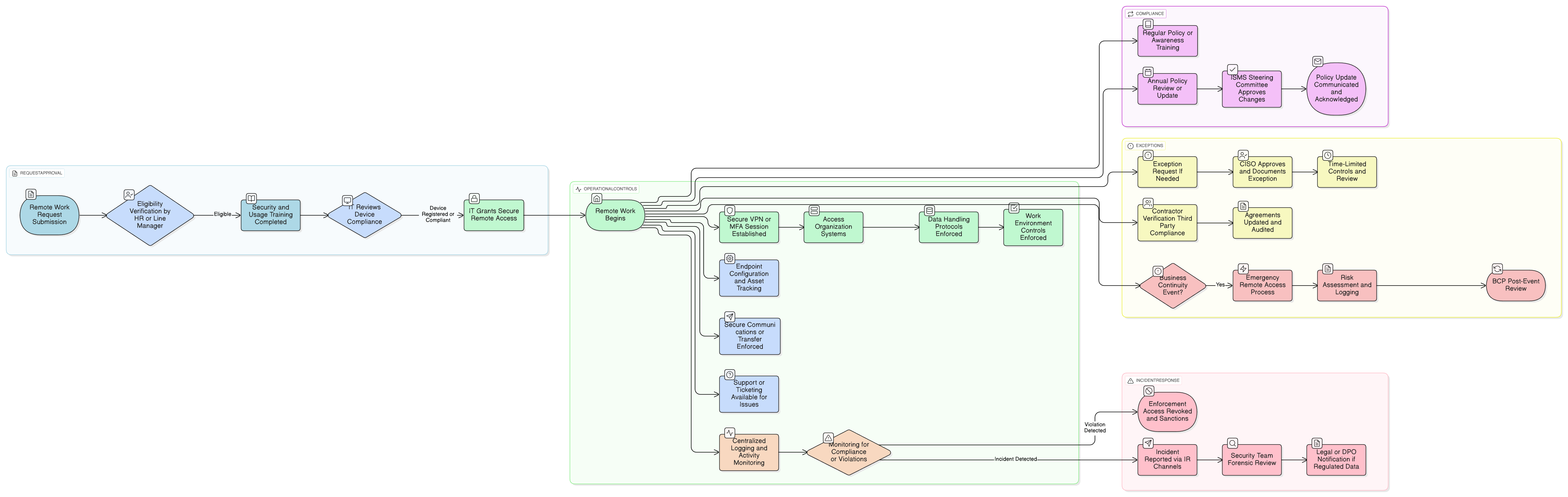

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en spelregels

Geschiktheid, autorisatie en roltaken

Bring Your Own Device (BYOD) en vereisten voor apparaatbeheer

Encryptie en veilige connectiviteit

Monitoring, logging en incidentafhandeling

Naleving op afstand door derden en leveranciers

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 5(1)(f)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

P01 Informatiebeveiligingsbeleid

Stelt de baseline vast voor veilige omgang met bedrijfsmiddelen, van toepassing op alle werkomgevingen, inclusief werken op afstand.

Beleid inzake aanvaardbaar gebruik

Regelt geautoriseerd gebruik van IT-middelen en systemen van de organisatie tijdens sessies voor werken op afstand.

Beleid inzake toegangscontrole

Waarborgt dat toegangsrechten voor toegang op afstand het beginsel van minimale bevoegdheden volgen en passende authenticatiemechanismen gebruiken.

Risicobeheerkader

Definieert hoe risico’s van werken op afstand worden geïdentificeerd, behandeld en gemonitord binnen het Managementsysteem voor informatiebeveiliging (ISMS).

Inventaris van bedrijfsmiddelen

Vereist een inventaris van bedrijfsmiddelen en configuratiebeheer voor alle apparaten die op afstand worden gebruikt.

Logging- en monitoringbeleid

Waarborgt dat sessies op afstand worden gemonitord, geaudit en bewaard conform nalevingsverplichtingen.

Gegevensbewaringsbeleid

Definieert regels voor gegevensverwerking die relevant zijn voor werken op afstand, inclusief verwijderbare media en buitengebruikstelling van apparaten.

Over Clarysec-beleidsdocumenten - Beleid inzake werken op afstand

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit met lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante commissies, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Volledige handhaving over de levenscyclus

Definieert monitoring, incidentafhandeling, training en auditbeheersmaatregelen voor werken op afstand, inclusief versiebeheer en jaarlijkse herziening.

Robuuste regels voor gegevensverwerking en apparaten

Dwingt encryptie af, verbiedt ongeautoriseerd printen of delen en verplicht snelle procedures voor wissen op afstand/verliesrespons.

Uitzonderings- en noodbeheer

Biedt duidelijke, risicogebaseerde beheersmaatregelen voor beleidsuitzonderingen, tijdelijke toegang op afstand en businesscontinuïteitsgebeurtenissen.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →