Aperçu

La Politique de contrôle d’accès définit les principes et contrôles obligatoires pour restreindre et gérer l’accès aux systèmes, aux installations et aux données en fonction des rôles métier et des exigences réglementaires. Elle établit des processus pour accorder, revoir et révoquer les accès, en veillant à ce que seuls les utilisateurs autorisés disposent d’autorisations alignées sur leurs responsabilités et leurs besoins liés au poste.

Contrôles solides basés sur les rôles

Met en œuvre le principe du moindre privilège, le principe du besoin d’en connaître et la séparation des tâches afin de protéger les systèmes et les données.

Cycle de vie des identités intégré

Coordonne le provisionnement des accès, la révocation des accès et les mises à jour avec les circuits RH et techniques.

Alignement réglementaire

Conçu pour répondre aux normes ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA et COBIT.

Revues d'accès automatisées

Exige des revues trimestrielles fondées sur des éléments probants pour les droits d'accès des utilisateurs et les comptes à privilèges.

Périmètre complet

S’applique à tous les utilisateurs, à tous les systèmes et aux environnements hybrides, y compris l’usage de terminaux personnels et l’accès des tiers.

Lire l'aperçu complet

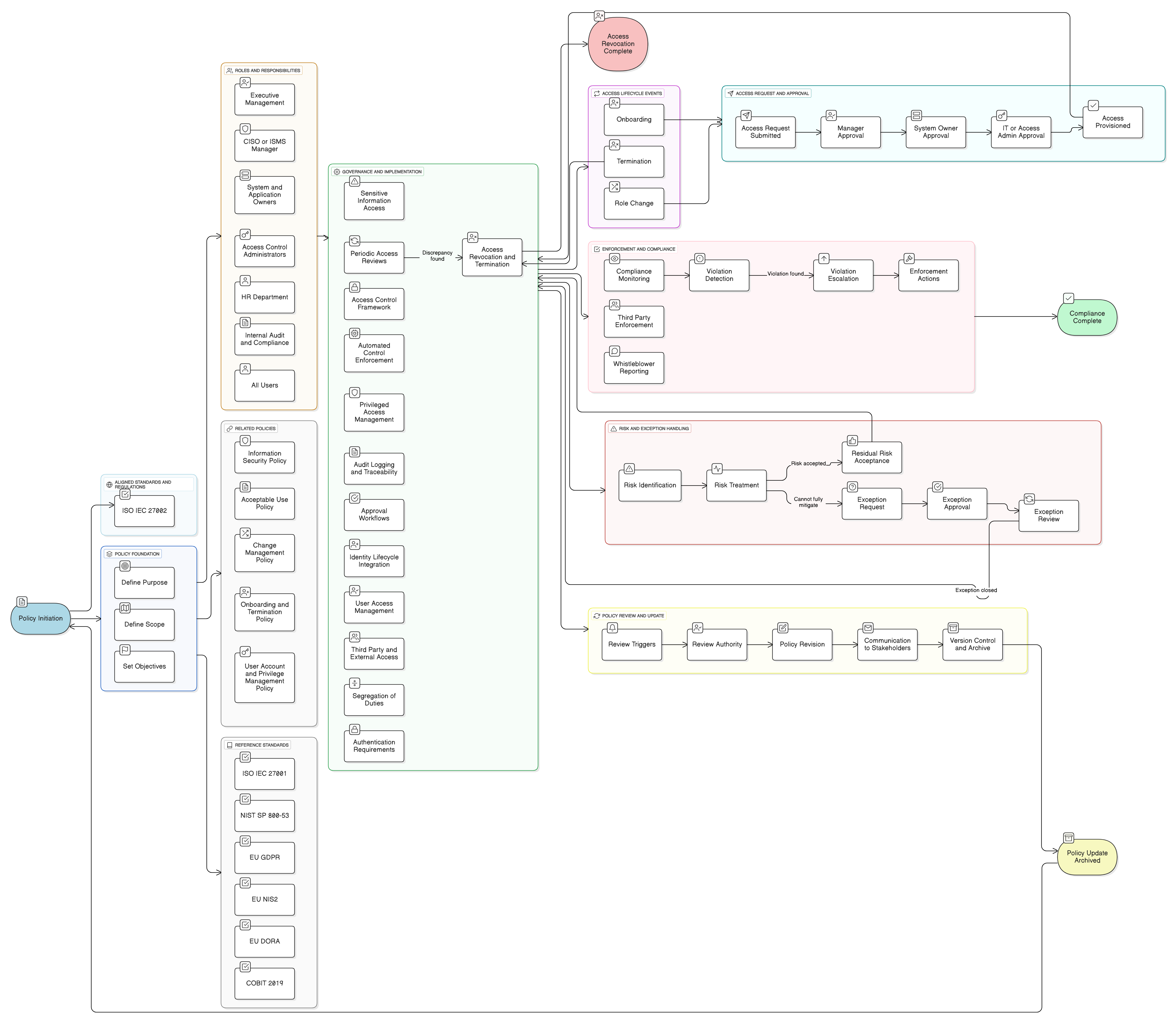

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Circuits d'approbation et de révocation des accès

Gestion des accès privilégiés

Intégration du cycle de vie des identités

Tests des tiers et des fournisseurs

Revue périodique des droits d’accès

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique de sécurité de l’information

Définit l’engagement de sécurité de l’organisation et les attentes de haut niveau en matière de contrôle d'accès.

Politique d'utilisation acceptable

Définit les conditions de comportement pour l’accès et la responsabilité des utilisateurs pour une utilisation autorisée des ressources informatiques.

Politique de gestion des changements

Régit la manière dont les changements apportés aux paramètres de configuration d’accès, aux rôles ou aux structures de groupes doivent être mis en œuvre et testés de façon sécurisée.

Politique d’intégration et de départ

Pilote l’attribution des droits d’accès et la révocation des accès conformément aux événements du cycle de vie des utilisateurs.

Politique de gestion des comptes utilisateurs et des privilèges

Opérationnalise les contrôles au niveau des comptes et complète cette politique avec des lignes directrices de mise en application technique du contrôle d'accès.

À propos des politiques Clarysec - Politique de contrôle d’accès

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de la responsabilité et une structure qui évolue avec votre organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité, ainsi que les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (p. ex., 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et actionnable.

Mise en application automatisée et alertes

Intègre le provisionnement des accès automatisé et des alertes automatisées en cas d’échec du déprovisionnement, de comptes orphelins et de violations de contrôle d'accès.

Suivi détaillé des dérogations

Exige une justification, une approbation et une revue périodique pour toutes les exceptions au contrôle d'accès, en minimisant les risques non maîtrisés.

Sécurité des tiers fluide

Impose un accès contractuellement encadré, un accès limité dans le temps et surveillé pour les fournisseurs externes et les partenaires.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →