Aperçu

Cette politique établit des procédures strictes pour une intégration sécurisée, les transferts internes et la procédure de départ, en appliquant le contrôle d'accès, la récupération des actifs et la piste d’audit, alignés sur les principales normes de sécurité et de protection des données.

Gestion du cycle de vie des accès sécurisée

Standardise l’intégration et la procédure de départ afin d’assurer un provisionnement des accès et un déprovisionnement des accès en temps opportun, fondés sur les risques.

Protection complète des actifs

Impose l’attribution, le suivi et la récupération des actifs afin de prévenir les pertes et les fuites de données lors des changements de personnel.

Conformité réglementaire

S’aligne sur ISO/IEC 27001, le RGPD, le NIST, NIS2, DORA et COBIT pour une conformité juridique et de sécurité robuste.

Lire l'aperçu complet

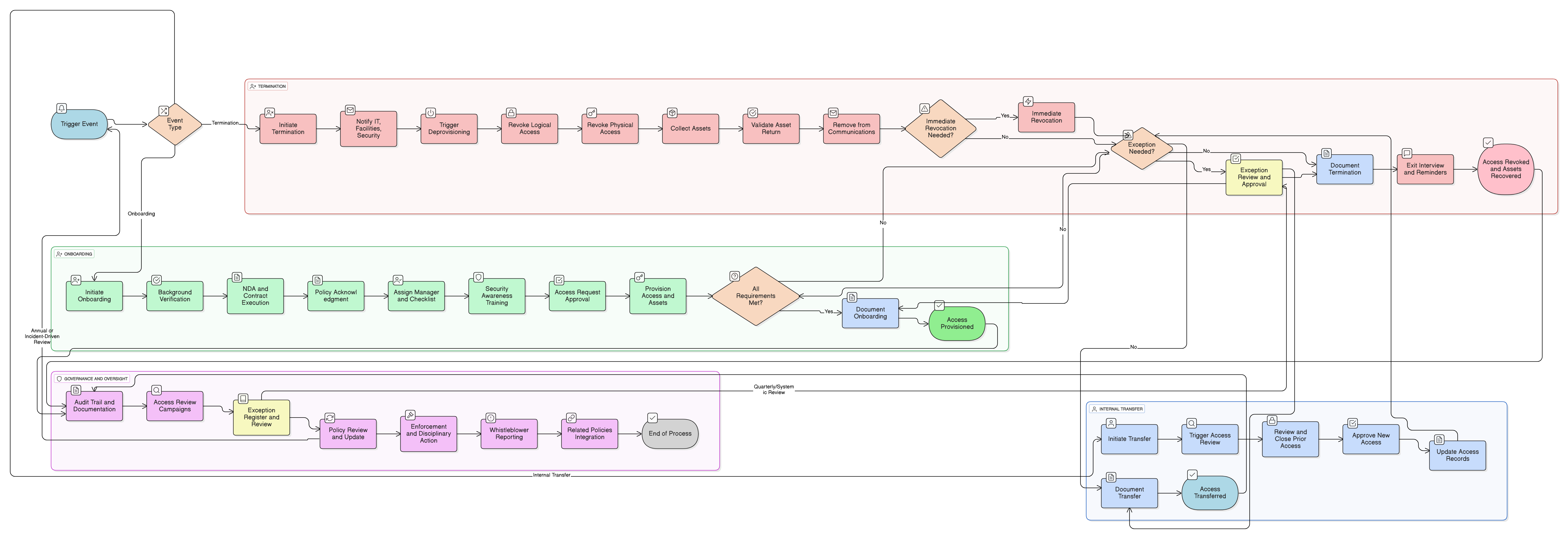

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Portée et règles d’engagement

Flux de travail d’intégration et de procédure de départ

Récupération et validation des actifs

Exigences de révocation immédiate des droits d’accès

Processus de gestion des exceptions et de traitement des risques

Piste d’audit et documentation

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 25Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique de sécurité de l’information

Établit les objectifs de sécurité de l’organisation, y compris la gouvernance des accès du personnel.

Politique de contrôle d’accès

Fournit des exigences opérationnelles pour attribuer et révoquer l’accès aux systèmes et l’accès physique sur la base des déclencheurs d’intégration et de procédure de départ.

Politique d'utilisation acceptable

Exige une attestation de prise de connaissance de la politique lors de l’intégration et soutient la mise en application et la conformité après la procédure de départ.

Cadre de gestion des risques

Garantit que les risques liés aux accès utilisateurs et aux transitions sont évalués et atténués conformément aux principes du Système de management de la sécurité de l'information (SMSI).

Politique de gestion des comptes utilisateurs et des privilèges

Régit les contrôles techniques de provisionnement des accès et de déprovisionnement des accès en appui de cette politique.

À propos des politiques Clarysec - Politique d’intégration et de départ

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de l’autorité et responsabilité, et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’épine dorsale opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le RSSI, les équipes informatiques et de sécurité, ainsi que les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (p. ex., 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et exploitable.

Intégration IAM pour des flux de travail automatisés

Impose l’utilisation des plateformes de gestion des identités et des accès pour le provisionnement des accès, la révocation des accès et la piste d’audit, réduisant les erreurs et soutenant l’intégration/la procédure de départ automatisées.

Révocation immédiate fondée sur les risques

Exige la désactivation des comptes à privilèges et à haut risque dans un délai de quatre heures, minimisant l’exposition liée aux fonctions sensibles et aux départs.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →