Aperçu

La Politique de gestion des risques (P06) établit une structure unifiée et formelle pour l’identification des risques, l’analyse des risques, l’évaluation des risques et l’atténuation des risques de sécurité de l’information dans l’ensemble des unités organisationnelles, en alignement complet avec ISO/IEC 27001, 27005, ISO 31000 et les cadres réglementaires. Elle définit des rôles de gouvernance clairs, centralise le registre des risques et le plan de traitement des risques, et impose une conformité rigoureuse, garantissant que les risques sont gérés de manière proactive et font l’objet d’une escalade conformément à l’appétence au risque et aux obligations légales de l’entreprise.

Cadre de gestion des risques unifié

Établit des processus cohérents pour l’identification des risques, l’analyse des risques et le traitement des risques de sécurité de l’information à l’échelle de l’organisation.

Alignement réglementaire

Cartographiée sur ISO 27001, ISO 31000, NIST, le RGPD, NIS2 et DORA pour une conformité solide et des bonnes pratiques du secteur à l’échelle mondiale.

Registre des risques centralisé

Maintient un registre à jour, sous contrôle de version, assurant le suivi des risques, des contrôles, des propriétaires et des mesures d’atténuation.

Rôles définis et responsabilité

Précise la gouvernance, la propriété du risque et l’escalade, des propriétaires de l’actif jusqu’à la haute direction, pour une supervision efficace.

Lire l'aperçu complet

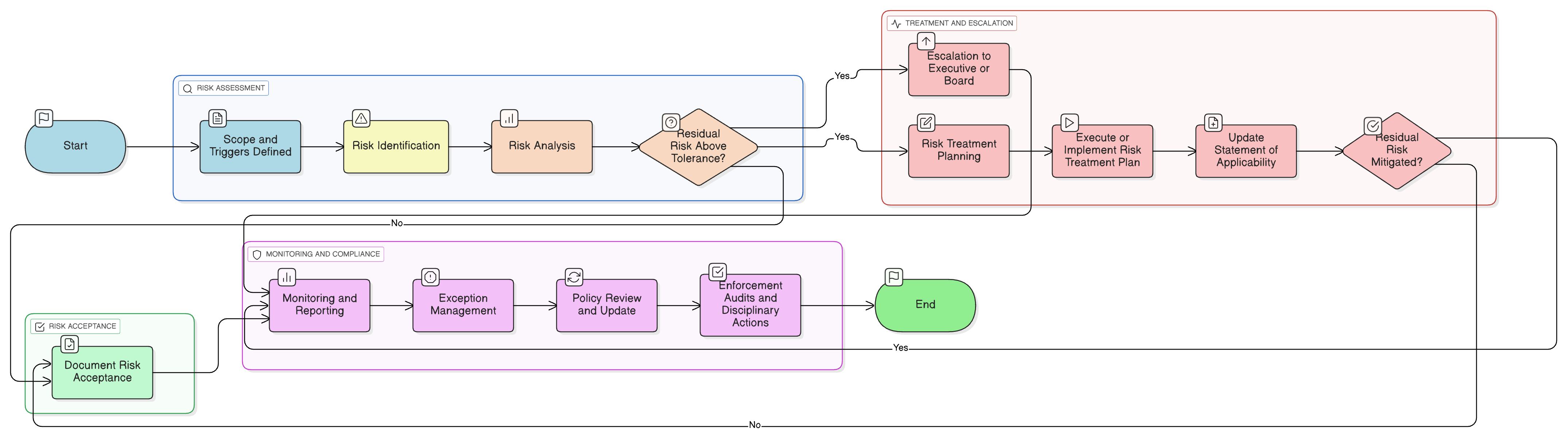

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et règles d’engagement

Registre des risques central et Plan de traitement des risques

Méthodologie d’appréciation des risques (ISO 27005, 31000, NIST 800-30)

Mises à jour de la Déclaration d’applicabilité (SoA)

Procédures de gestion des exceptions et d’escalade

Exigences de conformité, de revue et d’audit

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27005:2024 |

Full risk lifecycle methodology

|

| ISO 31000:2018 |

Risk management principles and framework

|

| NIST SP 800-30 Rev.1 |

Risk Assessment Steps

|

| NIST SP 800-39 |

Organizational risk governance

|

| EU GDPR |

242532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique des rôles et responsabilités de gouvernance

Définit les propriétaires responsables et les niveaux de gouvernance référencés dans la matrice d’escalade des risques.

Politique de surveillance de la conformité des audits

Valide le respect de la politique, y compris l’exhaustivité du registre des risques et les éléments probants d’audit des traitements.

P01 Politique de sécurité de l'information

Définit le modèle global de gouvernance de la sécurité dans lequel cette politique de risques opère.

P05 Politique de gestion des changements

Déclenche une réévaluation du risque pour les changements d’infrastructure et organisationnels.

Politique de classification et d’étiquetage des données

Soutient l’évaluation de l’impact lors de l’identification des risques.

À propos des politiques Clarysec - Politique de gestion des risques

Une gouvernance de la sécurité efficace exige plus que des mots : elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, en créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes de sécurité informatique et les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (par ex. 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et actionnable.

Traçabilité prête pour l’audit

Le registre sous contrôle de version et la Déclaration d’applicabilité (SoA) garantissent que chaque décision de risque, contrôle et exception est entièrement traçable pour les audits et l’établissement de rapports de conformité.

Matrice d’escalade proactive

Le suivi intégré des indicateurs clés de risque et des seuils d’escalade formels permet une réponse rapide aux risques émergents et une validation par la haute direction lorsque requis.

Contrôle du cycle de vie des exceptions

Les dérogations temporaires font l’objet d’une appréciation des risques, sont justifiées, planifiées pour revue et doivent être approuvées, réduisant les risques non gérés liés au contournement des processus.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →