Aperçu

Cette politique de sécurité de l’information définit l’engagement de l’organisation à protéger ses actifs informationnels en décrivant la gouvernance, les rôles, les exigences de conformité et les pratiques du Système de management de la sécurité de l'information (SMSI) fondées sur les risques, conformément à des normes de référence telles que l’ISO/IEC 27001:2022.

Alignement complet du SMSI

Définit une structure et des objectifs clairs du Système de management de la sécurité de l'information (SMSI) conformément aux exigences de l’ISO/IEC 27001:2022.

Modèle de gouvernance unifié

Intègre la gouvernance de la sécurité entre les rôles exécutifs, techniques et opérationnels afin d’assurer une autorité et une responsabilité appliquées.

Responsabilisation de l'ensemble du personnel

S’applique aux employés, prestataires et prestataires tiers de services, avec des obligations claires de formation, de sensibilisation et de conformité.

Conformité prête pour l’audit

Assure une préparation à l’audit continue, couvrant les mesures GDPR, NIS2, DORA, COBIT et NIST.

Lire l'aperçu complet

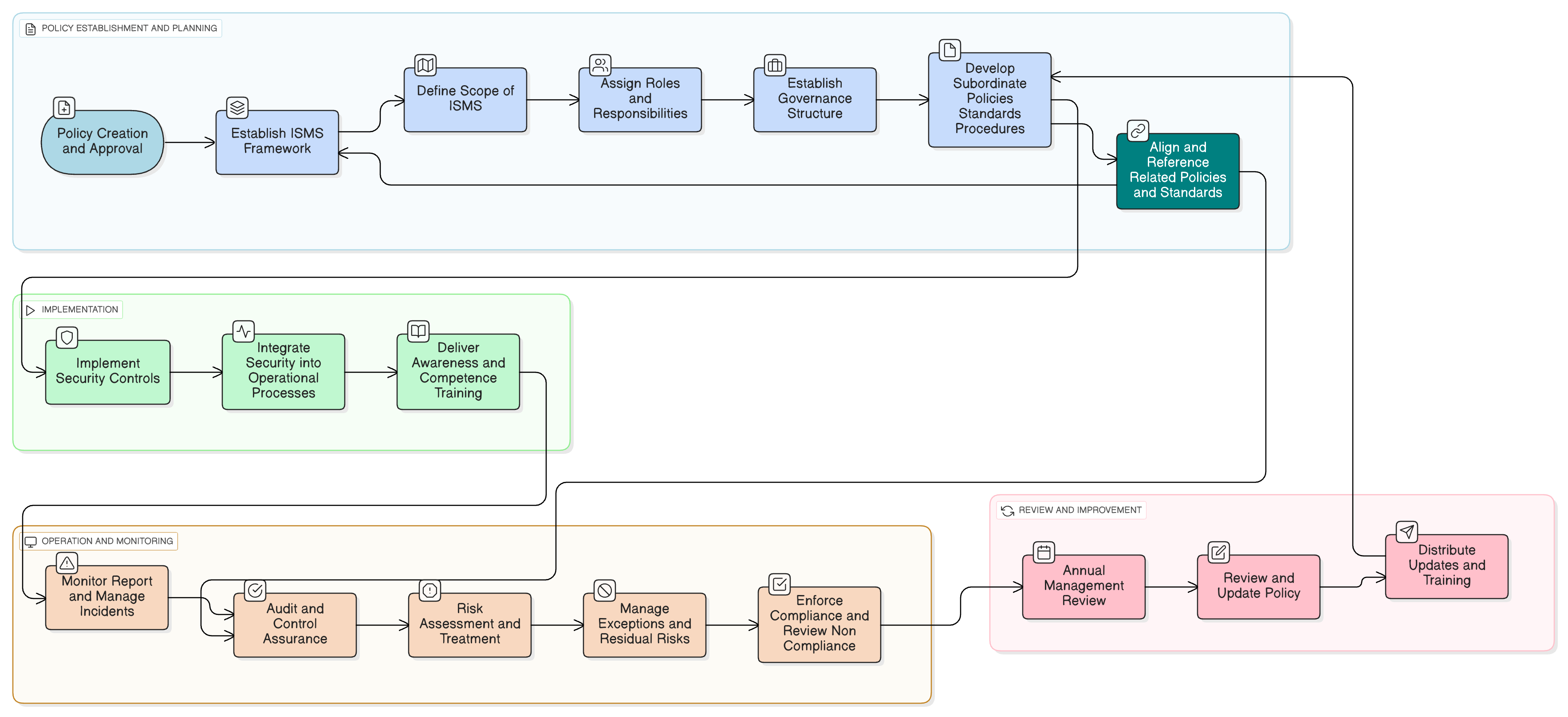

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Objet, domaine d’application et objectifs de la politique

matrice des rôles et responsabilités

Exigences de gouvernance et de revue

domaines de contrôle de sécurité

Traitement des risques et processus de dérogation

mise en application et préparation à l’audit

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique des rôles et responsabilités de gouvernance

Définit la structure de gouvernance et la hiérarchie d’autorité référencées dans ce document.

Politique de surveillance de l’audit et de la conformité

Détaille la manière dont les mécanismes d’assurance internes valident la mise en application de la politique.

Politique d'utilisation acceptable

Impose le respect des comportements et l’utilisation acceptable des actifs de l'entreprise.

Politique de contrôle d’accès

Opérationnalise les contrôles liés au contrôle d'accès dérivés de cette politique-cadre.

Politique de gestion des risques

Fournit le contexte fondé sur les risques pour la sélection des mesures de sécurité et l’acceptation du risque résiduel.

À propos des politiques Clarysec - Politique de sécurité de l’information

Une gouvernance de la sécurité efficace exige plus que des déclarations : elle requiert de la clarté, de la responsabilisation et une structure qui évolue avec votre organisation. Les modèles génériques échouent souvent, en créant de l’ambiguïté via de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité, ainsi que les comités pertinents, afin d’assurer une autorité et une responsabilité claires. Chaque exigence est une clause numérotée de manière unique (p. ex. 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à adapter en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et exploitable.

Gestion formelle des exceptions

Impose un processus documenté pour les exemptions de contrôles fondées sur les risques, les approbations et la revue continue des écarts à la politique.

Cadre de politiques lié

Relie directement cette politique aux procédures associées, au contrôle d'accès, à la gouvernance et à la gestion des risques pour une conformité traçable.

Mises à jour avec gestion de versions

Exige des revues, des approbations et une diffusion de la politique avec un suivi complet des révisions afin de garantir des exigences à jour.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →