Aperçu

La Politique de télétravail établit des exigences obligatoires pour un accès à distance sécurisé et conforme ainsi que pour le traitement des données par l'ensemble du personnel, en garantissant des contrôles robustes pour les équipements, l’authentification, la surveillance et la conformité réglementaire dans tous les environnements distants.

Sécurité à distance complète

Garantit la confidentialité, l’intégrité et la disponibilité des données de l’organisation pour les employés et prestataires à distance.

Contrôles stricts des accès et des terminaux

Impose le VPN d'entreprise, l’authentification multifacteur, le durcissement des équipements et l’enregistrement des actifs pour toutes les connexions à distance.

Large applicabilité

Couvre les employés, les fournisseurs, les prestataires tiers de services et le personnel temporaire en télétravail.

Approche axée sur la conformité

S’aligne sur ISO/IEC 27001, GDPR, NIS2, DORA et les normes du secteur pour l’assurance réglementaire.

Lire l'aperçu complet

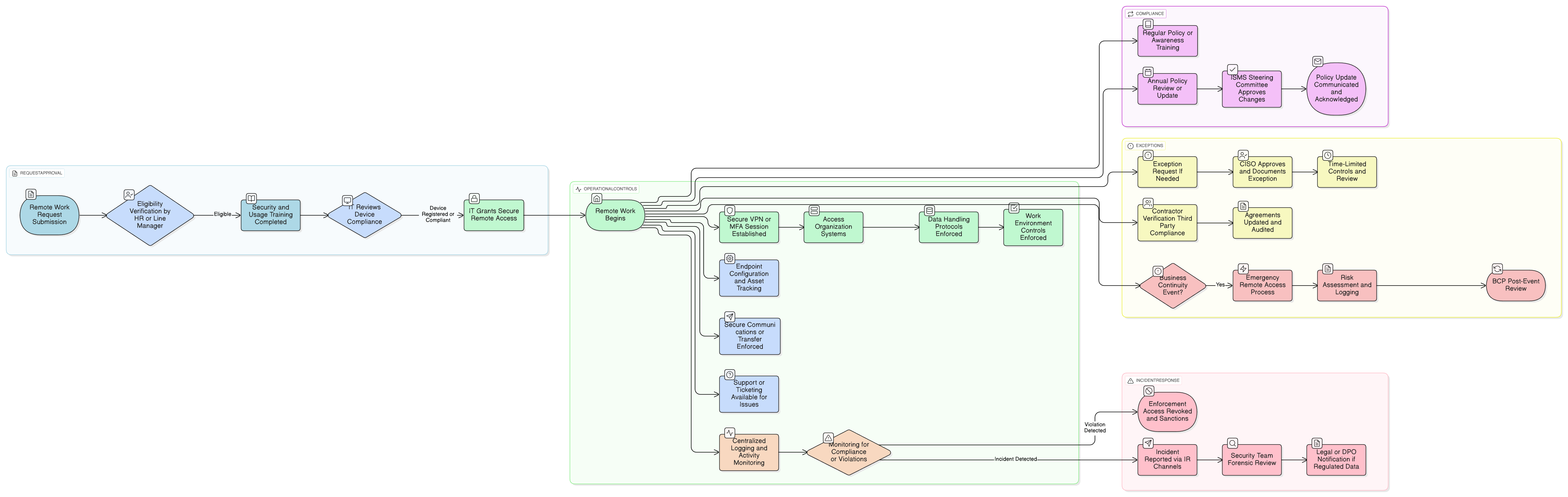

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et règles d’engagement

Éligibilité, autorisation et responsabilités de rôle

Exigences BYOD et de gestion des équipements

Chiffrement et connectivité sécurisée

Surveillance, journalisation d’audit et gestion des incidents

Conformité à distance des tiers et des fournisseurs

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 5(1)(f)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

P01 Politique de sécurité de l'information

Établit le socle de contrôles pour le traitement sécurisé des actifs, applicable à tous les environnements de travail, y compris à distance.

Politique d'utilisation acceptable

Régit l’utilisation acceptable des actifs de l'entreprise, des équipements et des systèmes de l’organisation pendant les sessions de télétravail.

Politique de contrôle d’accès

Garantit que les privilèges d’accès à distance respectent le principe du moindre privilège et des mécanismes d’authentification appropriés.

Politique de gestion des risques

Définit comment les risques liés au télétravail sont identifiés, traités et suivis dans le Système de management de la sécurité de l'information (SMSI).

Politique de gestion des actifs

Exige un inventaire des actifs et la gestion des configurations pour tous les équipements utilisés à distance.

Politique de journalisation et de surveillance

Garantit que les sessions à distance font l’objet de surveillance, de journalisation d’audit et de conservation des journaux conformément aux exigences de conformité.

Politique de conservation des données

Définit les règles de traitement des données pertinentes pour le télétravail, y compris les supports amovibles et la méthode d’élimination des équipements.

À propos des politiques Clarysec - Politique de télétravail

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité et les comités pertinents, garantissant une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (p. ex., 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et exploitable.

Mise en application sur l’ensemble du cycle de vie

Définit la surveillance, la gestion des incidents, la formation et les contrôles d’audit pour le télétravail, y compris le versioning et la revue annuelle.

Règles robustes de traitement des données et des équipements

Impose le chiffrement, interdit l’impression ou le partage non autorisés et exige des procédures rapides d’effacement ou de réimagerie de l'appareil et de réponse en cas de perte.

Gestion des exceptions et des urgences

Fournit des contrôles clairs, fondés sur les risques, pour les exceptions à la politique, l’accès à distance temporaire et les événements de continuité d’activité.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →