Yleiskatsaus

Pääsynhallintapolitiikka määrittelee pakolliset periaatteet ja hallintakeinot järjestelmien, toimitilojen ja tietojen pääsyn rajoittamiseen ja hallintaan liiketoimintaroolien ja sääntelyvaatimusten perusteella. Se määrittää prosessit käyttöoikeuksien myöntämiseen, käyttöoikeuksien tarkastuksiin ja käyttöoikeuksien perumiseen varmistaen, että vain valtuutetuilla käyttäjillä on käyttöoikeudet, jotka ovat linjassa heidän vastuidensa ja työn tarpeiden kanssa.

Vahvat roolipohjaiset kontrollit

Toteuttaa vähimmän etuoikeuden periaatteen, tarve tietää -periaatteen ja tehtävien eriyttämisen järjestelmien ja tietojen suojaamiseksi.

Integroitu identiteetin elinkaari

Yhteensovittaa käyttöoikeuksien myöntämisen, käyttöoikeuksien perumisen ja päivitykset henkilöstöhallinto- ja teknisten työnkulkujen kanssa.

Sääntelyn mukainen yhdenmukaisuus

Rakennettu täyttämään ISO/IEC 27001, NIST SP 800-53, EU GDPR, EU NIS2, EU DORA ja COBIT 2019 -standardien vaatimukset.

Automatisoidut käyttöoikeuksien tarkastukset

Edellyttää auditointinäyttöön perustuvia, neljännesvuosittaisia käyttöoikeuksien tarkastuksia käyttäjien käyttöoikeus- ja etuoikeutetun pääsyn hallinnan tarpeille.

Kattava soveltamisala

Koskee kaikkia käyttäjiä, järjestelmiä ja hybridiympäristöjä, mukaan lukien omien laitteiden käyttö (BYOD) ja kolmansien osapuolten pääsy.

Lue koko yleiskatsaus

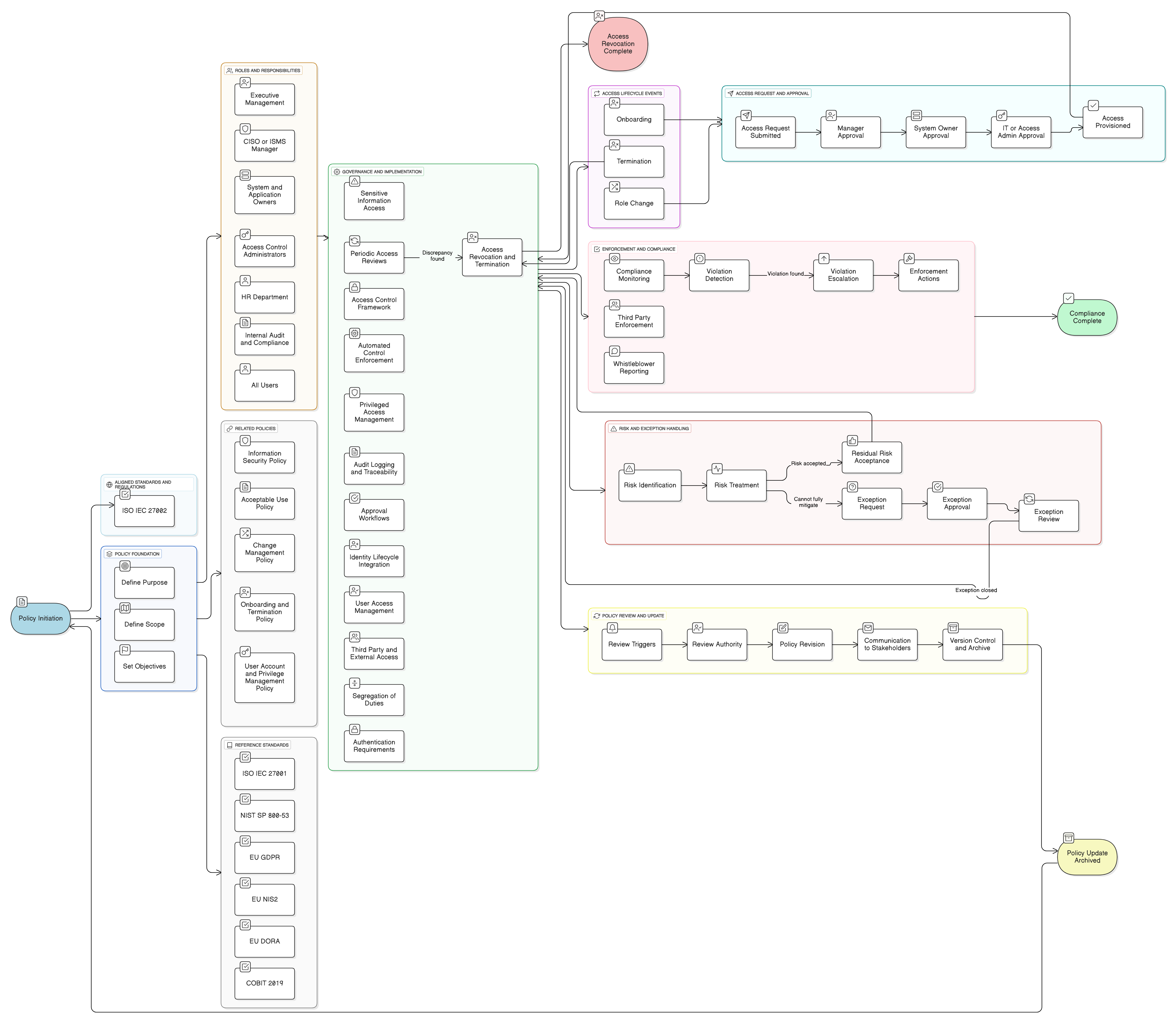

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja pelisäännöt

Hyväksyntätyönkulut ja käyttöoikeuksien peruminen -työnkulut

Etuoikeutetun pääsyn hallinta

Identiteetin elinkaaren integrointi

Kolmannen osapuolen ja toimittajien testaus

Säännölliset käyttöoikeuksien katselmoinnit

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

tietoturvapolitiikka

Määrittää organisaation turvallisuussitoumuksen ja korkean tason pääsynhallinnan odotukset.

Hyväksyttävän käytön politiikka (AUP)

Asettaa käyttäytymisehdot pääsylle sekä käyttäjien vastuuvelvollisuuden vastuullisesta järjestelmien käytöstä.

Muutoksenhallintapolitiikka

Määrittää, miten pääsyn konfiguraatioihin, rooleihin tai ryhmärakenteisiin tehtävät muutokset on toteutettava ja testattava turvallisesti.

Perehdytys- ja työsuhteen päättämispolitiikka

Ohjaa käyttöoikeustoimintojen käynnistämistä ja käyttöoikeuksien perumistoimia käyttäjän elinkaaritapahtumien mukaisesti.

Käyttäjätilien ja käyttöoikeuksien hallintapolitiikka

Operoi tilitason hallintakeinot ja täydentää tätä politiikkaa teknisillä pääsynhallinnan täytäntöönpanon suuntaviivoilla.

Tietoa Clarysecin käytännöistä - pääsynhallintapolitiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuuvelvollisuutta ja rakenteen, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu toimimaan tietoturvaohjelmasi operatiivisena selkärankana. Osoitamme vastuut nykyaikaisessa organisaatiossa esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, varmistaen selkeän vastuunjaon. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida yksittäisiä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Automaattinen täytäntöönpano ja automaattiset hälytykset

Integroi automatisoidut käyttöoikeuksien myöntämistoiminnot ja automaattiset hälytykset epäonnistuneesta käytöstäpoistoprosessista, orvoista käyttäjätileistä ja pääsynhallinnan rikkomuksista.

Yksityiskohtainen poikkeusten seuranta

Edellyttää perustelun, hyväksynnän ja säännöllisen katselmoinnin kaikille pääsynhallinnan poikkeustapauksille, minimoiden hallitsemattomat riskit.

Saumaton kolmannen osapuolen tietoturva

Edellyttää sopimuksellisesti täytäntöönpantua, aikarajoitettua käyttöoikeusmallia ja seurantavaatimuksia ulkoisille toimittajille ja kumppaneille.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →