Yleiskatsaus

Riskienhallintapolitiikka (P06) määrittää yhtenäisen, muodollisen rakenteen tietoturvariskien tunnistamiseen, analysointiin, riskien arviointiin ja riskien lieventämiseen kaikissa organisaatioyksiköissä täysin ISO/IEC 27001-, 27005- ja ISO 31000 -standardien sekä sääntelykehysten mukaisesti. Se määrittelee selkeät hallintotaparoolit, keskittää riskirekisterit ja riskien käsittelysuunnitelma -kokonaisuudet sekä varmistaa tiukan vaatimustenmukaisuuden, jotta riskejä hallitaan ennakoivasti ja eskaloidaan yrityksen riskinottohalukkuuden ja lakisääteiset velvoitteet -vaatimusten mukaisesti.

Yhtenäinen riskikehys

Määrittää yhdenmukaiset prosessit tietoturvariskien tunnistamiseen, analysointiin ja riskien käsittelyyn koko organisaatiossa.

Sääntelyvaatimusten noudattaminen

Kartoitettu ISO 27001-, ISO 31000- ja NIST-viitekehyksiin sekä GDPR:ään, NIS2:een ja DORA:an vahvan vaatimustenmukaisuuden ja globaalien parhaiden käytäntöjen varmistamiseksi.

Keskitetty riskirekisteri

Ylläpitää ajantasaista, versionhallittua riskirekisteriä, joka seuraa riskejä, hallintakeinoja, omistajia ja lieventämistoimenpiteitä.

Määritellyt roolit ja vastuuvelvollisuus

Määrittää hallintotavan, omistajuuden ja eskaloinnin omaisuuden omistaja -rooleista ylimpään johtoon tehokasta valvontaa varten.

Lue koko yleiskatsaus

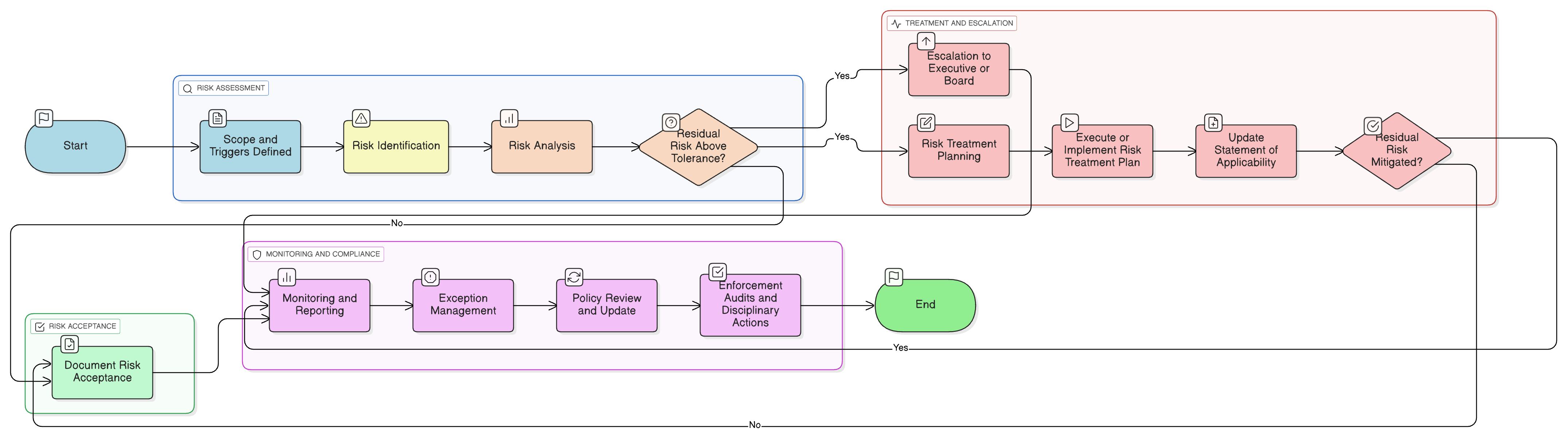

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintasäännöt

Keskitetty riskirekisteri ja riskien käsittelysuunnitelma

Riskienarviointimenetelmä (ISO 27005, 31000, NIST 800-30)

Soveltuvuuslausunto (SoA) -päivitykset

Poikkeusten käsittely ja eskalointi-menettelyt

Vaatimustenmukaisuus, katselmointi ja auditointivaatimukset

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27005:2024 |

Full risk lifecycle methodology

|

| ISO 31000:2018 |

Risk management principles and framework

|

| NIST SP 800-30 Rev.1 |

Risk Assessment Steps

|

| NIST SP 800-39 |

Organizational risk governance

|

| EU GDPR |

242532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

Hallintotavan roolit ja vastuut -politiikka

Määrittää vastuuomistajat ja hallintotapatasot, joihin viitataan riskien eskalointimatriisissa.

Auditoinnin ja vaatimustenmukaisuuden seurannan politiikka

Validoi politiikan noudattamisen, mukaan lukien riskirekisterin kattavuus ja käsittelyjen auditointinäyttö.

Tietoturvapolitiikka

Määrittää kokonaisvaltaisen tietoturvan hallintomallin, jonka puitteissa tämä riskipolitiikka toimii.

Muutoksenhallintapolitiikka

Käynnistää riskien uudelleenarvioinnin infrastruktuuri- ja organisaatiomuutoksissa.

Tietojen luokittelu- ja merkintäpolitiikka

Tukee vaikutusarviointia riskien tunnistamisen aikana.

Tietoa Clarysecin käytännöistä - Riskienhallintapolitiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Geneeriset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu toimimaan tietoturvaohjelmasi operatiivisena selkärankana. Osoitamme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, mikä varmistaa selkeän vastuunjaon. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida tiettyjä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi ja toimeenpantavaksi viitekehykseksi.

Auditointivalmis jäljitettävyys

Versionhallittu rekisteri ja soveltuvuuslausunto (SoA) varmistavat, että jokainen riskipäätös, hallintakeino ja poikkeus on täysin jäljitettävissä auditointeja ja vaatimustenmukaisuusraportointia varten.

Ennakoiva riskien eskalointimatriisi

Sisäänrakennettu keskeisten riski-indikaattorien seuranta ja muodolliset eskalointikynnykset mahdollistavat nopean reagoinnin nouseviin riskeihin ja ylimmän johdon hyväksynnän tarvittaessa.

Poikkeusten elinkaaren hallinta

Väliaikaiset poikkeamat arvioidaan riskiperusteisesti, perustellaan, aikataulutetaan katselmointiin ja ne on hyväksyttävä, mikä vähentää hallitsemattomia riskejä prosessien ohituksista.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →