Yleiskatsaus

Tämä politiikka määrittää tiukat menettelyt turvalliseen perehdytykseen, sisäisiin siirtoihin ja työsuhteen päättämisprosessiin, ja se toimeenpanee pääsynhallinnan, omaisuuden palautuksen ja tarkastusjäljen keskeisten tietoturva- ja tietosuojastandardien mukaisesti.

Turvallinen käyttöoikeuksien elinkaari

Standardoi perehdytys- ja työsuhteen päättämisprosessin varmistaakseen oikea-aikaisen, riskiperusteisen käyttöoikeuksien myöntämisen ja käyttöoikeuksien perumisen.

Kattava omaisuuden hallinta

Edellyttää omaisuuserien luovutusta, seurantaa ja omaisuuden palautustoimia estääkseen menetykset ja tietovuodot henkilöstömuutosten aikana.

Sääntelyvaatimusten noudattaminen

Yhdenmukaistaa ISO/IEC 27001:n, GDPR:n, NIST:n, NIS2:n, DORA:n ja COBITin kanssa vahvan lakisääteisen ja tietoturvan vaatimustenmukaisuuden varmistamiseksi.

Lue koko yleiskatsaus

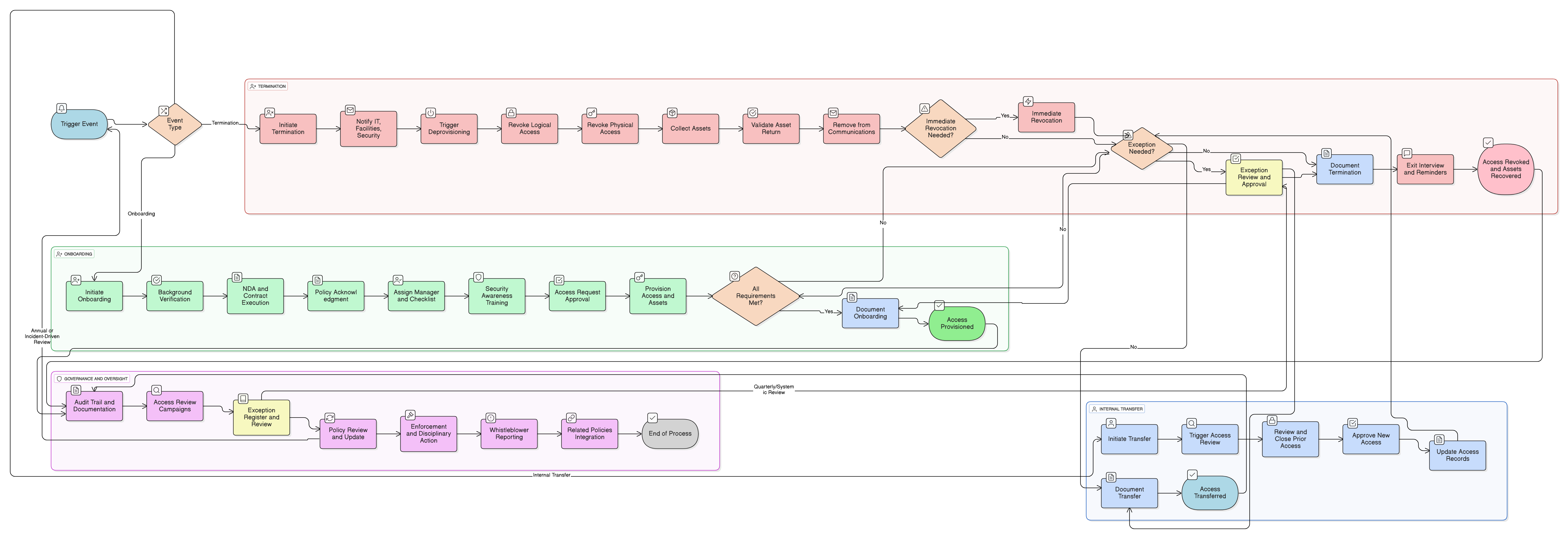

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja pelisäännöt

Perehdytys- ja poistumismenettelytyönkulut

Omaisuuden palautus ja validointi

Pääsyoikeuksien välitön peruuttaminen -vaatimukset

Poikkeusten käsittely ja riskien käsittelyprosessi

Tarkastusjälki ja dokumentaatio

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 25Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

P01 Tietoturvapolitiikka

Määrittää organisaation tietoturvatavoitteet, mukaan lukien henkilöstön käyttöoikeuksien hallinnointi.

Pääsynhallintapolitiikka

Tarjoaa operatiiviset vaatimukset järjestelmä- ja fyysisen pääsyn myöntämiselle ja käyttöoikeuksien perumiselle perehdytys- ja työsuhteen päättämisprosessin herätteiden perusteella.

Hyväksyttävän käytön politiikka (AUP)

Edellyttää politiikan hyväksyntävaiheen perehdytyksen aikana ja tukee täytäntöönpanoa työsuhteen päättämisen jälkeen.

Risk Management Policy

Varmistaa, että käyttäjien käyttöoikeuksiin ja siirtymiin liittyvät riskit arvioidaan ja lievennetään tietoturvallisuuden hallintajärjestelmäperiaatteiden mukaisesti.

User Account And Privilege Management Policy

Hallinnoi teknologiset hallintakeinot käyttöoikeuksien provisioinnin ja käytöstäpoiston toteuttamiseksi tämän politiikan tueksi.

Tietoa Clarysecin käytännöistä - Perehdytys- ja työsuhteen päättämispolitiikka

Tehokas tietoturvan hallinto edellyttää muutakin kuin sanoja; se vaatii selkeyttä, vastuuvelvollisuutta ja rakenteen, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Osoitamme vastuut nykyaikaisessa organisaatiossa esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, varmistaen selkeän vastuuvelvollisuuden. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon toimeenpanna, auditoida tiettyjä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta asiakirjasta dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Identiteetin- ja pääsynhallinta (IAM) -integraatio automatisoituihin työnkulkuihin

Edellyttää identiteetin- ja pääsynhallinta (IAM) -alustojen käyttöä käyttöoikeuksien provisiointiin, käyttöoikeuksien perumiseen ja tarkastusjälkitietoihin, vähentäen virheitä ja tukien automatisoitua perehdytystä/poistumismenettelyä.

Välitön riskiperusteinen peruminen

Edellyttää etuoikeutettujen tilien ja korkean riskin tilien deaktivointia neljän tunnin kuluessa, minimoiden altistumisen kriittisistä rooleista ja lähtötilanteista.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →