Yleiskatsaus

Etätyöpolitiikka määrittää pakolliset vaatimukset turvalliselle ja vaatimustenmukaiselle etäkäytölle ja tietojen käsittelylle koko henkilöstön osalta. Se varmistaa vahvat hallintakeinot laitteille, todennukselle, seurannalle sekä sääntelyvaatimusten noudattamiselle kaikissa etäympäristöissä.

Kattava etäturvallisuus

Varmistaa organisaation tietojen luottamuksellisuuden, eheyden ja saatavuuden etätyötä tekeville työntekijöille ja urakoitsijoille.

Tiukat pääsynhallinta- ja laitekontrollit

Edellyttää Yritys-VPN:n, monivaiheisen todennuksen, laitteiden koventamisen ja omaisuuden rekisteröinnin kaikille etäyhteyksille.

Laaja soveltuvuus

Kattaa työntekijät, toimittajat, kolmannen osapuolen palveluntarjoajat ja määräaikaisen henkilöstön, jotka tekevät etätyötä.

Vaatimustenmukaisuus ensin -lähestymistapa

Yhdenmukaistuu ISO/IEC 27001:n, GDPR:n, NIS2:n, DORA:n ja alan standardien kanssa sääntelyvarmuuden varmistamiseksi.

Lue koko yleiskatsaus

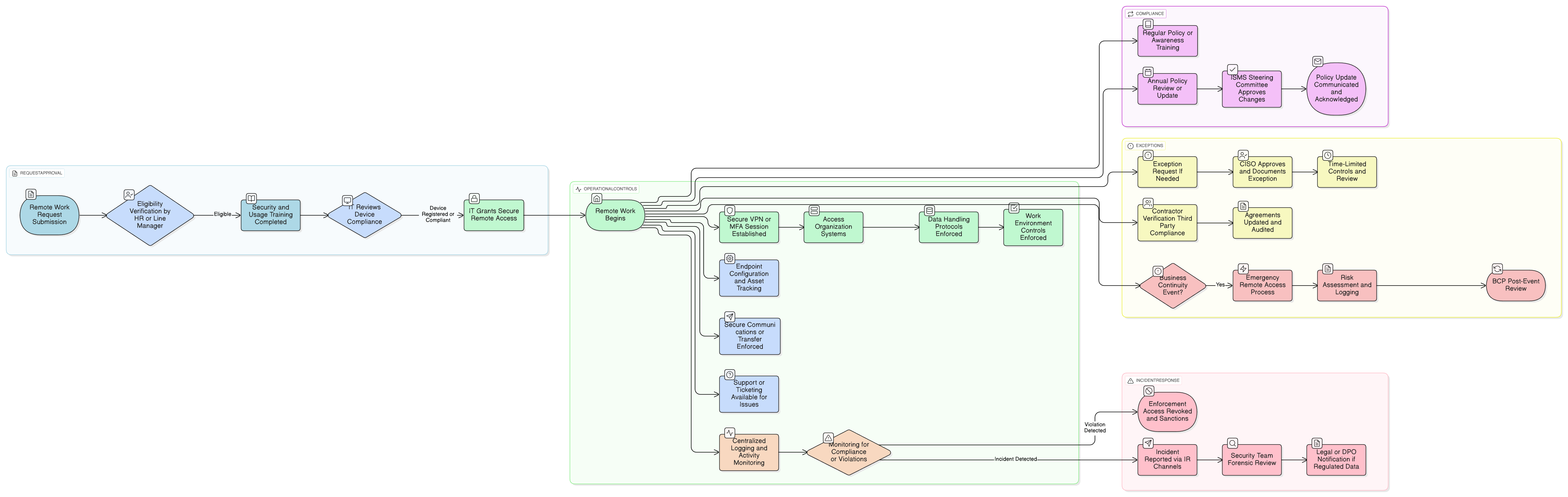

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintaperiaatteet

Kelpoisuus, valtuutus ja roolivastuut

Omien laitteiden käyttö (BYOD) ja laitehallinnan vaatimukset

Salaus ja suojattu yhteys

Seuranta, lokitus ja poikkeamien käsittely

Kolmansien osapuolten ja toimittajien etätyön vaatimustenmukaisuus

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 5(1)(f)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

P01 Tietoturvapolitiikka

Määrittää perustason omaisuuserien turvalliselle käsittelylle ja koskee kaikkia työympäristöjä, mukaan lukien etätyö.

Hyväksyttävän käytön politiikka (AUP)

Ohjaa organisaation laitteiden ja järjestelmien asianmukaista käyttöä etätyöistuntojen aikana.

Pääsynhallintapolitiikka

Varmistaa, että etäkäytön käyttöoikeudet noudattavat vähimmän etuoikeuden periaatetta ja asianmukaisia todennusmekanismeja.

Riskienhallintapolitiikka

Määrittää, miten etätyön riskit tunnistetaan, käsitellään ja seurataan tietoturvallisuuden hallintajärjestelmässä.

Omaisuudenhallintapolitiikka

Edellyttää omaisuusluetteloa ja konfiguraationhallintaa kaikille etäkäytössä käytettäville laitteille.

Lokitus- ja valvontapolitiikka

Varmistaa, että etäistuntoja valvotaan ja auditoidaan sekä että lokit säilytetään vaatimustenmukaisuusvaatimusten mukaisesti.

Tietojen säilytys- ja hävityspolitiikka

Määrittää etätyöhön liittyvät tietojen käsittelysäännöt, mukaan lukien siirrettävät tallennusvälineet ja laitteiden hävittäminen.

Tietoa Clarysecin käytännöistä - Etätyöpolitiikka

Tehokas tietoturvan hallintotapa edellyttää enemmän kuin pelkkiä sanoja; se vaatii selkeyttä, vastuuvelvollisuutta ja rakenteen, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Osoitamme vastuut nykyaikaisessa organisaatiossa esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, varmistaen selkeän vastuunjaon. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida yksittäisiä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Täysi elinkaaren aikainen täytäntöönpano

Määrittää seurannan, poikkeamien käsittelyn, koulutuksen ja auditointikontrollit etätyölle, mukaan lukien versiointi ja vuosittainen katselmointi.

Vahvat tietojen käsittely- ja laitesäännöt

Edellyttää salausta, kieltää luvattoman tulostamisen tai jakamisen ja määrää nopeat menettelyt laitteen etätyhjennykseen/katoamistilanteisiin.

Poikkeus- ja hätätilanteiden hallinta

Tarjoaa selkeät, riskiperusteiset kontrollit politiikkapoikkeuksille, väliaikaiselle etäkäytölle ja liiketoiminnan jatkuvuuden tapahtumille.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →