Übersicht

Die Incident-Response-Richtlinie (P30) legt Anforderungen, Rollen und Benachrichtigungs-Workflows für die wirksame Erkennung, Vorfallsmeldung, Eindämmung und Abhilfemaßnahmen bei Informationssicherheitsvorfällen fest und ist an ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2 und DORA ausgerichtet.

Umfassende Bedrohungsreaktion

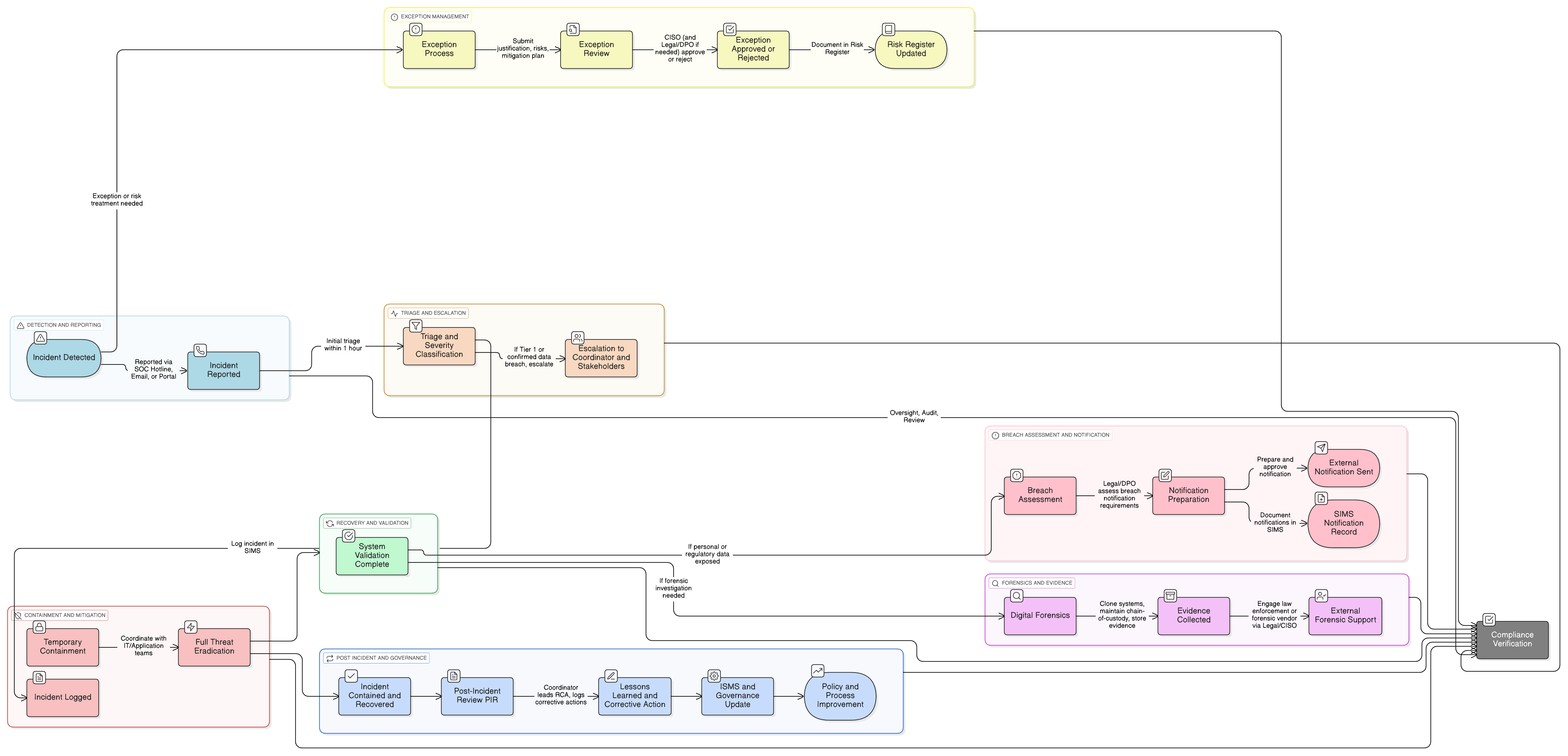

Definiert End-to-End-Prozesse für Erkennung, Eindämmung, Wiederherstellung und Vorfallsnachbereitung.

Klare Rollen und Meldefristen

Weist Verantwortlichkeiten und Eskalationskanäle für Mitarbeitende, Sicherheit, Recht und Führungskräfte zu.

Ausrichtung auf regulatorische Meldefristen

Erfüllt GDPR-, NIS2-, DORA- und vertragliche Berichtspflichten mit strikten Meldefristen.

Kontinuierliche Verbesserung der Resilienz

Schreibt Lessons Learned, Statusverfolgung von Kennzahlen und jährliche Überprüfungen des Incident-Response-Programms zur Stärkung der Cyberresilienz vor.

Vollständige Übersicht lesen

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Rules of Engagement

Vorfallklassifizierung und Response-Workflow

Melde-, Benachrichtigungs- und Eskalationsprotokolle

Kennzahlen und kontinuierliche Verbesserung

Governance-Anforderungen

Ausnahme- und Risikobehandlungsmanagement

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

33(1)33(3)(a)33(3)(b)33(3)(c)33(3)(d)34(1)34(2)(a)34(2)(b)34(2)(c)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Richtlinie zu Audit und Compliance sowie kontinuierlicher Überwachung der Einhaltung

Validiert Vorfallsbereitschaft und Kontrollwirksamkeit der Reaktion durch strukturierte Audits und Compliance-Bewertungen.

P01 Informationssicherheitspolitik

Legt die übergreifende Anforderung für risikobasierte, vorfallsbereite Betriebsabläufe fest.

P05 Change-Management-Richtlinie

Stellt sicher, dass Eindämmungs- und Wiederherstellungsaktivitäten, die Infrastruktur oder Dienste betreffen, formalen Änderungsmanagementprozessen folgen.

Richtlinie zur Datenklassifizierung und Kennzeichnung

Unterstützt die Einstufung des Vorfallschweregrads auf Basis der Datenklassifizierung.

Richtlinie zu Datensicherung und Wiederherstellung

Ermöglicht die Wiederherstellung nach Ransomware oder destruktiven Angriffen mit Integritätssicherung.

Richtlinie zu kryptografischen Kontrollen

Definiert Verschlüsselungsmaßnahmen, die Vorfallauswirkungen und Risiken der Datenexposition reduzieren.

Protokollierungs- und Überwachungsrichtlinie

Stellt die grundlegende Ereignissichtbarkeit, automatisierte Warnmeldungen und Protokollaufbewahrung für wirksame Erkennung und digitale Forensik bereit.

Richtlinie zu Testdaten und Testumgebungen

Stellt sicher, dass Vorfälle, die Nicht-Produktionssysteme betreffen, ebenfalls strukturiert und sicher behandelt werden.

Über Clarysec-Richtlinien - Incident-Response-Richtlinie (P30)

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sicherheitsprogramms konzipiert. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen üblich sind, einschließlich des Chief Information Security Officer (CISO), IT- und Sicherheitsteams sowie relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur erleichtert die Umsetzung, die Auditierbarkeit gegen spezifische Kontrollen und eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und macht aus einem statischen Dokument ein dynamisches, umsetzbares Rahmenwerk.

Zentralisiertes Security Incident Management System (SIMS)

Schreibt vor, dass alle Vorfälle in einem zweckbestimmten Security Incident Management System (SIMS) protokolliert, nachverfolgt und analysiert werden, um Rechenschaftspflicht und kontinuierliche Verbesserung zu unterstützen.

Gestuftes Modell zur Vorfallklassifizierung

Implementiert einen mehrstufigen Ansatz für den Schweregrad und steuert eine angepasste Reaktion und Eskalation für kritische, hohe sowie mittlere/niedrige Ereignisse.

Auditierbare, kennzahlengetriebene Reaktion

Schreibt die Nutzung und jährliche Überprüfung von Kennzahlen für Erkennung, Eindämmung und Wiederherstellung zur messbaren Reife des Programms vor.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →