Übersicht

Diese Richtlinie schreibt strukturierte, risikobasierte Sensibilisierungsprogramme und Pflichtschulungen für alle Benutzer mit System- oder Datenzugriff vor und stellt fortlaufende Compliance sowie reduzierte Sicherheitsrisiken sicher.

Umfassende Abdeckung

Gilt für Mitarbeiter und Auftragnehmer, Drittdienstleister und alle Personen mit Zugriff auf Informationssysteme der Organisation.

Rollenbasiertes und risikobasiertes Sensibilisierungs- und Schulungsprogramm

Passt die Security-Awareness-Schulung an Jobrollen, spezifische Risikoexpositionen und regulatorische Anforderungen an.

Kontinuierliche Verstärkung

Stellt regelmäßige Auffrischungsschulungen, Echtzeit- und Ad-hoc-Schulungen sicher, mit Kampagnenkennzahlen und Statusverfolgung.

Vollständige Übersicht lesen

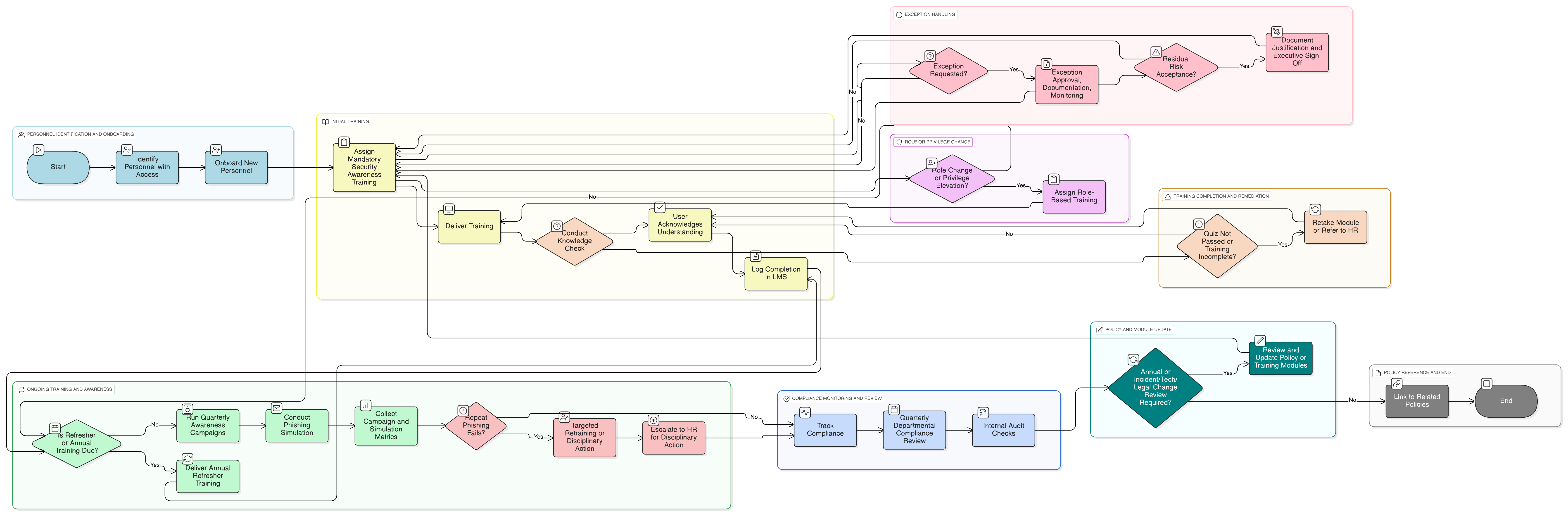

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Rollenspezifischer Schulungsprozess

Regelmäßige und Ad-hoc-Sensibilisierungskampagnen

Simulierte Phishing-Kampagnen und simulierte Social-Engineering-Übungen

Nachverfolgung, Aufzeichnungsführung und Richtlinienbestätigung

Ausnahmebehandlung sowie Durchsetzung und Einhaltung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 39Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Richtlinie zur kontinuierlichen Überwachung der Einhaltung

Validiert, dass Sensibilisierungsmaßnahmen operativ, messbar und während Audits wirksam sind.

P01 Informationssicherheitspolitik

Etabliert Security-Awareness-Schulungen als grundlegende Maßnahme im Informationssicherheits-Managementsystem (ISMS) der Organisation.

Richtlinie zur zulässigen Nutzung

Erfordert Richtlinienanerkennung während der Schulung und klärt Verantwortlichkeiten im Zusammenhang mit der autorisierten Nutzung von IT-Ressourcen.

Onboarding- und Offboarding-Richtlinie

Stellt sicher, dass Schulungen beim Onboarding verankert und während der Beschäftigung nachverfolgt werden.

Risikomanagementrichtlinie

Verknüpft menschenzentrierte Schulungen mit Bedrohungsmodellierung und Strategien zur Risikominderung sowie Restrisiko.

Über Clarysec-Richtlinien - Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Befugnisse und Rechenschaftspflicht sowie eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sensibilisierungs- und Schulungsrahmens konzipiert. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich Chief Information Security Officer (CISO), IT- und Informationssicherheitsteams und relevanter Lenkungsausschüsse, und stellen so klare Befugnisse und Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht implementierbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Automatisierte Nachverfolgung und technische Durchsetzung

Integriert automatisierte Erinnerungen, Eskalationskanäle und Monitoring-Dashboards für fristgerechten Abschluss und HR-Weiterleitung.

Live-Kennzahlen und Benutzerverhaltensmetriken

Nutzt Ergebnisse aus Phishing-Simulationen und Benutzerrückmeldungen, um Schulungswirksamkeitsberichte zu benchmarken und die Wirksamkeit über Abteilungen hinweg zu verbessern.

Barrierefreiheit und Lokalisierung

Schulungsmaterialien sind für Barrierefreiheit und kulturelle Relevanz ausgelegt und werden in mehreren Formaten für diverse Teams angeboten.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →