Übersicht

Diese Richtlinie legt einen formalen Ansatz zur Klassifizierung und Kennzeichnung aller Informations-Assets auf Basis von Sensibilität, Risiko und regulatorischen Verpflichtungen fest und stellt eine klare, dauerhafte Kennzeichnung sowie standardisierte Schutzpraktiken in der gesamten Organisation sicher.

Standardisierte Klassifizierung

Definiert ein klares, organisationsweites Schema zur Klassifizierung und Kennzeichnung von Daten nach Sensibilität und Risiko.

Verbindliche Kennzeichnung

Erzwingt eine dauerhafte Kennzeichnung für alle Informations-Assets und stellt Sichtbarkeit und Nachverfolgbarkeit sicher.

Umfassender Geltungsbereich

Deckt digitale, physische, interne, Drittparteien- sowie alle Datenformate und Umgebungen ab.

Compliance-Ausrichtung

Unterstützt die Einhaltung von ISO/IEC 27001, 27002, GDPR, NIS2, DORA, COBIT und NIST-Normen.

Vollständige Übersicht lesen

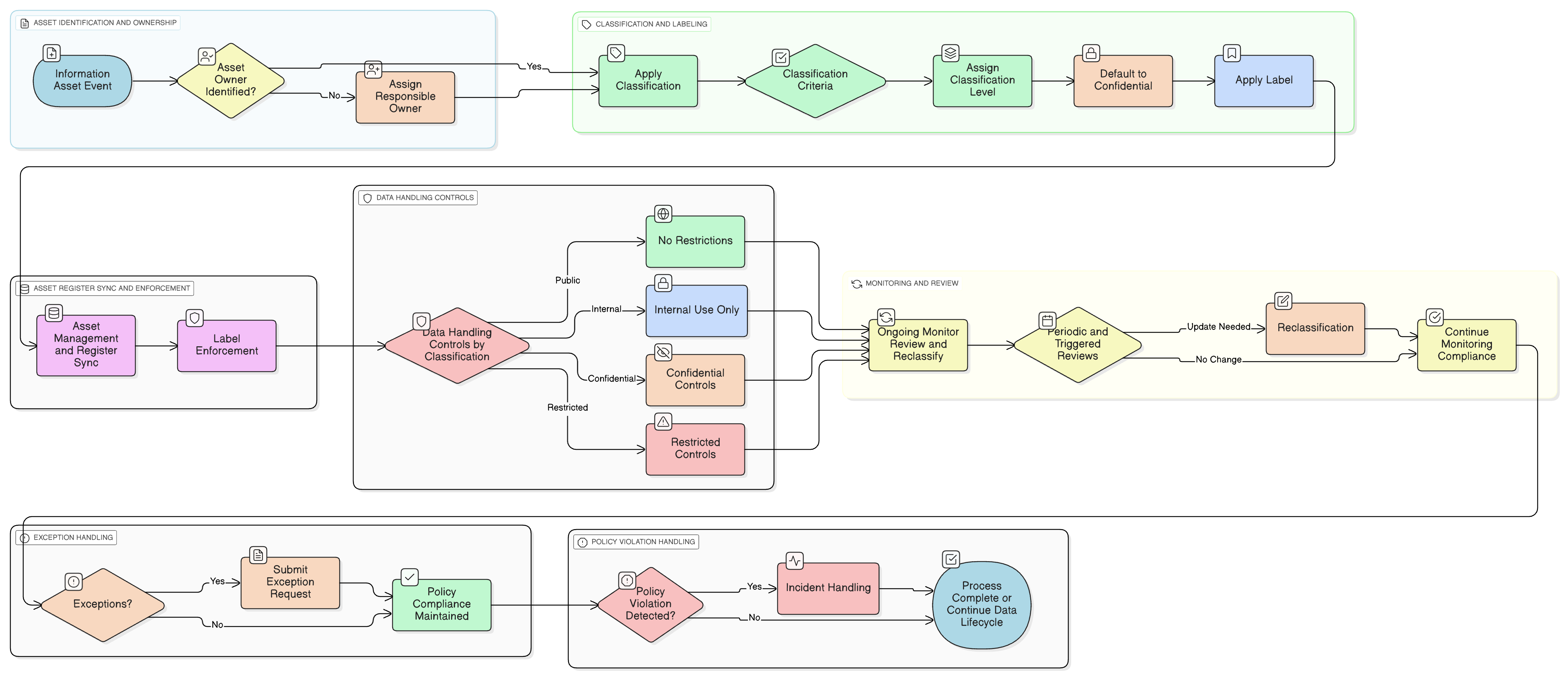

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Rollenbasierte Verantwortlichkeiten

Klassifizierungsstufen und Kriterien

Anwendung und Durchsetzung der Kennzeichnung

Ausnahme- und Risikobehandlung

Anforderungen an Schulung und Überprüfung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Zugriffskontrollrichtlinie

Der Zugriff auf Informationen wird durch Klassifizierungsstufen gesteuert; sensiblere Daten erfordern strengere Zugangskontrolle und Authentifizierungsmechanismen.

Richtlinie zur Verwaltung von Benutzerkonten und Berechtigungen

Stärkt die Zuweisung von Zugriffsberechtigungen nach dem Need-to-know-Prinzip, das durch Klassifizierungsstufen bestimmt wird.

Asset-Management-Richtlinie

Stellt sicher, dass jedes Asset im Inventar der Werte seine Klassifizierung und Kennzeichnung enthält und so Nachverfolgbarkeit und Rechenschaftspflicht unterstützt.

Datenaufbewahrungs- und Entsorgungsrichtlinie

Entsorgungs- und Aufbewahrungsregeln werden durch die Klassifizierungsstufe der Daten und regulatorische Aufbewahrungsmandate bestimmt.

Richtlinie zu kryptografischen Kontrollen

Wendet geeignete Verschlüsselungsstandards basierend auf der Klassifizierung des Informations-Assets an.

Protokollierungs- und Überwachungsrichtlinie

Ermöglicht die Überwachung des Zugriffs auf und der Bewegung von klassifizierten Informationen und stellt Auditierbarkeit sowie die Erkennung von Fehlkennzeichnung oder Missbrauch sicher.

Über Clarysec-Richtlinien - Richtlinie zur Datenklassifizierung und Kennzeichnung

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), der IT-Sicherheit und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, gegen spezifische Kontrollen auditierbar und sicher anpassbar, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Rollenbasierte Rechenschaftspflicht

Verantwortlichkeiten werden präzise dem Chief Information Security Officer (CISO), Informationswerteigentümern, IT und Ausschüssen zugewiesen und stellen eine nachvollziehbare Durchsetzung über Teams hinweg sicher.

Unterstützung für automatisierte Durchsetzung

Integriert mit Data Loss Prevention (DLP), SIEM und Zugriffswerkzeugen für automatische Validierung, Berichterstattung und Blockierung von falsch klassifizierten oder nicht gekennzeichneten Daten.

Rahmenwerk zur Ausnahmebehandlung

Enthält formale Antragsstellung, Risikobeurteilung, kompensierende Kontrollen und einen Überprüfungsprozess zur sicheren Verwaltung von Richtlinienausnahmen.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →