Übersicht

Die Protokollierungs- und Überwachungsrichtlinie definiert umfassende Anforderungen für das Erfassen, Schützen und Analysieren von Protokollen aus der gesamten kritischen IT-Infrastruktur und unterstützt Vorfallserkennung und -eskalation, Compliance und Auditbereitschaft.

Umfassende Protokollabdeckung

Schreibt die Protokollierung für alle kritischen Systeme, Anwendungen und Ereignisse vor und unterstützt Untersuchungen, Audits und regulatorische Anforderungen.

Zentralisierte SIEM-Integration

Erfordert die Aggregation und Korrelation von Protokollen in einem geschützten SIEM und ermöglicht die schnelle Erkennung und Eskalation von Sicherheitsanomalien.

Regulatorische Compliance-bereit

Direkt ausgerichtet an den Anforderungen von ISO/IEC 27001, GDPR, NIS2, DORA und COBIT 2019 für Überwachung und Prüfpfade.

Strenge Aufbewahrung und Schutz

Definiert sichere Aufbewahrung, Datensicherung und Kontrollen zur Verhinderung von Protokollmanipulation und zur Sicherstellung der Datenintegrität.

Vollständige Übersicht lesen

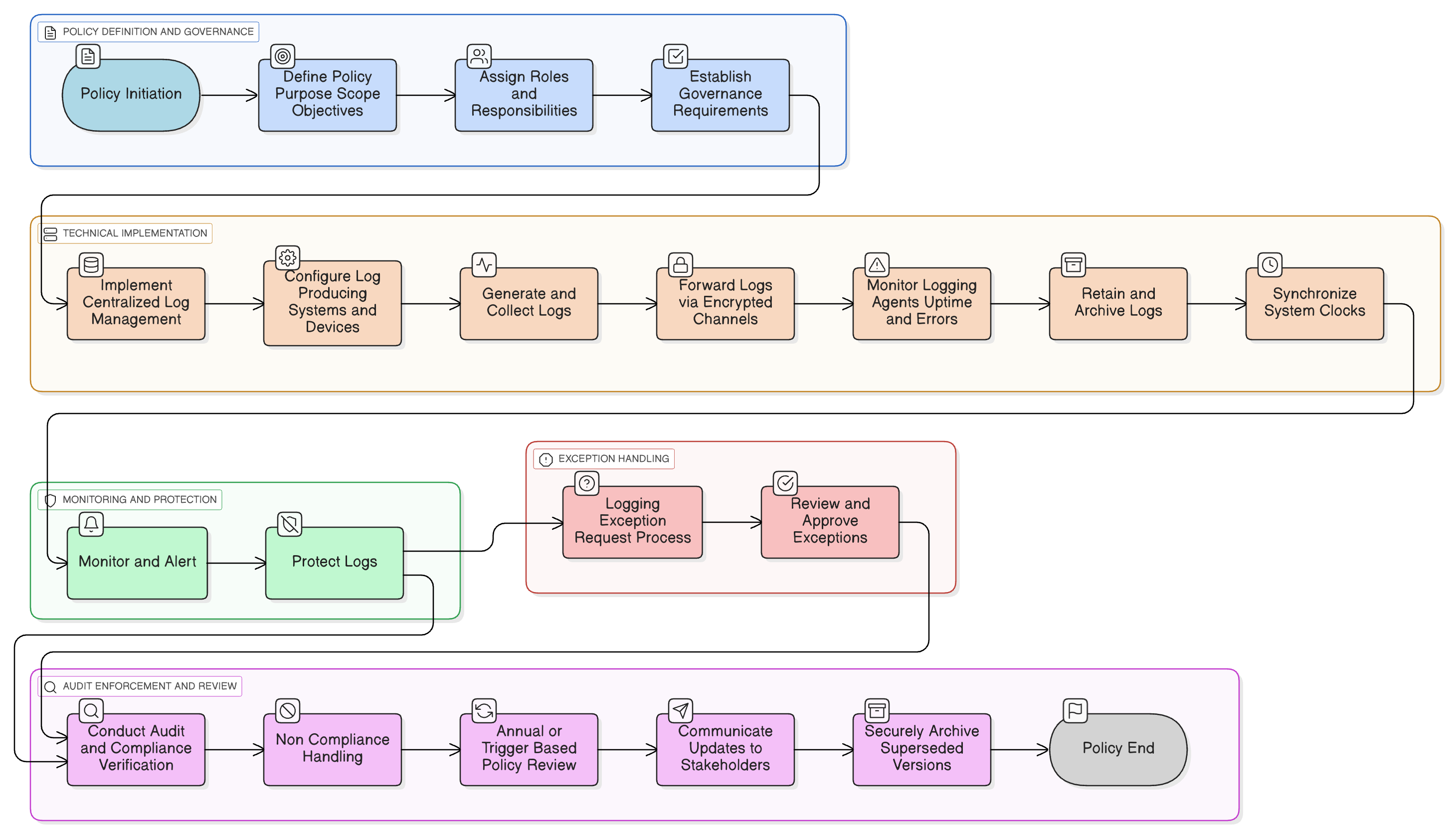

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Ereignistypen und Protokollierungsanforderungen

Rollen und Verantwortlichkeiten

Zentralisiertes SIEM und Warnmeldungen

Protokollaufbewahrung und -schutz

Ausnahmemanagementprozess

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Informationssicherheitsleitlinie

Etabliert die grundlegende Verpflichtung zum Schutz von Systemen und Daten, unter der Protokollierung und Überwachung als zentrale aufdeckende Kontrollen und Reaktionsbefähiger wirken.

Zugriffskontrollrichtlinie

Stellt sicher, dass privilegierte Zugriffe, Benutzeranmeldungen und Autorisierungsereignisse in Protokollen erfasst und auf Missbrauch oder sicherheitsrelevantes Verhalten überwacht werden.

Änderungsmanagement-Richtlinie

Schreibt die Protokollierung von Systemänderungen, Patch-Bereitstellungen und Konfigurationsaktualisierungen vor, die Risiken oder nicht autorisierte bzw. ungeplante Änderungen einführen können.

Netzwerksicherheitsrichtlinie

Erfordert Protokollierung auf Netzwerkebene (z. B. Firewall-Protokolle, IDS/IPS-Warnmeldungen, VPN-Aktivität) und die Integration mit SIEM für Transparenz über Anomalien im Datenverkehr und Grenzschutz.

Richtlinie zur Zeitsynchronisierung

Setzt eine konsistente Uhrzeit über Systeme hinweg durch, was für verlässliche Protokollierung und die Korrelation von Sicherheitsereignissen über mehrere Umgebungen hinweg wesentlich ist.

Incident-Response-Richtlinie (P30)

Stützt sich auf Protokolldaten und Warnmeldungsmechanismen, um Sicherheitsvorfälle zu identifizieren, zu untersuchen und darauf zu reagieren, und bewahrt zugleich forensische Artefakte für die Vorfallsnachbereitung.

Über Clarysec-Richtlinien - Protokollierungs- und Überwachungsrichtlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist so konzipiert, dass sie das operative Rückgrat Ihres Sicherheitsprogramms bildet. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), der IT-Sicherheit und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Definierte Verantwortlichkeiten von Interessenträgern

Weist klare Aufgaben für den Chief Information Security Officer (CISO), das SOC, IT-Administratoren, Entwickler und Lieferanten zu, mit zugeordneten Eskalationskanälen für Anomalien und Compliance-Lücken.

Workflow zur Ausnahmebehandlung

Ein formaler LER-Prozess ermöglicht sichere Protokollierungsausnahmen, Risikoanalyse und verpflichtende regelmäßige Überprüfungen zur Steuerung unvermeidbarer Lücken.

Durchsetzung der Zeitsynchronisierung

Schreibt NTP-Uhrzeitsynchronisierung in allen Systemen für eine genaue Protokollkorrelation vor, mit Warnmeldungen bei Ausfällen zum Schutz der forensischen Integrität.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →