Übersicht

Die Asset-Management-Richtlinie (P12) legt Anforderungen für die Identifizierung, Asset-Klassifizierung, Vermögenswerteerfassung und den Schutz organisatorischer Assets über ihren gesamten Lebenszyklus fest und stellt Compliance, Eigentümerschaft und Sicherheit vom Onboarding bis zur Entsorgung sicher.

Zentralisiertes Asset Inventory

Schreibt ein vollständiges, auditierbares Inventar aller physischen, digitalen und Cloud-gehosteten Assets vor.

Eigentümerschaft & Klassifizierung

Definiert Asset-Eigentümer und Asset-Klassifizierung für Schutz und regulatorische Compliance.

Sichere Lebenszyklus-Kontrollen

Beschreibt den Umgang mit Assets von der Beschaffung bis zur sicheren Entsorgung und unterstützt Compliance und Risikomanagement.

Durchsetzung & Auditierbarkeit

Ermöglicht Richtliniendurchsetzung, interne/externe Audits und die Aufbewahrung von Auditnachweisen für regulatorische Anforderungen.

Vollständige Übersicht lesen

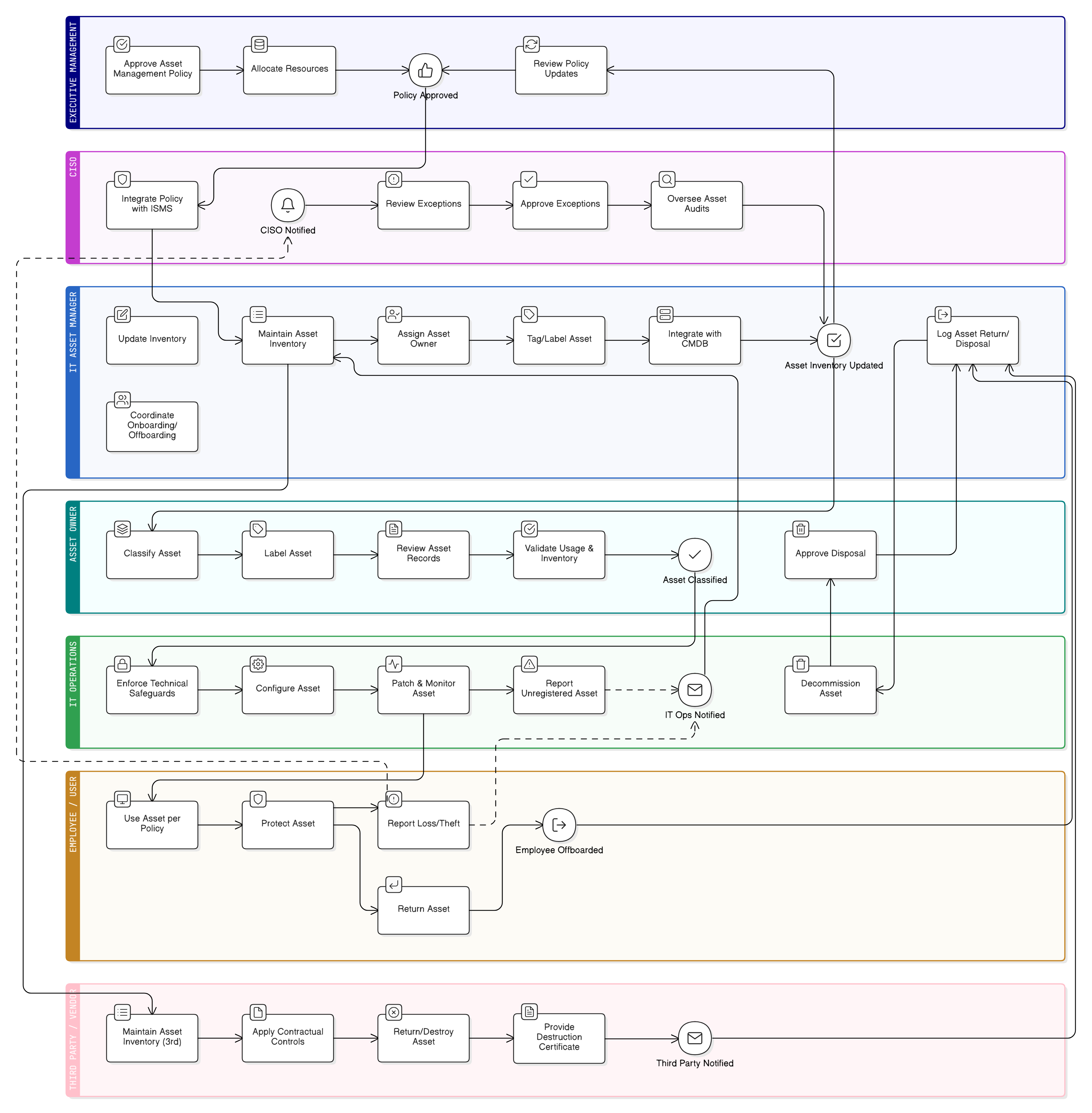

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Asset Inventory und Metadatenanforderungen

Verfahren zur Asset-Klassifizierung und Kennzeichnung

Asset-Lebenszyklus (Onboarding, Rückgabe, Entsorgung)

Governance für Drittparteien- und Remote-Assets

Integration von Audit und Incident-Response

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 30Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Zugriffskontrollrichtlinie

Stellt sicher, dass Asset-Transparenz mit Zugriffsrechten und Authentifizierungsmechanismen über Systeme und Datenumgebungen hinweg übereinstimmt.

Onboarding- und Offboarding-Richtlinie

Regelt die zeitgerechte Zugriffsbereitstellung sowie die Rückgabe physischer und logischer Assets bei Personalwechseln.

Richtlinie zur Datenklassifizierung und Kennzeichnung

Legt verbindliche Klassifizierungsregeln für Assets fest, die Kennzeichnung, Handhabung und Entsorgungsverfahren bestimmen.

Datenaufbewahrungsrichtlinie und Entsorgungsrichtlinie

Definiert Zeitpläne und Methoden der sicheren Entsorgung für digitale und physische informationshaltige Assets.

Protokollierungs- und Überwachungsrichtlinie

Ermöglicht die Nachverfolgbarkeit von Asset-Zugriff und -Nutzung durch Protokollierung, Endpunktsichtbarkeit und Benutzerverhaltensmetriken.

Incident-Response-Richtlinie (P30)

Unterstützt schnelle Eindämmung und Untersuchung von Asset-bezogenen Sicherheitsvorfällen, z. B. verlorenen Laptops oder nicht nachverfolgten Speichermedien.

Über Clarysec-Richtlinien - Asset-Management-Richtlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und schaffen Unklarheiten durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sicherheitsprogramms konzipiert. Wir weisen Verantwortlichkeiten den in modernen Unternehmen üblichen Rollen zu, einschließlich Chief Information Security Officer (CISO), IT- und Sicherheitsteams sowie relevanten Ausschüssen, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur erleichtert die Umsetzung, die Auditierbarkeit gegen spezifische Kontrollen und eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und macht aus einem statischen Dokument ein dynamisches, umsetzbares Rahmenwerk.

Governance für Drittparteien-Assets

Verlangt von Drittanbietern, Inventare zu führen und über vertragliche Vereinbarungen gleichwertige Standards für Asset-Nachverfolgung, Kennzeichnung und Entsorgung durchzusetzen.

Shadow IT & Ausnahme-Kontrollen

Implementiert Netzwerk-Scans und Richtlinien-Ausnahmeprotokolle, um nicht autorisierte oder nicht verwaltete Assets zu erkennen und Risikoszenarien formal zu behandeln.

Integriertes Risikomanagement

Verknüpft Asset-Inventare mit Risikoregistern und Business-Impact-Analysen für gezielte Bedrohungsmodellierung und Compliance.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →