Übersicht

Diese Änderungsmanagement-Richtlinie legt strukturierte Kontrollen über alle System- und Prozessänderungen fest und verlangt eine gründliche Überprüfung, Genehmigung, Dokumentation, Risikobeurteilung und Auditierbarkeit, um einen sicheren, stabilen und konformen IT-Betrieb sicherzustellen.

Strukturierte Änderungskontrollen

Alle Änderungen werden überprüft, genehmigt und nachverfolgt, um Risiken zu minimieren und die Systemstabilität sicherzustellen.

Umfassende Risikobeurteilungen

Eine risikogesteuerte Bewertung stellt Datenintegrität, Geschäftskontinuität und Compliance während Änderungen sicher.

Klare Rollen und Governance

Definierte Verantwortlichkeiten für Änderungsbeirat, IT, Audit und Interessenträger setzen Rechenschaftspflicht in jeder Phase durch.

Compliance-Ausrichtung

Vollständig ausgerichtet an ISO/IEC 27001:2022, NIST, GDPR, DORA, NIS2 und COBIT 2019-Rahmenwerken.

Vollständige Übersicht lesen

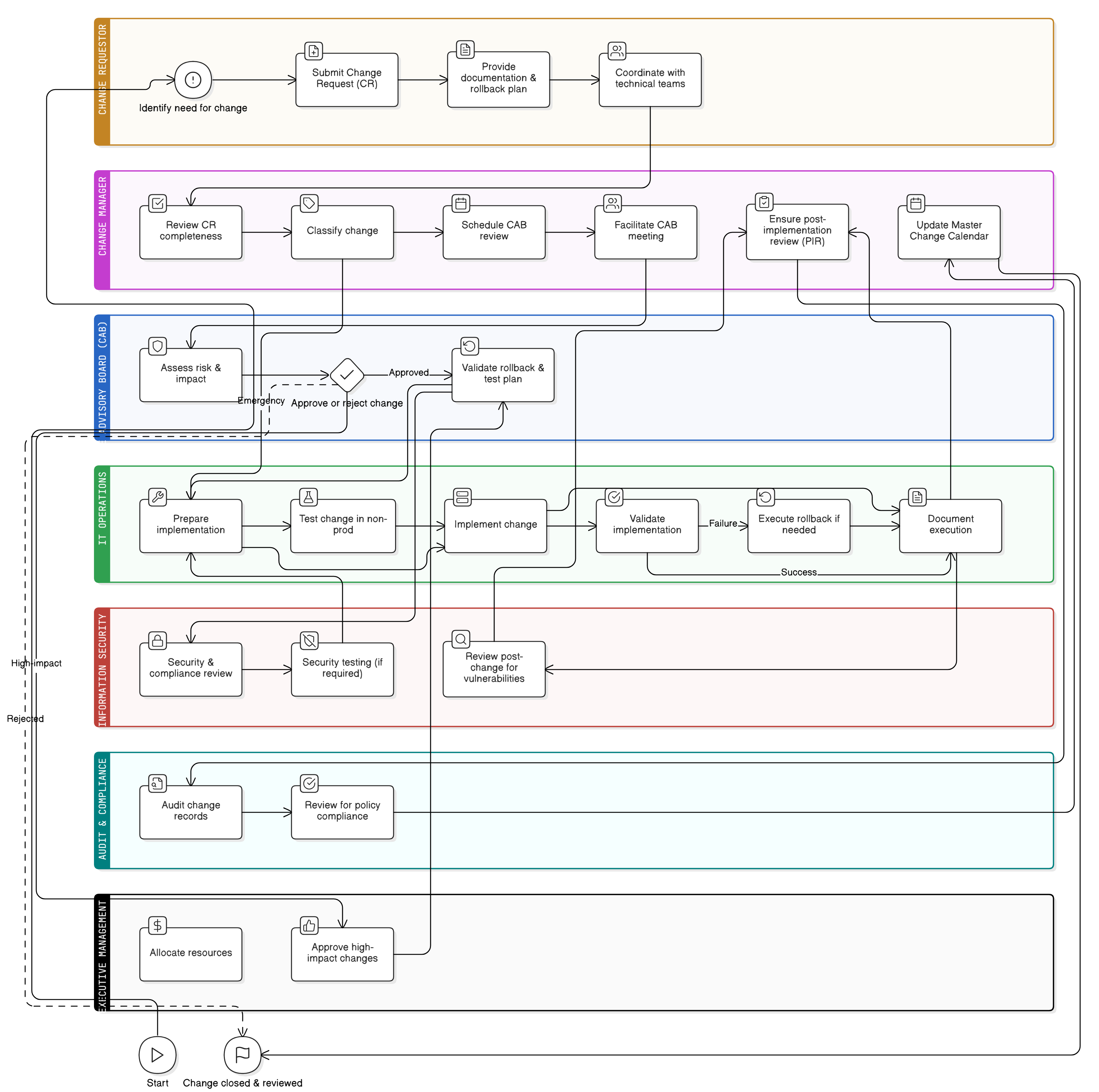

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln für die Zusammenarbeit

Änderungsklassifizierung und Genehmigung

Tests, Validierung und Rollback-Planung

Risikobeurteilung und Ausnahmebehandlung

Nachimplementierungsbewertung

Drittparteien- und Lieferanten-Compliance

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

32(1)(b–d)25Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Richtlinie zu Governance-Rollen und Verantwortlichkeiten

Definiert Genehmigungsbefugnisse und Funktionstrennung, die für Autorisierung und Aufsicht von Änderungen relevant sind.

Richtlinie zur Audit- und Compliance-Überwachung

Regelt die Validierung und Audit-Überprüfung von Änderungsmanagement-Audit-Aufzeichnungen und Verstößen.

P01 Informationssicherheitspolitik

Etabliert die Anforderung an formale Sicherheitskontrollen und Rechenschaftspflicht auf Prozessebene, einschließlich Änderungsmanagement-Governance.

Zugriffskontrollrichtlinie

Stellt sicher, dass Zugriffsberechtigungen für Umsetzer und Prüfer von Änderungen dem Prinzip der minimalen Berechtigung folgen.

Risikomanagement-Richtlinie

Stellt sicher, dass alle Änderungen einer angemessenen Risikobewertung und Risikominderungsmaßnahmen unterliegen.

Über Clarysec-Richtlinien - Änderungsmanagement-Richtlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und schaffen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), der IT-Sicherheit und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen, und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Integriertes Änderungsmanagementsystem

Verlangt, dass alle Anträge, Genehmigungen und unterstützenden Dokumente zentral erfasst werden, wodurch zuverlässige Prüfpfade und Workflow-Automatisierung ermöglicht werden.

Dedizierte Notfalländerungsprotokolle

Beschleunigte Genehmigungen, schnelle Dokumentation und verpflichtende Nachimplementierungsbewertung reduzieren Ausfallzeiten und steuern Risiken bei dringenden Vorfällen.

Integration automatisierter Werkzeuge

Unterstützt CI/CD, Datensicherungssysteme und die Integration von Versionskontrollsystemen, um die Änderungsumsetzung und die Backup-Validierung von Rollbacks zu optimieren.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →