Przegląd

Niniejsza polityka definiuje obowiązkowe wymagania dotyczące zabezpieczania i zarządzania urządzeniami mobilnymi oraz wykorzystywania prywatnych urządzeń (BYOD) w dostępie do danych organizacji, zapewniając zgodność i ograniczanie ryzyka dla wszystkich użytkowników.

Kompleksowe zabezpieczenia techniczne

Zapewnia szyfrowanie, uwierzytelnianie oraz izolację danych korporacyjnych na wszystkich urządzeniach mobilnych oraz przy wykorzystywaniu prywatnych urządzeń (BYOD).

Zgodność regulacyjna

Jest zgodna z normami ISO/IEC 27001, GDPR, NIS2, DORA oraz NIST w zakresie ochrony danych mobilnych.

Wymuszone zarządzanie urządzeniami

Wymaga rejestracji w MDM, wdrażania poprawek oraz listy dozwolonych aplikacji, aby ograniczać ryzyko i wspierać monitorowanie.

Kontrola dostępu oparta na rolach (RBAC) i rozliczalność

Jasno definiuje odpowiedzialności dla użytkowników, bezpośrednich przełożonych, zespołów IT i bezpieczeństwa informacji, zasobów ludzkich (HR) oraz prawa i zgodności w zakresie korzystania z urządzeń mobilnych.

Czytaj pełny przegląd

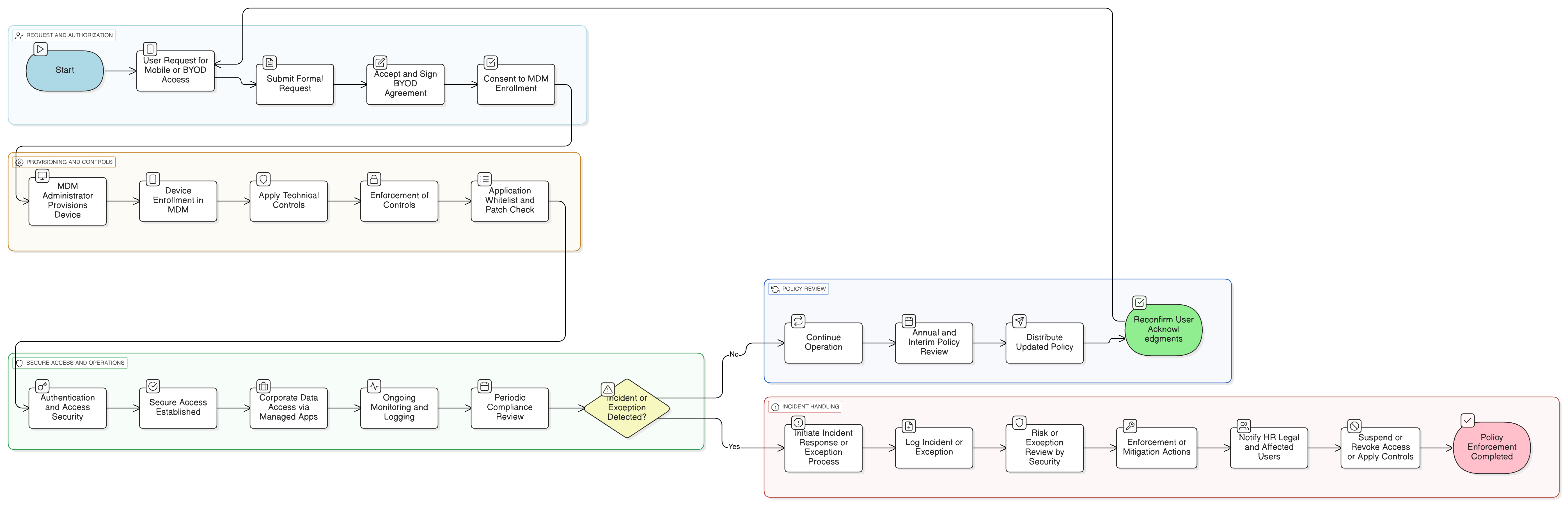

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zastosowanie dla urządzeń i użytkowników

Rejestracja w MDM i wymagania bezpieczeństwa

Kontrole uwierzytelniania i uwierzytelnianie wieloskładnikowe

Proces BYOD i zgoda użytkownika

zapobieganie utracie danych (DLP), konteneryzacja i izolacja danych

Procedury zarządzania wyjątkami i ograniczania ryzyka

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka monitorowania zgodności audytowej

Zapewnia podstawę do okresowych kontroli zgodności bezpieczeństwa mobilnego, w tym przestrzegania polityki BYOD.

Polityka bezpieczeństwa informacji

Ustanawia nadrzędne zasady ładu zarządczego dla wszystkich zabezpieczeń technicznych bezpieczeństwa informacji, w tym tych dotyczących korzystania z urządzeń mobilnych.

Polityka dopuszczalnego użytkowania

Definiuje dopuszczalne zachowania i ograniczenia związane z korzystaniem z technologii, które bezpośrednio mają zastosowanie do dostępu mobilnego i BYOD.

Polityka pracy zdalnej

Określa dodatkowe obowiązki bezpieczeństwa dla mobilnych środowisk pracy, uzupełniając środki kontrolne specyficzne dla urządzeń mobilnych zdefiniowane w tej polityce.

Polityka klasyfikacji danych i etykietowania

Reguluje, jak dane na urządzeniach mobilnych muszą być obsługiwane w zależności od poziomu klasyfikacji, wpływając na przechowywanie, transfer i wymuszanie szyfrowania.

Polityka rejestrowania i monitorowania

Wspiera zbieranie i przegląd rejestrów zdarzeń dostępu mobilnego w celu wykrywania anomalii lub naruszeń.

Polityka reagowania na incydenty

Reguluje, jak incydenty związane z urządzeniami mobilnymi (np. utrata urządzenia, nieuprawniony dostęp) są obsługiwane i eskalowane.

O politykach Clarysec - Polityka urządzeń mobilnych i BYOD

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych zapisów — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, możliwe do zastosowania ramy.

Zabezpieczenia prywatności dla BYOD

Integruje prawa do prywatności poprzez separację danych osobistych i korporacyjnych, zapewniając zgodę użytkownika i przejrzystość w monitorowaniu.

Szybka obsługa ryzyka i wyjątków

Umożliwia kontrolowane wyjątki z wymuszoną mitygacją ryzyka oraz szybkim zawieszeniem dostępu podczas dochodzeń lub zdarzeń zgodności.

Zautomatyzowane działania zgodności

Niezgodne urządzenia są automatycznie poddawane kwarantannie lub następuje cofnięcie uprawnień dostępu, co ogranicza ręczną interwencję i opóźnienia działań naprawczych.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →