Pārskats

Šī politika nosaka obligātās prasības mobilo ierīču un BYOD piekļuves organizācijas datiem drošai aizsardzībai un pārvaldībai, nodrošinot atbilstību un riska mazināšanu visiem lietotājiem.

Visaptveroši drošības kontroles pasākumi

Nodrošina šifrēšanu, autentifikāciju un uzņēmuma datu izolāciju visās mobilajās un BYOD ierīcēs.

Regulatīvā atbilstība

Saskaņota ar ISO/IEC 27001, GDPR, NIS2, DORA un NIST standartiem mobilo datu aizsardzībai.

Piespiedu ierīču pārvaldība

Pieprasa MDM reģistrāciju, ielāpu uzstādīšanu un atļauto lietojumprogrammu sarakstus, lai samazinātu risku un atbalstītu uzraudzību.

Uz lomām balstīta piekļuve un pārskatatbildība

Skaidri definē pienākumus lietotājiem, vadītājiem, IT/drošības komandām, Cilvēkresursiem (HR) un juridiskajām lietām un atbilstībai mobilo ierīču izmantošanai.

Lasīt pilnu pārskatu

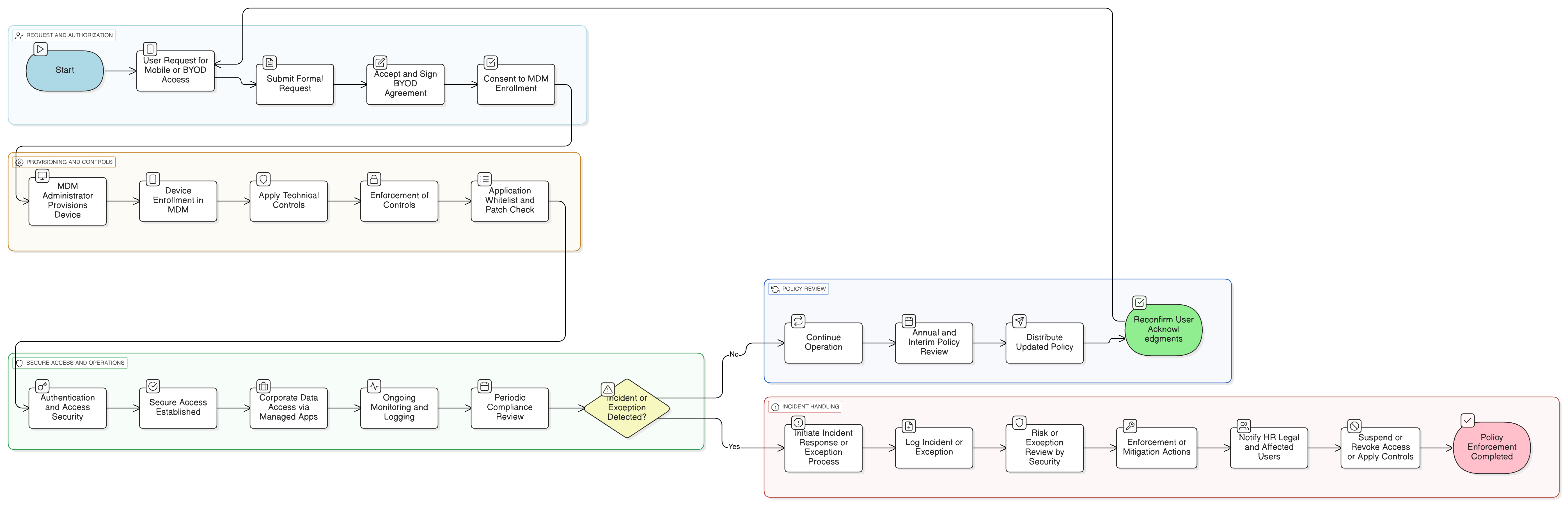

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un piemērojamība ierīcēm un lietotājiem

MDM reģistrācija un drošības prasības

Autentifikācija un MFA kontroles pasākumi

BYOD process un lietotāja piekrišana

Datu zuduma novēršana (DLP), konteinerizācija un datu izolācija

Izņēmumu un riska mazināšanas procedūras

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

Saistītās politikas

Audita atbilstības uzraudzības politika

Nodrošina pamatu periodiskām pārbaudēm attiecībā uz mobilo drošības atbilstību, tostarp BYOD politikas ievērošanu.

Informācijas drošības politika

Nosaka vispārējos pārvaldības principus visiem informācijas drošības kontroles pasākumiem, tostarp tiem, kas regulē mobilo ierīču izmantošanu.

Pieļaujamās izmantošanas politika

Definē pieļaujamo uzvedību un ierobežojumus attiecībā uz tehnoloģiju izmantošanu, kas tieši attiecas uz mobilo un BYOD piekļuvi.

Attālinātā darba politika

Aplūko papildu drošības pienākumus mobilajām darba vidēm, papildinot šajā politikā definētos mobilajām ierīcēm specifiskos kontroles pasākumus.

Datu klasifikācijas un marķēšanas politika

Regulē, kā dati mobilajās ierīcēs jāapstrādā atbilstoši klasifikācijas līmenim, ietekmējot glabāšanu, pārsūtīšanu un šifrēšanas piespiedu izpildi.

Žurnālfiksēšanas un uzraudzības politika

Atbalsta mobilo piekļuves žurnālu apkopošanu un pārskatīšanu, lai atklātu anomālijas vai pārkāpumus.

Incidentu reaģēšanas politika

Regulē, kā ar mobilajām ierīcēm saistīti incidenti (piem., ierīces zudums, nesankcionēta piekļuve) tiek apstrādāti un eskalēti.

Par Clarysec politikām - Mobilo ierīču un BYOD politika

Efektīvai drošības pārvaldībai ir nepieciešams vairāk nekā tikai vārdi; tā prasa skaidrību, pārskatatbildību un struktūru, kas mērogojas līdz ar jūsu organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operatīvais pamats. Mēs piešķiram pienākumus konkrētām lomām, kas sastopamas mūsdienu uzņēmumā, tostarp galvenajam informācijas drošības vadītājam (CISO), IT drošībai un attiecīgajām komitejām, nodrošinot skaidru pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārveidojot to no statiska dokumenta par dinamisku, īstenojamu ietvaru.

Privātuma aizsardzības pasākumi BYOD

Integrē privātuma tiesības, nodalot personas un uzņēmuma datus, nodrošinot lietotāja piekrišanu un pārredzamību uzraudzībā.

Ātra riska un izņēmumu apstrāde

Atļauj kontrolētus izņēmumus ar piespiedu riska mazināšanu un ātru piekļuves apturēšanu izmeklēšanu vai atbilstības notikumu laikā.

Automatizēta atbilstības rīcība

Neatbilstošas ierīces tiek automātiski ievietotas karantīnā vai tām tiek veikta piekļuves tiesību atsaukšana, samazinot manuālu iejaukšanos un trūkumu novēršanas kavēšanos.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →