Pregled

Ta politika opredeljuje obvezne zahteve za varovanje in upravljanje mobilnih naprav ter dostopa BYOD do organizacijskih podatkov ter zagotavlja skladnost in zmanjševanje tveganj za vse uporabnike.

Celovite varnostne kontrole

Zagotavlja šifriranje, avtentikacijo in izolacijo podatkov podjetja na vseh mobilnih napravah in napravah BYOD.

Skladnost s predpisi

Usklajena z ISO/IEC 27001, GDPR, NIS2, DORA in standardi NIST za varstvo mobilnih podatkov.

Uveljavljeno upravljanje naprav

Zahteva vpis v MDM, nameščanje popravkov in sezname dovoljenih aplikacij za zmanjšanje tveganja in podporo spremljanju.

Dostop na podlagi vlog in odgovornost

Jasno opredeli odgovornosti za uporabnike, vodje, ekipe IT in varnost, človeške vire (HR) ter pravo in skladnost pri uporabi mobilnih naprav.

Preberi celoten pregled

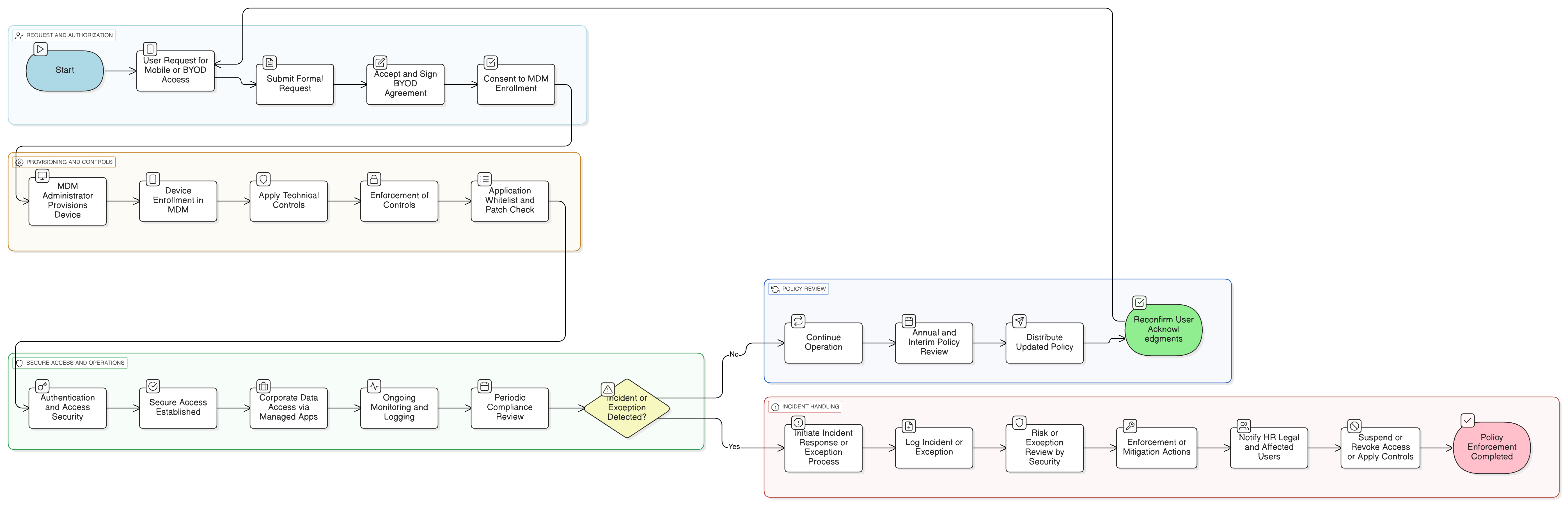

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in uporabnost za naprave in uporabnike

Vpis v MDM in varnostne zahteve

Kontrole avtentikacije in MFA

Postopek BYOD in soglasje uporabnika

preprečevanje izgube podatkov (DLP), vsebnikovanje in izolacija podatkov

Postopki upravljanja izjem in zmanjševanja tveganj

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika spremljanja presoje in skladnosti

Zagotavlja osnovo za periodične preglede skladnosti varnosti mobilnih naprav, vključno z upoštevanjem politike BYOD.

Politika informacijske varnosti

Vzpostavlja krovna načela upravljanja za vse kontrole informacijske varnosti, vključno s tistimi, ki urejajo uporabo mobilnih naprav.

Politika sprejemljive uporabe

Opredeljuje dopustna vedenja in omejitve, povezane z uporabo tehnologije, ki se neposredno uporabljajo za mobilni dostop in BYOD.

Politika dela na daljavo

Obravnava dodatne varnostne obveznosti za mobilna delovna okolja in dopolnjuje mobilno specifične kontrole, opredeljene v tej politiki.

Politika razvrščanja in označevanja podatkov

Ureja, kako je treba podatke na mobilnih napravah obravnavati glede na raven razvrščanja, kar vpliva na shranjevanje, prenos in uveljavljanje šifriranja.

Politika beleženja in spremljanja

Podpira zbiranje in pregled dnevnikov mobilnega dostopa za zaznavanje anomalij ali kršitev.

Politika odzivanja na incidente (P30)

Ureja, kako se obravnavajo in eskalirajo incidenti, povezani z mobilnimi napravami (npr. izguba naprave, nepooblaščen dostop).

O pravilnikih Clarysec - Politika mobilnih naprav in BYOD

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se prilagaja rasti vaše organizacije. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki obstajajo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), IT-varnostjo in ustreznimi odbori, kar zagotavlja jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer jo preoblikuje iz statičnega dokumenta v dinamičen, izvedljiv okvir.

Varovala zasebnosti za uporabo lastnih naprav (BYOD)

Integrira pravice do zasebnosti z ločevanjem osebnih in podatkov podjetja ter zagotavlja soglasje uporabnika in preglednost pri spremljanju.

Hitro upravljanje tveganj in izjem

Omogoča nadzorovane izjeme z uveljavljenimi ukrepi za ublažitev tveganj in hiter preklic dostopa med preiskavami ali dogodki skladnosti.

Samodejno ukrepanje za skladnost

Neskladne naprave so samodejno postavljene v karanteno ali jim je izveden preklic dostopa, kar zmanjšuje ročne posege in zamude pri sanacijskih ukrepih.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →