Přehled

Tato politika definuje povinné požadavky na zabezpečení a správu mobilních zařízení a přístupu BYOD k datům organizace a zajišťuje soulad a zmírňování rizik pro všechny uživatele.

Komplexní bezpečnostní opatření

Zajišťuje šifrování, autentizaci a izolaci podnikových dat na všech mobilních zařízeních a zařízeních BYOD.

Regulační soulad

Je v souladu s normami ISO/IEC 27001, GDPR, NIS2, DORA a NIST pro ochranu mobilních dat.

Vynucená správa zařízení

Vyžaduje zařazení zařízení do MDM, záplatování a seznamy povolených aplikací pro snížení rizika a podporu monitorování.

Řízení přístupu na základě rolí (RBAC) a odpovědnost

Jasně definuje odpovědnosti pro uživatele, přímého nadřízeného, týmy IT a bezpečnosti, lidské zdroje (HR) a právní a compliance pro používání mobilních zařízení.

Přečíst celý přehled

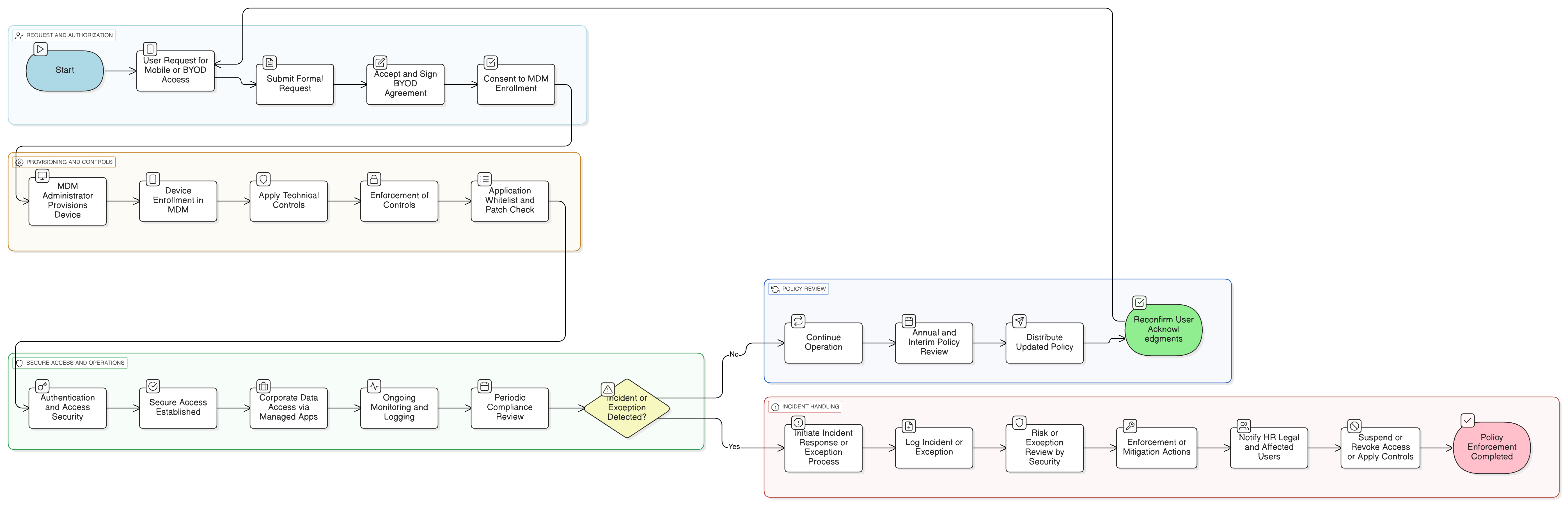

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a použitelnost pro zařízení a uživatele

Zařazení do MDM a bezpečnostní požadavky

Kontroly autentizace a MFA

Proces BYOD a souhlas uživatele

Prevence ztráty dat (DLP), kontejnerizace a izolace dat

Postupy správy výjimek a zmírňování rizik

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika monitorování auditu a souladu

Poskytuje základ pro pravidelné kontroly souladu zabezpečení mobilních zařízení, včetně dodržování politiky BYOD.

P01 Politika informační bezpečnosti

Stanovuje zastřešující principy správy a řízení pro všechna bezpečnostní opatření, včetně těch, která upravují používání mobilních zařízení.

Zásady přípustného užívání

Definuje přípustné chování a omezení související s používáním technologií, která se přímo vztahují na mobilní přístup a BYOD.

Politika práce na dálku

Řeší dodatečné bezpečnostní povinnosti pro mobilní pracovní prostředí a doplňuje mobilně specifické kontroly definované v této politice.

Politika klasifikace dat a označování

Řídí, jak musí být s daty na mobilních zařízeních nakládáno podle úrovně klasifikace, což ovlivňuje ukládání, přenos a vynucování šifrování.

Politika protokolování a monitorování

Podporuje sběr a přezkoumání protokolů mobilního přístupu pro detekci anomálií nebo porušení.

Politika reakce na incidenty (P30)

Řídí, jak jsou zvládány a eskalovány incidenty související s mobilními zařízeními (např. ztráta zařízení, neoprávněný přístup).

O politikách Clarysec - Politika mobilních zařízení a využívání soukromých zařízení (BYOD)

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají, protože vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím běžným v moderním podniku, včetně ředitele informační bezpečnosti (CISO), týmu informační bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci politiky, auditovatelnost vůči konkrétním kontrolám a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž se z ní stává dynamický a proveditelný rámec namísto statického dokumentu.

Záruky ochrany soukromí pro využívání soukromých zařízení (BYOD)

Integruje ochranu soukromí oddělením osobních a podnikových dat a zajišťuje souhlas uživatele a transparentnost v monitorování.

Rychlé řízení rizik a výjimek

Umožňuje řízené výjimky s vynuceným zmírňováním rizik a rychlým odebráním přístupu během vyšetřování nebo událostí souvisejících se souladem.

Automatizované kroky pro soulad

Zařízení v nesouladu jsou automaticky umístěna do karantény nebo je provedeno odebrání přístupu, čímž se snižuje manuální zásah a zpoždění nápravných opatření.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →