Áttekintés

Ez a szabályzat kötelező követelményeket határoz meg a mobileszközök és a BYOD (saját eszköz használata) hozzáférés szervezeti adatokhoz történő biztosításának védelmére és kezelésére, a megfelelés és a kockázatcsökkentés érdekében valamennyi felhasználó számára.

Átfogó biztonsági kontrollok

Biztosítja a titkosítást, a hitelesítést és a vállalati adatok elkülönítését valamennyi mobileszközön és BYOD (saját eszköz használata) eszközön.

Jogszabályi megfelelés

Összhangban van az ISO/IEC 27001, GDPR, NIS2, DORA és NIST szabványokkal a mobiladat-védelem területén.

Kikényszerített eszközkezelés

Előírja az MDM-be történő regisztrációt, a javítások telepítését és az engedélyezési listákon szereplő alkalmazások használatát a kockázat csökkentése és a monitorozás támogatása érdekében.

Szerepkör-alapú hozzáférés és elszámoltathatóság

Egyértelműen meghatározza a felhasználók, a vezetők, az informatikai/biztonsági csapatok, a humánerőforrás-osztály és a jogi és megfelelőségi szereplők felelősségeit a mobileszköz-használat kapcsán.

Teljes áttekintés olvasása

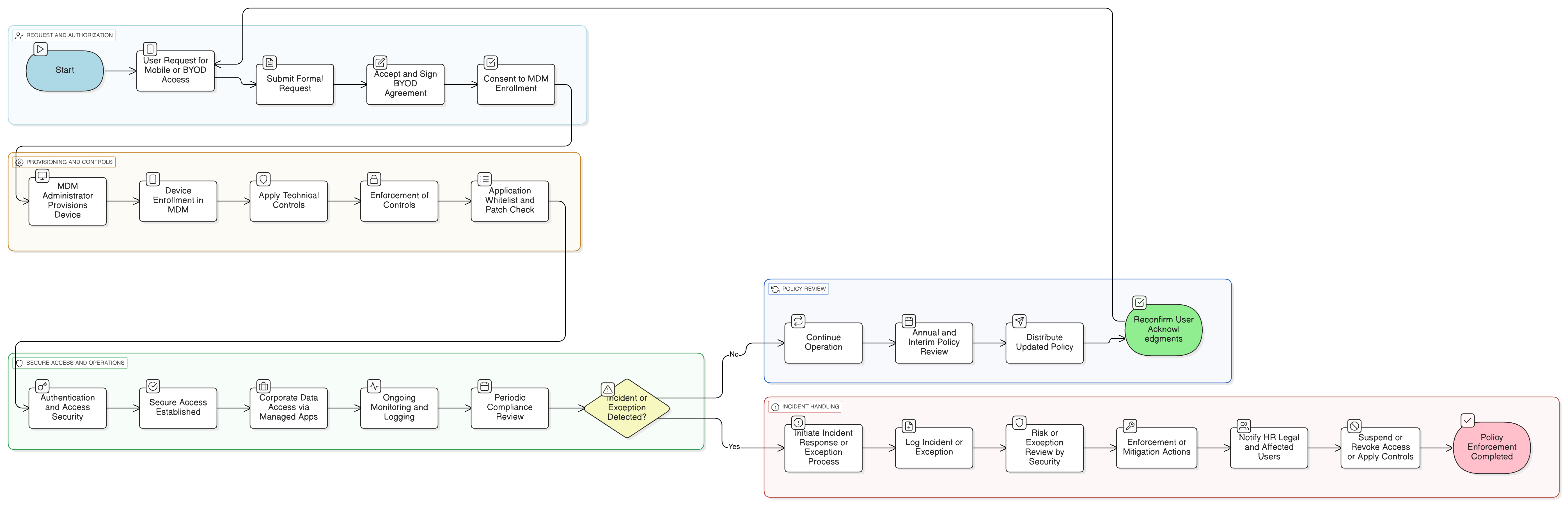

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és alkalmazhatóság eszközökre és felhasználókra

MDM-regisztráció és biztonsági követelmények

Hitelesítés és többtényezős hitelesítési kontrollok

BYOD-folyamat és felhasználói hozzájárulás

adatvesztés-megelőzés (DLP), konténerizáció és adatelkülönítés

Kivételkezelési és kockázatcsökkentési eljárások

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

Kapcsolódó irányelvek

Audit és megfelelés-monitorozási szabályzat

Alapot biztosít a mobileszköz-biztonsági megfelelés időszakos ellenőrzéséhez, beleértve a BYOD-szabályzat betartását.

P01 Információbiztonsági szabályzat

Meghatározza az információbiztonsági kontrollok átfogó irányítási elveit, beleértve a mobileszköz-használatot szabályozó kontrollokat is.

Elfogadható használati szabályzat

Meghatározza a technológiahasználathoz kapcsolódó megengedett magatartásokat és korlátozásokat, amelyek közvetlenül vonatkoznak a mobileszköz- és BYOD-hozzáférésre.

Távmunkaszabályzat

Kiegészítő biztonsági kötelezettségeket rögzít a mobil munkakörnyezetekre, kiegészítve az ebben a szabályzatban meghatározott mobileszköz-specifikus kontrollokat.

Adatosztályozási és címkézési szabályzat

Szabályozza, hogy a mobileszközökön lévő adatokat az adatosztályozás szintje alapján hogyan kell kezelni, ami hatással van a tárolásra, az adattovábbításra és a titkosítás kikényszerítésére.

Naplózási és monitorozási szabályzat

Támogatja a mobil hozzáférési naplók gyűjtését és felülvizsgálatát anomáliák vagy szabálysértések észlelésére.

Incidenskezelési szabályzat

Szabályozza a mobilhoz kapcsolódó incidensek (pl. eszköz elvesztése, jogosulatlan hozzáférés) kezelését és eszkalációját.

A Clarysec irányelveiről - Mobileszköz- és BYOD-szabályzat

A hatékony biztonsági irányítás többet igényel puszta megfogalmazásnál; egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázódó struktúrát követel. Az általános sablonok gyakran kudarcot vallanak: hosszú bekezdésekkel és meghatározatlan szerepkörökkel kétértelműséget teremtenek. Ez a szabályzat úgy készült, hogy az Ön biztonsági programjának operatív gerince legyen. A felelősségeket a modern vállalatban ténylegesen meglévő szerepkörökhöz rendeljük, beleértve az információbiztonsági vezető (CISO), az IT- és információbiztonsági csapatok és a releváns bizottságok szerepét, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedi sorszámozású záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a bevezetést, az auditálást konkrét kontrollok mentén, valamint a biztonságos testreszabást a dokumentum integritásának sérülése nélkül, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Adatvédelmi garanciák BYOD esetén

Adatvédelmi követelményeket integrál a személyes és a vállalati adatok elkülönítésével, biztosítva a felhasználói hozzájárulást és a monitorozás átláthatóságát.

Gyors kockázat- és kivételkezelés

Lehetővé teszi a kontrollált kivételeket kikényszerített kockázatcsökkentéssel és gyors hozzáférés-felfüggesztéssel vizsgálatok vagy megfelelési események során.

Automatizált megfelelési intézkedés

A meg nem felelő eszközök automatikusan karanténba kerülnek, vagy a hozzáférésük visszavonásra kerül, csökkentve a manuális beavatkozást és a korrekciós intézkedések késedelmét.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →