Översikt

Denna policy definierar obligatoriska krav för att säkra och hantera mobila enheter och BYOD-åtkomst till organisationens data, och säkerställer regelefterlevnad och riskreducering för alla användare.

Omfattande säkerhetskontroller

Säkerställer kryptering, autentisering och isolering av företagets data på alla mobila enheter och Bring Your Own Device (BYOD).

Regulatorisk regelefterlevnad

Anpassas till ISO/IEC 27001, GDPR, NIS2, DORA och NIST-standarder för skydd av mobila data.

Genomdriven enhetshantering

Kräver MDM-registrering, patchning och vitlistade applikationer för att minska risk och stödja övervakning.

Rollbaserad åtkomst och ansvarsskyldighet

Definierar tydligt ansvar för användare, chefer, IT- och säkerhetsteam, HR och juridik för användning av mobila enheter.

Läs fullständig översikt

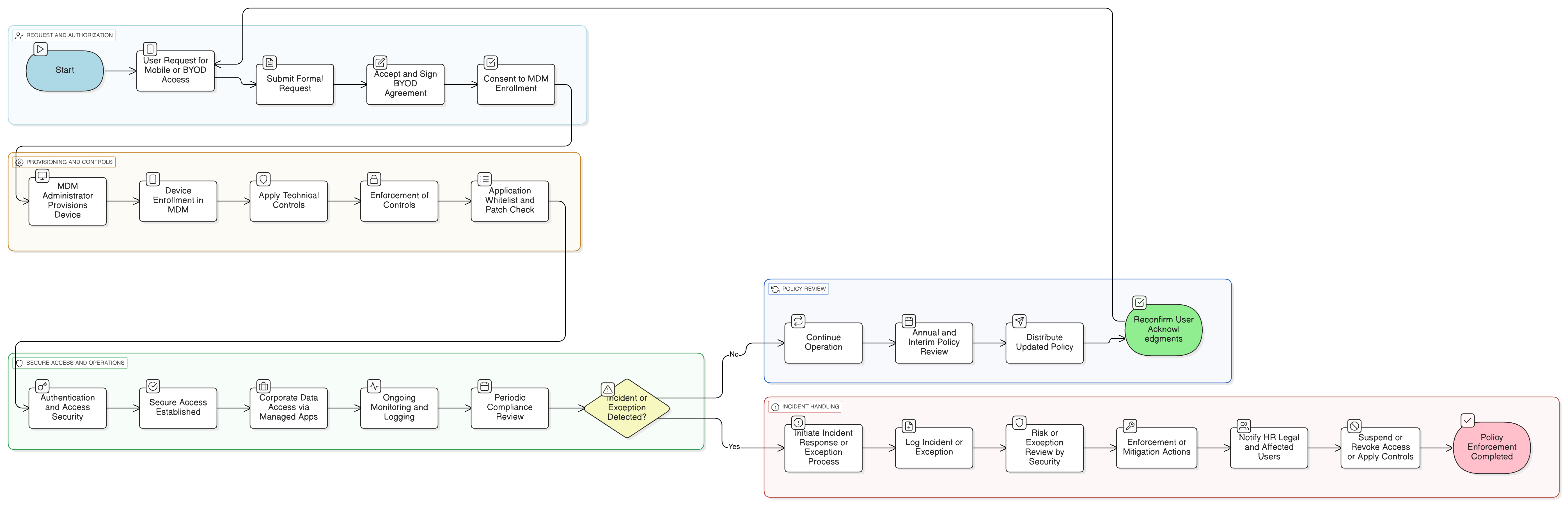

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och tillämplighet för enheter och användare

MDM-registrering och säkerhetskrav

Autentisering och MFA-kontroller

BYOD-process och användarsamtycke

Dataförlustprevention (DLP), containerisering och dataisolering

Undantags- och riskreduceringsprocedurer

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Policy för revision och efterlevnadsövervakning

Ger grunden för periodiska kontroller av regelefterlevnad för mobil säkerhet, inklusive efterlevnad av BYOD-policy.

P01 Informationssäkerhetspolicy

Fastställer övergripande styrningsprinciper för alla informationssäkerhetskontroller, inklusive de som styr användning av mobila enheter.

Policy för godtagbar användning (AUP)

Definierar tillåtna beteenden och begränsningar relaterade till teknikanvändning, vilket direkt gäller för mobil- och BYOD-åtkomst.

Policy för distansarbete

Behandlar ytterligare säkerhetsförpliktelser för mobila arbetsmiljöer och kompletterar mobilspecifika kontroller som definieras i denna policy.

Policy för dataklassificering och märkning

Styr hur data på mobila enheter måste hanteras baserat på klassificeringsnivå, vilket påverkar lagring, överföring och genomdriven kryptering.

Loggnings- och övervakningspolicy

Stödjer insamling och granskning av loggar för mobil åtkomst för att upptäcka avvikelser eller överträdelser.

Policy för incidenthantering (P30)

Styr hur mobilrelaterade incidenter (t.ex. enhetsförlust, obehörig åtkomst) hanteras och eskaleras.

Om Clarysecs policyer - Policy för mobila enheter och BYOD

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarheter med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT-säkerhet och relevanta kommittéer, vilket säkerställer tydlig ansvarsskyldighet. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att implementera, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentets integritet, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Integritetsskydd för BYOD

Integrerar integritetsrättigheter genom att separera personliga och företagsdata, säkerställa användarsamtycke och transparens i övervakning.

Snabb risk- och undantagshantering

Möjliggör kontrollerade undantag med genomdriven riskreducering och snabb avstängning av åtkomst under utredningar eller efterlevnadshändelser.

Automatiserad efterlevnadsåtgärd

Enheter som inte uppfyller kraven sätts automatiskt i karantän eller får behörighetsindragning, vilket minskar manuella insatser och förseningar i avhjälpande åtgärder.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →