Overzicht

Dit beleid definieert verplichte eisen voor het beveiligen en beheren van mobiele apparaten en Bring Your Own Device (BYOD)-toegang tot organisatiegegevens, en waarborgt naleving en risicobeperking voor alle gebruikers.

Uitgebreide beveiligingsmaatregelen

Waarborgt encryptie, authenticatie en isolatie van bedrijfsgegevens op alle mobiele apparaten en Bring Your Own Device (BYOD)-apparaten.

Naleving van de regelgeving

Sluit aan op ISO/IEC 27001, GDPR, NIS2, DORA en NIST-normen voor bescherming van mobiele gegevens.

Afgedwongen apparaatbeheer

Vereist MDM-inschrijving, patchen en toelatingslijsten van toepassingen om risico te verminderen en monitoring te ondersteunen.

Rolgebaseerde toegang en verantwoordingsplicht

Definieert duidelijk verantwoordelijkheden voor gebruikers, managers, IT- en beveiligingsteams, Human Resources (HR) en Juridische zaken en compliance voor het gebruik van mobiele apparaten.

Volledig overzicht lezen

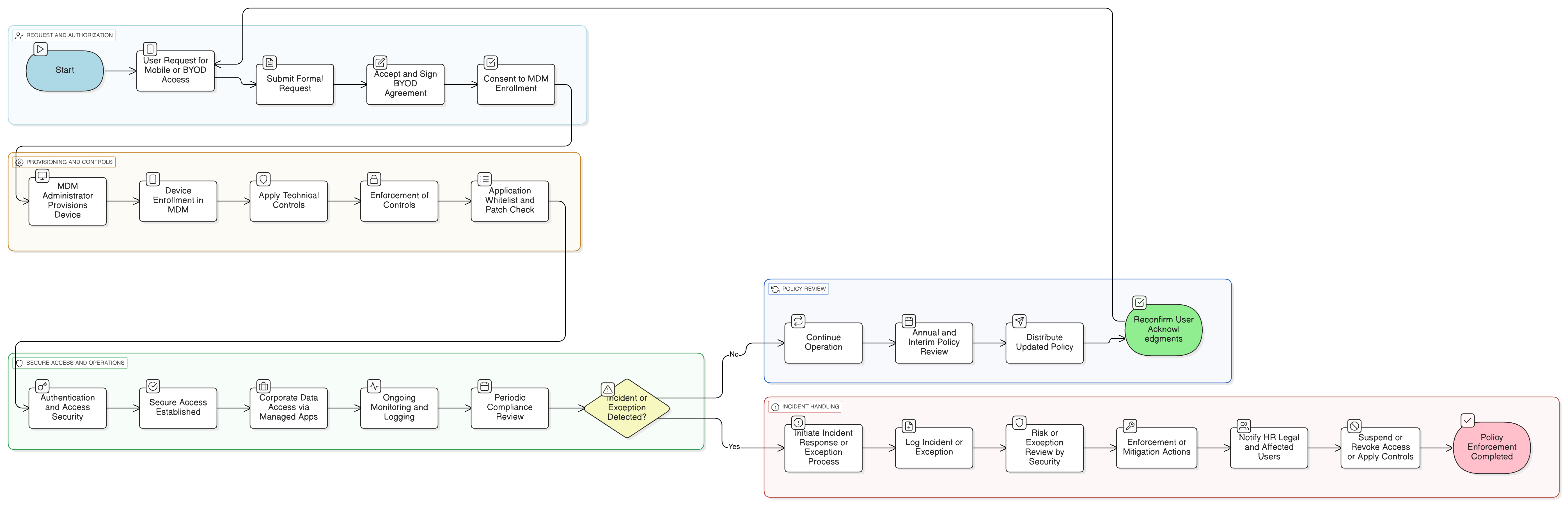

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en toepasselijkheid voor apparaten en gebruikers

MDM-inschrijving en beveiligingseisen

Authenticatie en MFA-beheersmaatregelen

Bring Your Own Device (BYOD)-proces en toestemming van de gebruiker

preventie van gegevensverlies (DLP), containerisatie en gegevensisolatie

Procedures voor uitzonderingen en risicobeperking

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Beleid inzake audit en nalevingsmonitoring

Biedt de basis voor periodieke controles op naleving van mobiele beveiliging, inclusief naleving van het Bring Your Own Device (BYOD)-beleid.

P01 Informatiebeveiligingsbeleid

Stelt de overkoepelende governanceprincipes vast voor alle beheersmaatregelen voor informatiebeveiliging, inclusief die voor het gebruik van mobiele apparaten.

Beleid inzake aanvaardbaar gebruik

Definieert toegestaan gedrag en restricties met betrekking tot technologiegebruik, die direct van toepassing zijn op mobiele en Bring Your Own Device (BYOD)-toegang.

Beleid inzake werken op afstand

Behandelt aanvullende beveiligingsverplichtingen voor mobiele werkomgevingen en vult de mobiele-specifieke beheersmaatregelen in dit beleid aan.

Beleid inzake gegevensclassificatie en labeling

Regelt hoe gegevens op mobiele apparaten moeten worden verwerkt op basis van classificatieniveau, met impact op opslag, overdracht en afdwinging van encryptie.

Logging- en monitoringbeleid

Ondersteunt het verzamelen en beoordelen van logs voor mobiele toegang om anomalieën of overtredingen te detecteren.

Incidentresponsbeleid (P30)

Regelt hoe mobielgerelateerde incidenten (bijv. apparaatverlies, ongeautoriseerde toegang) worden afgehandeld en geëscaleerd.

Over Clarysec-beleidsdocumenten - Beleid inzake mobiele apparaten en BYOD

Effectieve governance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea's en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante commissies, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Privacywaarborgen voor Bring Your Own Device (BYOD)

Integreert privacyrechten door persoonlijke en bedrijfsgegevens te scheiden en zorgt voor toestemming van de gebruiker en transparantie in monitoring.

Snelle afhandeling van risico's en uitzonderingen

Maakt gecontroleerde uitzonderingen mogelijk met afgedwongen risicobeperkende maatregelen en snelle opschorting van toegang tijdens onderzoeken of nalevingsgebeurtenissen.

Geautomatiseerde nalevingsactie

Niet-conforme apparaten worden automatisch in quarantaine geplaatst of er wordt intrekking van toegangsrechten toegepast, waardoor handmatige interventie en vertragingen bij herstelmaatregelen worden verminderd.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →