Prehľad

Táto politika definuje povinné požiadavky na zabezpečenie a riadenie mobilných zariadení a prístupu BYOD k údajom organizácie, čím zabezpečuje súlad a zmierňovanie rizík pre všetkých používateľov.

Komplexné bezpečnostné kontrolné opatrenia

Zabezpečuje šifrovanie, autentifikáciu a izoláciu podnikových údajov na všetkých mobilných zariadeniach a zariadeniach BYOD.

Regulačný súlad

Zosúlaďuje sa s normami ISO/IEC 27001, GDPR, NIS2, DORA a NIST pre ochranu mobilných údajov.

Vynucované riadenie zariadení

Vyžaduje registráciu do MDM, záplatovanie a zoznamy povolených aplikácií na zníženie rizika a podporu monitorovania.

Riadenie prístupu na základe rolí (RBAC) a zodpovednosť

Jasne definuje zodpovednosti pre používateľov, vedúcich oddelení, IT/bezpečnosť, ľudské zdroje (HR) a právne záležitosti a súlad s predpismi pri používaní mobilných zariadení.

Čítať celý prehľad

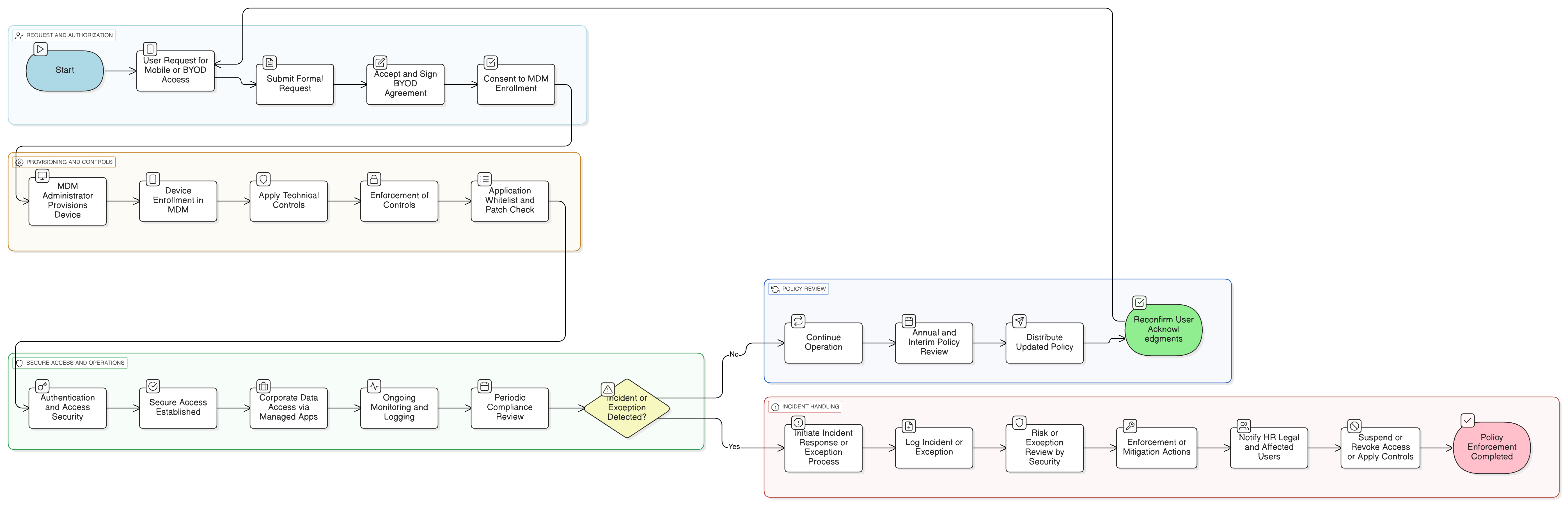

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a uplatniteľnosť pre zariadenia a používateľov

Registrácia do MDM a bezpečnostné požiadavky

Kontrolné opatrenia autentifikácie a MFA

Proces BYOD a súhlas používateľa

Prevencia straty údajov (DLP), kontajnerizácia a izolácia údajov

Postupy riadenia výnimiek a zmierňovania rizík

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

Politika monitorovania auditu a súladu

Poskytuje základ pre pravidelné kontroly súladu bezpečnosti mobilných zariadení vrátane dodržiavania politiky BYOD.

Politika informačnej bezpečnosti

Stanovuje zastrešujúce princípy správy a riadenia pre všetky kontrolné opatrenia informačnej bezpečnosti vrátane tých, ktoré upravujú používanie mobilných zariadení.

Politika prijateľného používania

Definuje prípustné správanie a obmedzenia súvisiace s používaním technológií, ktoré sa priamo vzťahujú na mobilný prístup a prístup BYOD.

Politika práce na diaľku

Rieši dodatočné bezpečnostné povinnosti pre mobilné pracovné prostredia a dopĺňa mobilné kontrolné opatrenia definované v tejto politike.

Politika klasifikácie a označovania údajov

Upravuje, ako sa musí s údajmi na mobilných zariadeniach nakladať podľa úrovne klasifikácie, čo ovplyvňuje ukladanie, prenos a vynucovanie šifrovania.

Politika zaznamenávania a monitorovania

Podporuje zber a kontrolu záznamov mobilného prístupu na detekciu anomálií alebo porušení.

Politika reakcie na incidenty

Upravuje, ako sa riešia a eskalujú incidenty súvisiace s mobilnými zariadeniami (napr. strata zariadenia, neoprávnený prístup).

O politikách Clarysec - Politika mobilných zariadení a BYOD

Efektívna správa a riadenie bezpečnosti si vyžaduje viac než len slová; vyžaduje jasnosť, zodpovednosť a štruktúru, ktorá sa škáluje s vašou organizáciou. Všeobecné šablóny často zlyhávajú, pretože vytvárajú nejednoznačnosť prostredníctvom dlhých odsekov a nedefinovaných rolí. Táto politika je navrhnutá tak, aby bola prevádzkovou chrbticou vášho bezpečnostného programu. Priraďujeme zodpovednosti konkrétnym rolám, ktoré sa nachádzajú v modernom podniku, vrátane CISO, tímov IT a informačnej bezpečnosti a relevantných výborov, čím zabezpečujeme jasnú zodpovednosť. Každá požiadavka je jedinečne očíslovaná doložka (napr. 5.1.1, 5.1.2). Táto atómová štruktúra uľahčuje implementáciu politiky, auditovanie voči konkrétnym kontrolným opatreniam a bezpečné prispôsobenie bez narušenia integrity dokumentu, čím sa z nej stáva dynamický, vykonateľný rámec namiesto statického dokumentu.

Záruky ochrany súkromia pre používanie vlastných zariadení (BYOD)

Integruje práva na súkromie oddelením osobných a podnikových údajov, zabezpečuje súhlas používateľa a transparentnosť v monitorovaní.

Rýchle riadenie rizík a výnimiek

Umožňuje kontrolované výnimky s vynúteným zmierňovaním rizík a rýchlym pozastavením prístupu počas vyšetrovaní alebo udalostí súladu.

Automatizované opatrenia súladu

Nesúladné zariadenia sú automaticky izolované alebo je vykonané zrušenie prístupových oprávnení, čím sa znižuje manuálny zásah a oneskorenia nápravných opatrení.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku Enterprise

Ušetrite 67%Získajte všetkých 37 politík Enterprise za €599, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík Enterprise →