Ülevaade

See poliitika määratleb kohustuslikud nõuded mobiilseadmete ja BYOD-juurdepääsu turvamiseks ja haldamiseks organisatsiooni andmetele, tagades vastavuse ja riskide maandamise kõigile kasutajatele.

Põhjalikud turvakontrollid

Tagab krüpteerimise, autentimise ja ettevõtte andmete isoleerimise kõigis mobiil- ja BYOD-seadmetes.

Õigusnormidele vastavus

Ühtlustub ISO/IEC 27001, GDPR, NIS2, DORA ja NIST standarditega mobiilsete andmete kaitseks.

Jõustatud seadmehaldus

Nõuab MDM-i kaasamist, paikamist ja rakenduste lubatud nimekirju, et vähendada riski ja toetada seiret.

Rollipõhine juurdepääs ja aruandekohustus

Määratleb selgelt vastutused kasutajatele, juhtidele, IT-/turvameeskondadele, personalile (HR) ning õigus- ja vastavusüksusele mobiilseadmete kasutamisel.

Loe täielikku ülevaadet

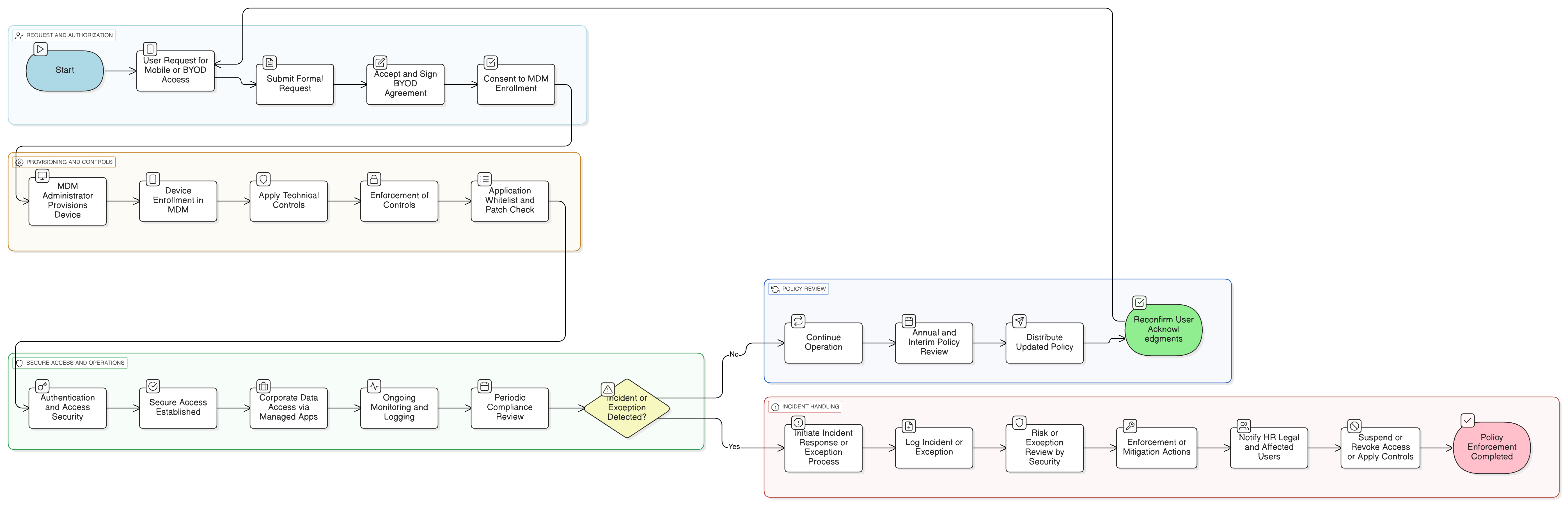

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Seadmete ja kasutajate kohaldamisala ja rakendatavus

MDM-i kaasamine ja turvanõuded

Autentimine ja MFA kontrollid

BYOD-protsess ja kasutaja nõusolek

Andmekao vältimine (DLP), konteineriseerimine ja andmete isoleerimine

Erandite ja riskide maandamise protseduurid

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

Seotud poliitikad

Auditi ja vastavuse seire poliitika

Annab aluse perioodilisteks kontrollideks mobiilse turbe vastavuse osas, sh BYOD-poliitika järgimine.

Infoturbepoliitika

Kehtestab üldised juhtimispõhimõtted kõigile infoturbe kontrollimeetmetele, sh mobiilseadmete kasutust reguleerivatele meetmetele.

Lubatud kasutuse poliitika

Määratleb lubatud käitumise ja piirangud tehnoloogia kasutamisel, mis rakenduvad otseselt mobiilse ja BYOD-juurdepääsu korral.

Kaugtööpoliitika

Käsitleb täiendavaid turbekohustusi mobiilsetes töökeskkondades, täiendades selles poliitikas määratletud mobiilispetsiifilisi kontrollimeetmeid.

Andmete klassifitseerimise ja märgistamise poliitika

Reguleerib, kuidas mobiilseadmetes olevaid andmeid tuleb käsitleda vastavalt klassifitseerimistasemele, mõjutades salvestamist, edastamist ja krüpteerimise jõustamist.

Logimis- ja seirepoliitika

Toetab mobiilse juurdepääsu logide kogumist ja läbivaatamist anomaaliate või rikkumiste tuvastamiseks.

Intsidentidele reageerimise poliitika (P30)

Reguleerib, kuidas mobiiliga seotud intsidente (nt seadme kaotus, volitamata juurdepääs) käsitletakse ja eskaleeritakse.

Claryseci poliitikate kohta - Mobiilseadmete ja BYOD-poliitika

Tõhus turbejuhtimine nõuab enamat kui sõnastust; see eeldab selgust, aruandekohustust ja struktuuri, mis skaleerub koos teie organisatsiooniga. Üldised mallid ebaõnnestuvad sageli, tekitades ebaselgust pikkade lõikude ja määratlemata rollidega. See poliitika on kavandatud teie turbeprogrammi operatiivseks selgrooks. Määrame vastutused kaasaegses ettevõttes esinevatele konkreetsetele rollidele, sh infoturbejuht, IT-turvalisus ja asjakohased komiteed, tagades selge aruandekohustuse. Iga nõue on unikaalselt nummerdatud klausel (nt 5.1.1, 5.1.2). See atomaarne struktuur muudab poliitika lihtsasti rakendatavaks, auditeeritavaks konkreetsete kontrollimeetmete vastu ning turvaliselt kohandatavaks ilma dokumendi terviklust mõjutamata, muutes selle staatilisest dokumendist dünaamiliseks, rakendatavaks raamistikuks.

BYOD-i privaatsuskaitsemeetmed

Integreerib privaatsusõigused isiklike ja ettevõtte andmete eraldamise kaudu, tagades kasutaja nõusoleku ja läbipaistvuse seires.

Kiire riski- ja erandite käsitlemine

Võimaldab kontrollitud erandeid koos jõustatud riskide maandamisega ning kiire juurdepääsu peatamisega uurimiste või vastavussündmuste ajal.

Automatiseeritud vastavustoiming

Mittevastavad seadmed pannakse automaatselt karantiini või nende juurdepääsuõigused tühistatakse, vähendades manuaalset sekkumist ja parandusmeetmete viivitusi.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust Enterprise paketist

Säästa 67%Hangi kõik 37 Enterprise poliitikat €599 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku Enterprise paketti →