Apžvalga

Ši politika apibrėžia privalomuosius reikalavimus, skirtus apsaugoti ir valdyti mobiliuosius įrenginius bei nuosavų įrenginių naudojimo (BYOD) prieigą prie organizacijos duomenų, užtikrinant atitiktį ir rizikos mažinimą visiems naudotojams.

Išsamios saugumo kontrolės priemonės

Užtikrina šifravimą, autentifikavimą ir organizacijos duomenų izoliavimą visuose mobiliuosiuose ir nuosavų įrenginių naudojimo (BYOD) įrenginiuose.

Atitiktis reglamentavimo reikalavimams

Suderinta su ISO/IEC 27001, GDPR, NIS2, DORA ir NIST standartais, skirtais mobiliųjų duomenų apsaugai.

Privalomas įrenginių valdymas

Reikalauja MDM įtraukimo, pataisų diegimo ir leidžiamųjų sąrašų taikomosioms programoms, siekiant sumažinti riziką ir palaikyti stebėseną.

Vaidmenimis pagrįsta prieiga ir atskaitomybė

Aiškiai apibrėžia atsakomybes naudotojams, vadovams, IT/saugumo komandoms, žmogiškiesiems ištekliams ir teisei dėl mobiliųjų įrenginių naudojimo.

Skaityti visą apžvalgą

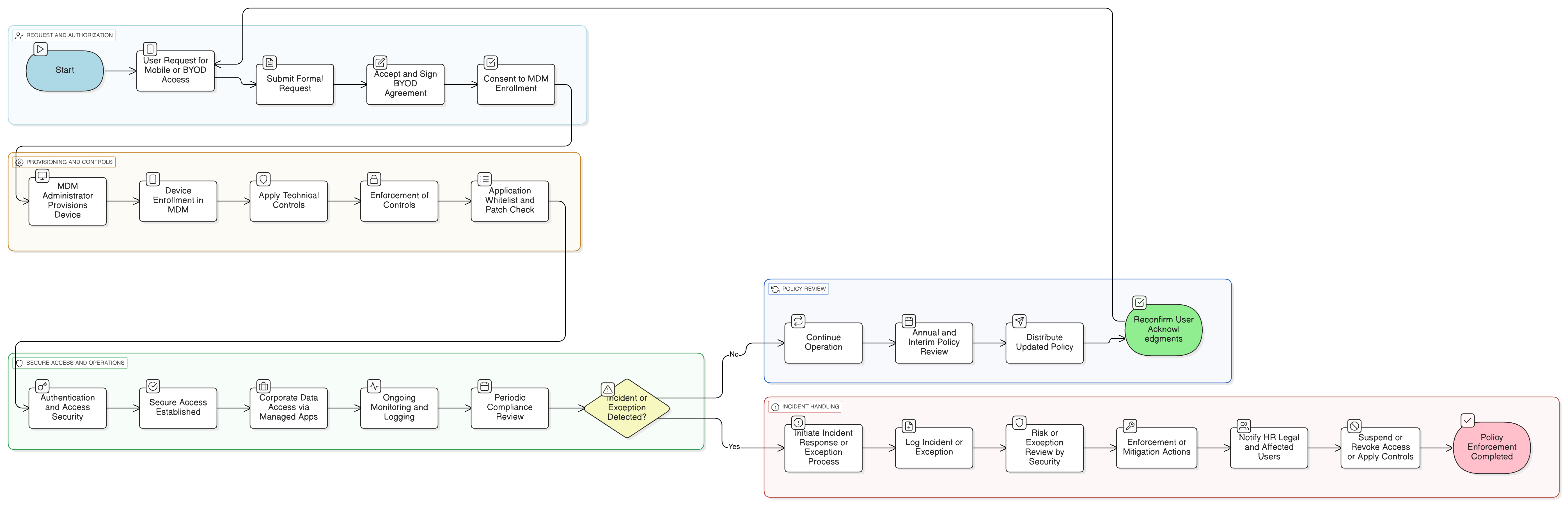

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir taikymas įrenginiams ir naudotojams

MDM įtraukimas ir saugumo reikalavimai

Autentifikavimas ir MFA kontrolės priemonės

nuosavų įrenginių naudojimo (BYOD) procesas ir naudotojo sutikimas

Duomenų praradimo prevencija (DLP), konteinerizavimas ir duomenų izoliavimas

Išimčių ir rizikos mažinimo procedūros

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Audito ir atitikties stebėsenos politika

Suteikia pagrindą periodiniams mobiliųjų įrenginių saugumo atitikties patikrinimams, įskaitant nuosavų įrenginių naudojimo (BYOD) politikos laikymąsi.

P01 Informacijos saugumo politika

Nustato bendruosius valdysenos principus visoms informacijos saugumo kontrolės priemonėms, įskaitant tas, kurios reglamentuoja mobiliųjų įrenginių naudojimą.

Priimtino naudojimo politika

Apibrėžia leistiną elgesį ir apribojimus, susijusius su technologijų naudojimu, kurie tiesiogiai taikomi mobiliųjų įrenginių ir nuosavų įrenginių naudojimo (BYOD) prieigai.

Nuotolinio darbo politika

Nagrinėja papildomus saugumo įsipareigojimus mobilioms darbo aplinkoms, papildydama šioje politikoje apibrėžtas mobiliųjų įrenginių kontrolės priemones.

Duomenų klasifikavimo ir ženklinimo politika

Reglamentuoja, kaip duomenys mobiliuosiuose įrenginiuose turi būti tvarkomi pagal klasifikavimo lygį, darant įtaką saugojimui, perdavimui ir šifravimo vykdymo užtikrinimui.

Žurnalinimo ir stebėsenos politika

Palaiko mobiliųjų prieigos žurnalų rinkimą ir peržiūrą, siekiant aptikti anomalijas ar pažeidimus.

Reagavimo į incidentus politika

Reglamentuoja, kaip tvarkomi ir eskaluojami su mobiliaisiais įrenginiais susiję incidentai (pvz., įrenginio praradimas, nesankcionuota prieiga).

Apie Clarysec politikas - Mobiliųjų įrenginių ir nuosavų įrenginių naudojimo (BYOD) politika

Efektyvi saugumo valdysena reikalauja daugiau nei tik formuluočių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali būti plečiama kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybių dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip operacinis jūsų saugumo programos pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT saugumą ir atitinkamus komitetus, užtikrindami aiškią atskaitomybę. Kiekvienas reikalavimas yra unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepaveikiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

BYOD privatumo apsaugos priemonės

Integruoja privatumo teises atskiriant asmeninius ir organizacijos duomenis, užtikrinant naudotojo sutikimą ir skaidrumą stebėsenoje.

Greitas rizikos ir išimčių tvarkymas

Leidžia kontroliuojamas išimtis su privalomu rizikos mažinimu ir greitu prieigos sustabdymu tyrimų ar atitikties įvykių metu.

Automatizuoti atitikties veiksmai

Neatitinkantys įrenginiai automatiškai izoliuojami arba jiems taikomas prieigos teisių atšaukimas, sumažinant rankinį įsikišimą ir taisymo vėlavimus.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →