Übersicht

Diese Richtlinie definiert verbindliche Anforderungen zur Sicherung und Verwaltung mobiler Geräte sowie des BYOD-Zugriffs auf Organisationsdaten und stellt Compliance und Risikominderung für alle Benutzer sicher.

Umfassende Sicherheitskontrollen

Stellt Verschlüsselung, Authentifizierung und Isolation von Unternehmensdaten auf allen mobilen und BYOD-Geräten sicher.

Regulatorische Compliance

Richtet sich nach ISO/IEC 27001, DSGVO, NIS2, DORA und NIST-Normen für den Schutz mobiler Daten.

Durchgesetztes Gerätemanagement

Erfordert MDM-Onboarding, Patching und Positivlisten für Anwendungen, um Risiken zu reduzieren und Überwachung zu unterstützen.

Rollenbasierter Zugriff und Rechenschaftspflicht

Definiert Verantwortlichkeiten für Benutzer, Linienvorgesetzte, IT- und Sicherheitsteams, Personalwesen und Recht für die Nutzung mobiler Geräte klar.

Vollständige Übersicht lesen

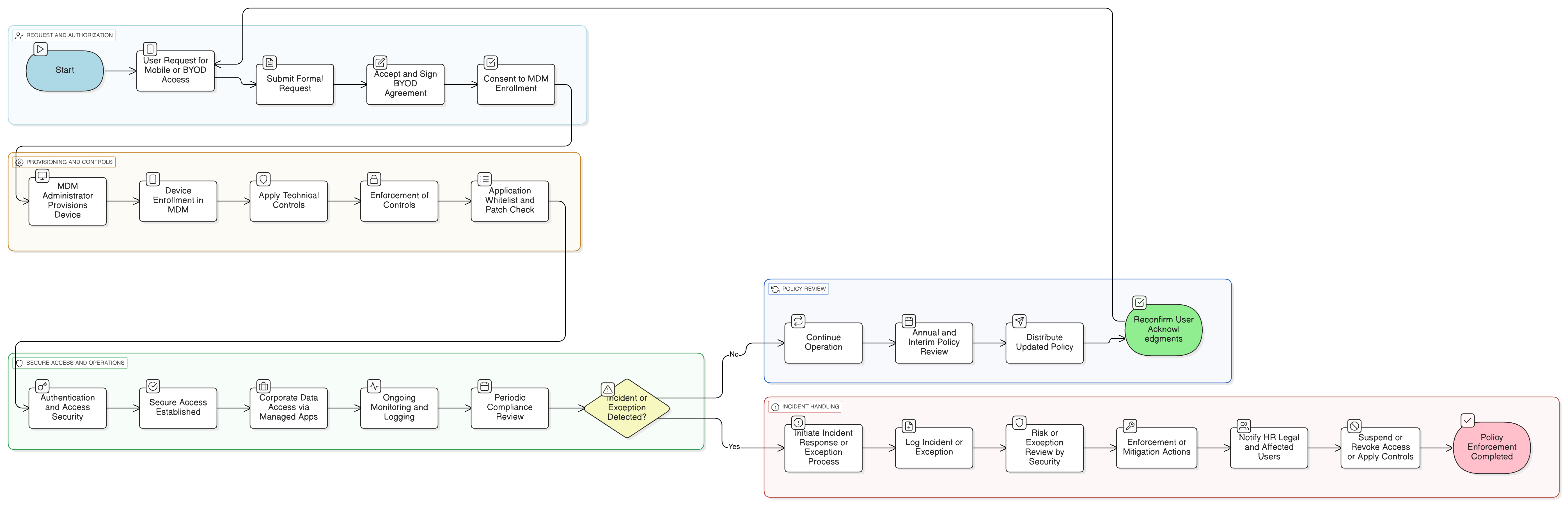

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Anwendbarkeit für Geräte und Benutzer

MDM-Onboarding und Sicherheitsanforderungen

Authentifizierung und Multi-Faktor-Authentifizierung-Kontrollen

BYOD-Prozess und Benutzereinwilligung

Data Loss Prevention (DLP), Containerisierung und Datenisolation

Ausnahmebehandlung und Risikominderungsverfahren

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Richtlinie zur Audit- und Compliance-Überwachung

Bietet die Grundlage für regelmäßige Prüfungen der mobilen Sicherheits-Compliance, einschließlich der Einhaltung der BYOD-Richtlinie.

P01 Informationssicherheitspolitik

Legt die übergeordneten Governance-Prinzipien für alle Informationssicherheitskontrollen fest, einschließlich der Kontrollen zur Nutzung mobiler Geräte.

Richtlinie zur zulässigen Nutzung

Definiert zulässige Verhaltensweisen und Beschränkungen im Zusammenhang mit der Nutzung von Technologie, die direkt für mobilen und BYOD-Zugriff gelten.

Telearbeitsrichtlinie

Adressiert zusätzliche Sicherheitsverpflichtungen für mobile Arbeitsumgebungen und ergänzt die in dieser Richtlinie definierten mobil-spezifischen Kontrollen.

Richtlinie zur Datenklassifizierung und Kennzeichnung

Regelt, wie Daten auf mobilen Geräten abhängig von der Datenklassifizierung gehandhabt werden müssen, einschließlich Speicherung, Übertragung und Durchsetzung der Verschlüsselung.

Protokollierungs- und Überwachungsrichtlinie

Unterstützt die Erfassung und Protokollprüfung von mobilen Zugriffsprotokollen zur Erkennung von Anomalien oder Verstößen.

Incident-Response-Richtlinie (P30)

Regelt, wie mobilbezogene Sicherheitsvorfälle (z. B. Geräteverlust, unbefugter Zugriff) behandelt und eskaliert werden.

Über Clarysec-Richtlinien - Richtlinie für mobile Geräte und Bring-Your-Own-Device (BYOD)

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheiten durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), der IT-Sicherheit und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht implementierbar, gegen spezifische Kontrollen auditierbar und sicher anpassbar, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Datenschutz-Schutzmaßnahmen für BYOD

Integriert Datenschutzrechte durch Trennung persönlicher und unternehmensbezogener Daten und stellt Benutzereinwilligung sowie Transparenz bei der Überwachung sicher.

Schnelle Risiko- und Ausnahmebehandlung

Ermöglicht kontrollierte Ausnahmen mit durchgesetzter Risikominderung und schneller Aussetzung von Zugriffsrechten während Untersuchungen oder Compliance-Ereignissen.

Automatisierte Compliance-Maßnahmen

Nicht konforme Geräte werden automatisch in Quarantäne gesetzt oder Zugriffsrechte werden entzogen, wodurch manuelle Eingriffe und Verzögerungen bei Abhilfemaßnahmen reduziert werden.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →