Panoramica

Questa politica definisce requisiti obbligatori per proteggere e gestire i dispositivi mobili e l’accesso BYOD ai dati dell’organizzazione, garantendo conformità e mitigazione del rischio per tutti gli utenti.

Controlli di sicurezza completi

Garantisce cifratura, autenticazione e isolamento dei dati aziendali su tutti i dispositivi mobili e Bring Your Own Device (BYOD).

Conformità normativa

Allineata a ISO/IEC 27001, GDPR, NIS2, DORA e NIST per la protezione dei dati mobili.

Gestione dei dispositivi applicata

Richiede l’iscrizione MDM, l’applicazione delle patch e applicazioni in lista di autorizzazione per ridurre il rischio e supportare il monitoraggio.

Accesso basato sui ruoli e responsabilità

Definisce chiaramente le responsabilità di utenti, responsabili, team IT e di sicurezza, Risorse Umane (HR) e Funzione legale e compliance per l’uso dei dispositivi mobili.

Leggi panoramica completa

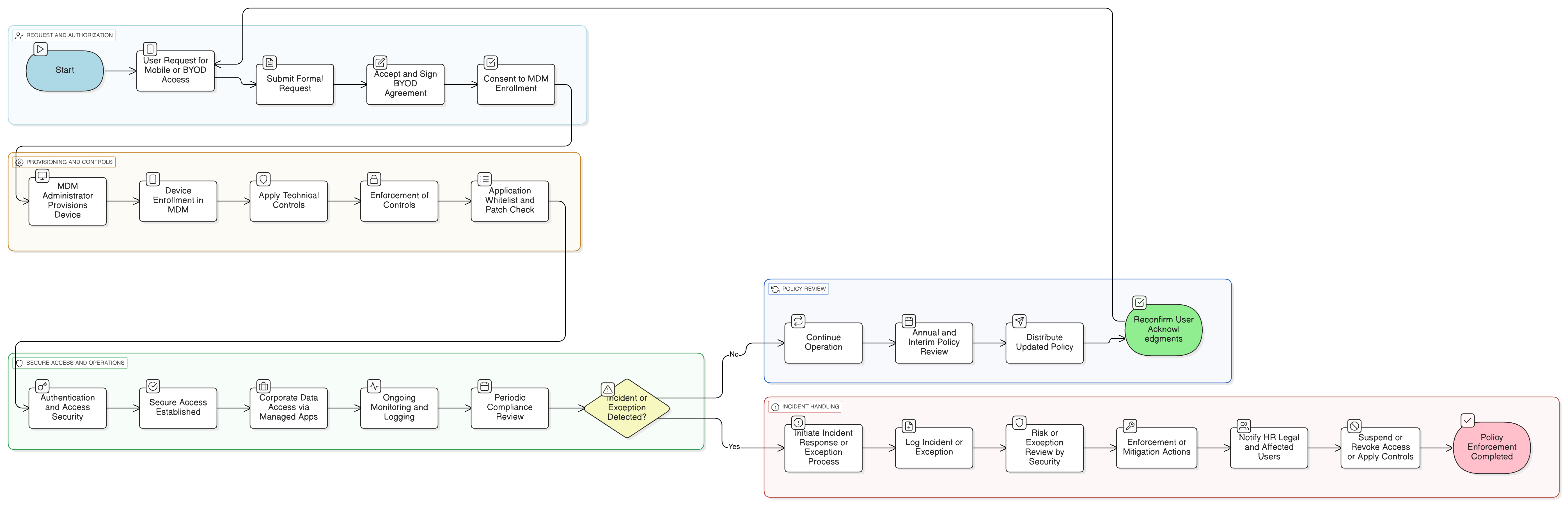

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e applicabilità per dispositivi e utenti

Iscrizione MDM e requisiti di sicurezza

Controlli di autenticazione e autenticazione a più fattori (MFA)

Processo BYOD e consenso dell’utente

Prevenzione della perdita di dati (DLP), containerizzazione e isolamento dei dati

Procedure di gestione delle eccezioni e mitigazione del rischio

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica di monitoraggio dell’audit e della conformità

Fornisce la base per verifiche periodiche della conformità della sicurezza mobile, inclusa l’aderenza alla politica BYOD.

Politica per la sicurezza delle informazioni

Stabilisce i principi di governance generali per tutti i controlli di sicurezza delle informazioni, inclusi quelli che regolano l’uso dei dispositivi mobili.

Politica di utilizzo accettabile

Definisce comportamenti consentiti e restrizioni relative all’uso della tecnologia, che si applicano direttamente all’accesso mobile e BYOD.

Politica per il lavoro da remoto

Affronta obblighi di sicurezza aggiuntivi per gli ambienti di lavoro mobili, integrando i controlli specifici per il mobile definiti in questa politica.

Politica di classificazione ed etichettatura dei dati

Regola come i dati sui dispositivi mobili devono essere gestiti in base al livello di classificazione, influenzando archiviazione, trasferimento e applicazione della cifratura.

Politica di registrazione e monitoraggio

Supporta la raccolta e la revisione dei log di accesso mobile per rilevare anomalie o violazioni.

Politica di risposta agli incidenti (P30)

Regola come gli incidenti legati al mobile (ad es. perdita del dispositivo, accesso non autorizzato) vengono gestiti ed escalati.

Informazioni sulle Policy Clarysec - Politica per dispositivi mobili e BYOD

Una governance della sicurezza efficace richiede più di semplici dichiarazioni: richiede chiarezza, responsabilità e una struttura che possa scalare con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del programma di sicurezza. Assegniamo responsabilità ai ruoli specifici presenti in un’impresa moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), il team IT e di sicurezza e i comitati pertinenti, garantendo una chiara responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a framework dinamico e attuabile.

Tutele della privacy per BYOD

Integra tutele della privacy separando dati personali e dati aziendali, garantendo consenso dell’utente e trasparenza nel monitoraggio.

Gestione rapida del rischio e delle eccezioni

Consente eccezioni controllate con misure di mitigazione applicate e rapida sospensione dell’accesso durante indagini o eventi di conformità.

Azione di conformità automatizzata

I dispositivi non conformi vengono automaticamente messi in quarantena o soggetti a revoca degli accessi, riducendo l’intervento manuale e i ritardi nelle azioni di rimedio.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →