Преглед

Тази политика дефинира задължителни изисквания за защита и управление на мобилни устройства и достъп чрез използване на лични устройства (BYOD) до данните на организацията, като осигурява съответствие и смекчаване на риска за всички потребители.

Всеобхватни технологични контролни мерки

Осигурява шифроване, автентикация и изолация на корпоративните данни на всички мобилни и BYOD устройства.

Регулаторно съответствие

Съгласува се с ISO/IEC 27001, GDPR, NIS2, DORA и NIST стандарти за защита на мобилни данни.

Прилагано управление на устройства

Изисква въвеждане на устройства в MDM, прилагане на корекции и приложения от списъци с разрешени, за да се намали рискът и да се подпомогне мониторингът.

Достъп на базата на роли и отчетност

Ясно дефинира отговорностите на потребителите, ръководителите, екипите по ИТ и сигурност, Човешки ресурси (ЧР) и Правни въпроси и съответствие при използване на мобилни устройства.

Прочетете пълния преглед

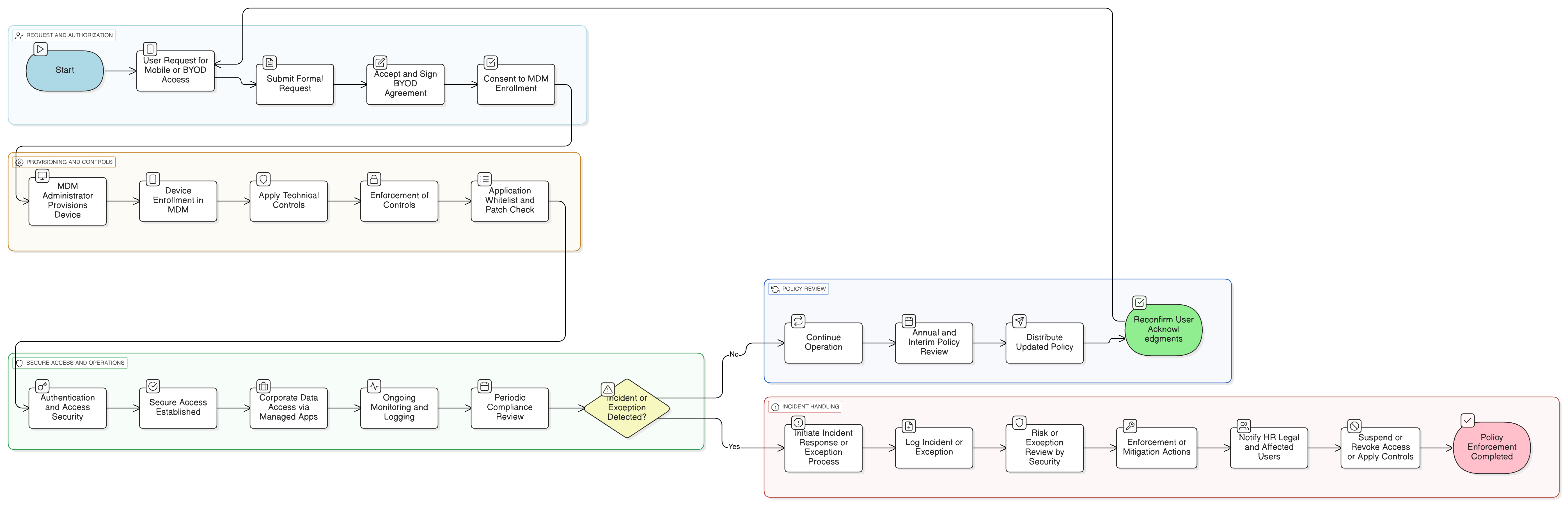

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и приложимост за устройства и потребители

Въвеждане на устройства в MDM и изисквания за сигурност

Контроли за автентикация и многофакторно удостоверяване (MFA)

Процес по използване на лични устройства (BYOD) и съгласие на потребителя

Предотвратяване на загуба на данни (DLP), контейнеризация и изолация на данни

Процедури за управление на изключенията и смекчаване на риска

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

Свързани политики

Политика за мониторинг на одит и съответствие

Осигурява основа за периодични проверки на съответствието на мобилната сигурност, включително спазване на политиката за използване на лични устройства (BYOD).

Политика за информационна сигурност

Установява общите принципи на управление за всички мерки за контрол на информационната сигурност, включително тези, които управляват използването на мобилни устройства.

Политика за допустимо използване

Дефинира допустимо поведение и ограничения, свързани с използването на технологии, които се прилагат пряко за мобилен и BYOD достъп.

Политика за дистанционна работа

Адресира допълнителни задължения за сигурност за мобилни работни среди, допълвайки мобилноспецифичните контролни мерки, дефинирани в тази политика.

Политика за класификация и етикетиране на данни

Управлява как данните на мобилни устройства трябва да се обработват според нивото на класификация, което влияе върху съхранението, преноса и прилагането на шифроване.

Политика за регистриране и мониторинг

Подпомага събирането и прегледа на логове за мобилен достъп за откриване на аномалии или нарушения.

Политика за реагиране при инциденти

Управлява как инциденти, свързани с мобилни устройства (напр. загуба на устройство, неоторизиран достъп), се обработват и ескалират.

Относно политиките на Clarysec - Политика за мобилни устройства и използване на лични устройства (BYOD)

Ефективното управление на сигурността изисква повече от формулировки; то изисква яснота, отчетност и структура, която се мащабира с организацията. Общите шаблони често се провалят, създавайки неяснота чрез дълги параграфи и недефинирани роли. Тази политика е проектирана да бъде оперативният гръбнак на вашата програма за сигурност. Ние присвояваме отговорности на конкретните роли, които се срещат в съвременното предприятие, включително директор по информационна сигурност (CISO), ИТ и информационна сигурност и съответните комитети, като осигуряваме ясна отчетност. Всяко изискване е уникално номерирана клауза (напр. 5.1.1, 5.1.2). Тази атомарна структура прави политиката лесна за внедряване, за одит спрямо конкретни контроли и за безопасно адаптиране, без да се засяга целостта на документа, като я трансформира от статичен документ в динамична, приложима рамка.

Предпазни мерки за неприкосновеност при използване на лични устройства (BYOD)

Интегрира права за неприкосновеност чрез разделяне на лични и корпоративни данни, като осигурява съгласие на потребителя и прозрачност при мониторинг.

Бърза обработка на риск и изключения

Позволява контролирани изключения с прилагано смекчаване на риска и бързо отнемане на достъп по време на разследвания или събития по съответствие.

Автоматизирано действие по съответствие

Несъответстващите устройства се поставят автоматично под карантина или им се отнема достъпът, като се намалява ръчната намеса и забавянията при действия за отстраняване.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет Enterprise

Спестете 67%Вземете всичките 37 политики Enterprise за €599, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет Enterprise →