Prezentare generală

Această politică definește cerințe obligatorii pentru securizarea și gestionarea dispozitivelor mobile și a accesului prin aducerea propriului dispozitiv (BYOD) la datele organizației, asigurând conformitatea și atenuarea riscurilor pentru toți utilizatorii.

Controale de securitate complete

Asigură criptare, autentificare și izolarea datelor corporative pe toate dispozitivele mobile și în cadrul aducerii propriului dispozitiv (BYOD).

Conformitate cu reglementările

Se aliniază cu standardele ISO/IEC 27001, GDPR, NIS2, DORA și NIST pentru protecția datelor mobile.

Managementul dispozitivelor impus

Necesită înrolarea în MDM, aplicarea patch-urilor și aplicații pe liste de permitere pentru a reduce riscul și a susține monitorizarea.

Acces bazat pe roluri și responsabilitate

Definește clar responsabilitățile pentru utilizatori, manageri, echipe IT și de securitate, resurse umane și juridic pentru utilizarea dispozitivelor mobile.

Citește prezentarea completă

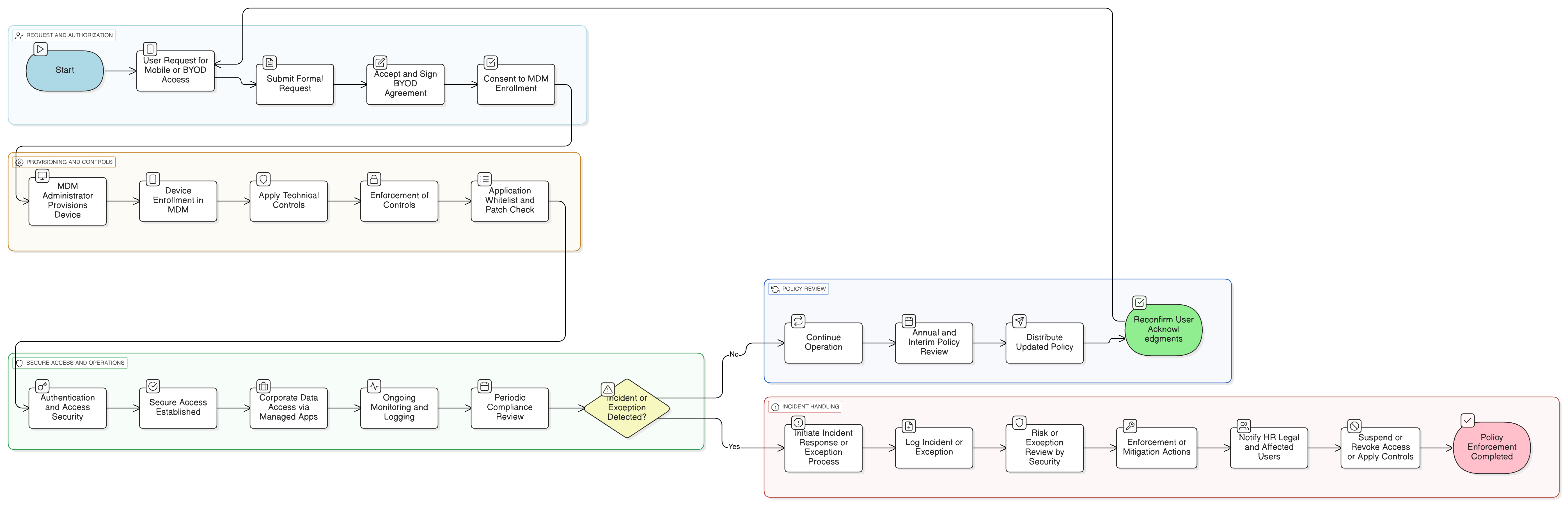

Diagramă politică

Faceți clic pe diagramă pentru a vizualiza dimensiunea completă

Conținut

Domeniu de aplicare și aplicabilitate pentru dispozitive și utilizatori

Înrolarea în MDM și cerințe de securitate

Controale de autentificare și autentificare multifactor

Procesul aducerii propriului dispozitiv (BYOD) și consimțământul utilizatorului

Prevenirea pierderii datelor (DLP), containerizare și izolarea datelor

Proceduri de gestionare a excepțiilor și atenuarea riscurilor

Conformitate cu cadrul

🛡️ Standarde și cadre suportate

Acest produs este aliniat cu următoarele cadre de conformitate, cu mapări detaliate ale clauzelor și controalelor.

Politici conexe

Politica de monitorizare a conformității auditului

Oferă baza pentru verificări periodice ale conformității securității mobile, inclusiv respectarea politicii aducerii propriului dispozitiv (BYOD).

P01 Politica de securitate a informației

Stabilește principiile generale de guvernanță pentru toate controalele de securitate a informației, inclusiv cele care guvernează utilizarea dispozitivelor mobile.

Politica de utilizare acceptabilă

Definește comportamentele permise și restricțiile legate de utilizarea tehnologiei, care se aplică direct accesului prin dispozitive mobile și aducerea propriului dispozitiv (BYOD).

Politica de telemuncă

Abordează obligații suplimentare de securitate pentru mediile de lucru mobile, completând controalele specifice dispozitivelor mobile definite în această politică.

Politica de clasificare și etichetare a datelor

Guvernează modul în care datele de pe dispozitivele mobile trebuie gestionate în funcție de nivelul de clasificare, influențând stocarea, transferul și aplicarea criptării.

Politica de jurnalizare și monitorizare

Sprijină colectarea și revizuirea jurnalelor de acces mobil pentru a detecta anomalii sau încălcări.

Politica de răspuns la incidente

Guvernează modul în care incidentele legate de dispozitive mobile (de ex., pierderea dispozitivului, acces neautorizat) sunt gestionate și escaladate.

Despre politicile Clarysec - Politica privind dispozitivele mobile și aducerea propriului dispozitiv (BYOD)

Guvernanța eficientă a securității necesită mai mult decât simple formulări; necesită claritate, responsabilitate și o structură care se scalează odată cu organizația. Șabloanele generice eșuează adesea, creând ambiguitate prin paragrafe lungi și roluri nedefinite. Această politică este concepută pentru a fi coloana vertebrală operațională a programului dumneavoastră de securitate. Atribuim responsabilități rolurilor specifice întâlnite într-o întreprindere modernă, inclusiv ofițerului-șef pentru securitatea informațiilor (CISO), echipelor IT și de securitate a informațiilor și comitetelor relevante, asigurând responsabilitate clară. Fiecare cerință este o clauză numerotată unic (de ex., 5.1.1, 5.1.2). Această structură atomică face politica ușor de implementat, de auditat în raport cu controale specifice și de personalizat în siguranță fără a afecta integritatea documentului, transformând-o dintr-un document static într-un cadru dinamic, aplicabil.

Măsuri de protecție a confidențialității pentru aducerea propriului dispozitiv (BYOD)

Integrează drepturi de confidențialitate prin separarea datelor personale și corporative, asigurând consimțământul utilizatorului și transparență în monitorizare.

Gestionarea rapidă a riscurilor și excepțiilor

Permite excepții controlate cu atenuarea riscurilor impusă și suspendarea rapidă a accesului în timpul investigațiilor sau al evenimentelor de conformitate.

Acțiune automatizată de conformitate

Dispozitivele neconforme sunt puse automat în carantină sau li se aplică revocarea accesului, reducând intervenția manuală și întârzierile de remediere.

Întrebări frecvente

Conceput pentru lideri, de către lideri

Această politică a fost elaborată de un lider în securitate cu peste 25 de ani de experiență în implementarea și auditarea cadrelor ISMS pentru organizații globale. Este concepută nu doar ca un document, ci ca un cadru defensibil, care rezistă analizei unui auditor.

Elaborat de un expert care deține:

Acoperire și subiecte

🏢 Departamente țintă

🏷️ Acoperire tematică

Această politică este 1 din 37 în Pachetul complet Enterprise

Economisiți 67%Obțineți toate cele 37 de politici Enterprise pentru €599, în loc de €1.813 individual.

Vezi Pachetul complet Enterprise →