Oversigt

Denne politik definerer obligatoriske krav til sikring og styring af mobile enheder og Bring Your Own Device (BYOD)-adgang til organisatoriske data og sikrer overholdelse og risikoafbødning for alle brugere.

Omfattende sikkerhedskontroller

Sikrer kryptering, autentifikation og isolering af virksomhedens data på alle mobile enheder og Bring Your Own Device (BYOD).

Overholdelse af lovgivningen

Harmoniserer med ISO/IEC 27001, GDPR, NIS2, DORA og NIST-standarder for beskyttelse af mobile data.

Håndhævet enhedsstyring

Kræver MDM-tilmelding, patchning og tilladelseslistede applikationer for at reducere risiko og understøtte overvågning.

Rollebaseret adgang og ansvarlighed

Definerer tydeligt ansvar for brugere, ledere, IT- og sikkerhedsteams, HR og jura ved brug af mobile enheder.

Læs fuld oversigt

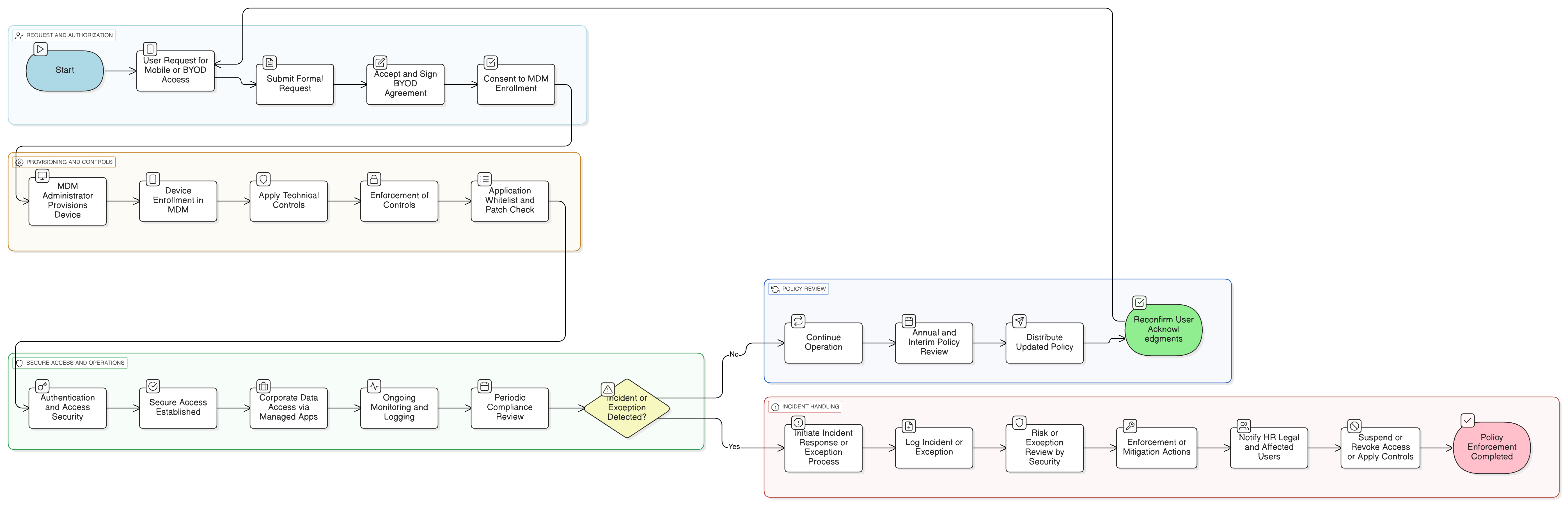

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og anvendelighed for enheder og brugere

MDM-tilmelding og sikkerhedskrav

Autentifikation og MFA-kontroller

BYOD-proces og brugersamtykke

datatabsforebyggelse (DLP), containerisering og dataisolering

Procedurer for undtagelser og risikoafbødning

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Politik for revision og compliance-overvågning

Giver grundlaget for periodiske kontroller af overholdelse af mobilsikkerhed, herunder efterlevelse af BYOD-politik.

Informationssikkerhedspolitik

Fastlægger de overordnede styringsprincipper for alle informationssikkerhedskontroller, herunder dem, der styrer brug af mobile enheder.

Politik for acceptabel brug

Definerer tilladte adfærdsmønstre og restriktioner relateret til brug af teknologi, som direkte gælder for mobil- og BYOD-adgang.

Fjernarbejdspolitik

Adresserer yderligere sikkerhedsforpligtelser for mobile arbejdsmiljøer og supplerer de mobilspecifikke kontroller, der er defineret i denne politik.

Politik for dataklassificering og mærkning

Styrer, hvordan data på mobile enheder skal håndteres baseret på klassificeringsniveau, hvilket påvirker lagring, overførsel og håndhævelse af kryptering.

Lognings- og overvågningspolitik

Understøtter indsamling og loggennemgang af mobile adgangslogfiler for at detektere anomalier eller overtrædelser.

Politik for hændelseshåndtering (P30)

Styrer, hvordan mobilrelaterede sikkerhedshændelser (f.eks. tab af enhed, uautoriseret adgang) håndteres og eskaleres.

Om Clarysec-politikker - Politik for mobile enheder og BYOD

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der skalerer med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er udformet til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT- og sikkerhedsteams og relevante udvalg, hvilket sikrer tydelig ansvarlighed. Hvert krav er en unikt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentintegriteten, hvilket omdanner den fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Privatlivsbeskyttelse for BYOD

Integrerer privatlivsrettigheder ved at adskille personlige og virksomhedens data og sikrer brugersamtykke og gennemsigtighed i overvågning.

Hurtig risiko- og undtagelseshåndtering

Muliggør kontrollerede undtagelser med håndhævet risikoafbødning og hurtig suspension af adgang under undersøgelser eller compliance-hændelser.

Automatiseret compliance-handling

Enheder, der ikke er i overensstemmelse, sættes automatisk i karantæne eller får tilbagekaldelse af adgang, hvilket reducerer manuel indgriben og forsinkelser i afhjælpning.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →