Yleiskatsaus

Tämä politiikka määrittelee pakolliset vaatimukset mobiililaitteiden ja omien laitteiden käytön (BYOD) pääsyn suojaamiseksi ja hallinnoimiseksi organisaation tietoihin sekä varmistaa vaatimustenmukaisuuden ja riskien lieventämisen kaikille käyttäjille.

Kattavat tietoturvakontrollit

Varmistaa salauksen, todennuksen ja yrityksen tietojen eristämisen kaikissa mobiili- ja omien laitteiden käytön (BYOD) laitteissa.

Sääntelyvaatimusten noudattaminen

Yhdenmukainen ISO/IEC 27001-, GDPR-, NIS2-, DORA- ja NIST-standardien kanssa mobiilidatan suojaamisessa.

Pakotettu laitehallinta

Edellyttää MDM-käyttöönottoa, paikkausta ja sallittujen sovellusten luettelointia riskin vähentämiseksi ja seurannan tukemiseksi.

Roolipohjainen käyttöoikeus ja vastuuvelvollisuus

Määrittelee selkeästi vastuut käyttäjille, lähiesihenkilöille, IT- ja tietoturvatiimeille, henkilöstöhallinnolle sekä laki- ja vaatimustenmukaisuustoiminnolle mobiililaitteiden käytössä.

Lue koko yleiskatsaus

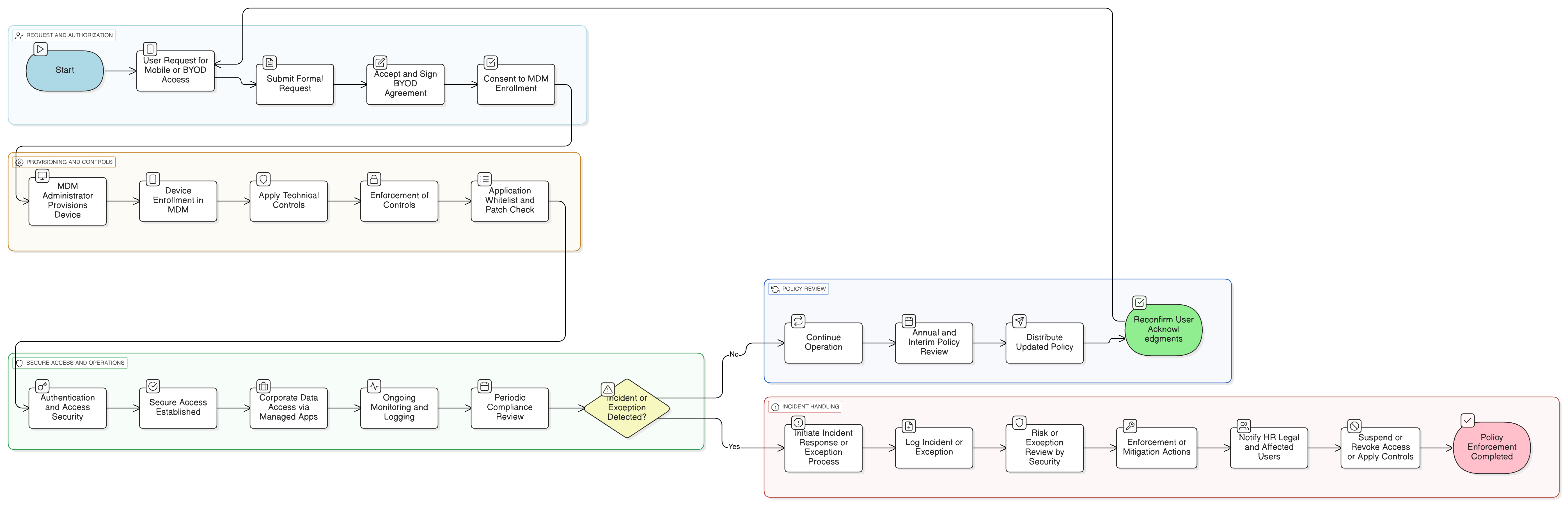

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja sovellettavuus laitteille ja käyttäjille

MDM-käyttöönotto ja tietoturvavaatimukset

Todennus ja monivaiheisen todennuksen kontrollit

Omien laitteiden käyttö (BYOD) -prosessi ja käyttäjän suostumus

Tietojen menetyksen estäminen (DLP), säilötys ja tietojen eristäminen

Poikkeusten käsittely ja riskien lieventämismenettelyt

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Auditoinnin ja vaatimustenmukaisuuden seurannan politiikka

Tarjoaa perustan säännöllisille tarkastuksille mobiilitietoturvan vaatimustenmukaisuudesta, mukaan lukien omien laitteiden käytön (BYOD) politiikan noudattaminen.

P01 Tietoturvapolitiikka

Määrittää yleiset hallintoperiaatteet kaikille tietoturvakontrolleille, mukaan lukien mobiililaitteiden käyttöä koskevat kontrollit.

Hyväksyttävän käytön politiikka (AUP)

Määrittää sallitut toimintatavat ja rajoitukset teknologian käytölle, jotka koskevat suoraan mobiili- ja omien laitteiden käytön (BYOD) pääsyä.

Etätyöpolitiikka

Käsittelee mobiilityöympäristöihin liittyviä lisätietoturvavelvoitteita ja täydentää tässä politiikassa määriteltyjä mobiilikohtaisia kontrolleja.

Tietojen luokittelu- ja merkintäpolitiikka

Ohjaa, miten mobiililaitteilla olevia tietoja on käsiteltävä luokittelutason perusteella, mikä vaikuttaa tallennukseen, siirtoon ja salauksen täytäntöönpanoon.

Lokitus- ja valvontapolitiikka

Tukee mobiilipääsyn lokien keräämistä ja katselmointia poikkeamien tai rikkomusten havaitsemiseksi.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Ohjaa, miten mobiiliin liittyviä poikkeamia (esim. laitteen katoaminen, luvaton pääsy) käsitellään ja eskaloidaan.

Tietoa Clarysecin käytännöistä - Mobiililaitteiden ja BYOD:n politiikka

Tehokas tietoturvan hallinto edellyttää muutakin kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuuvelvollisuutta ja rakenteen, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu toimimaan tietoturvaohjelmasi operatiivisena selkärankana. Osoitamme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, ja varmistamme selkeän vastuuvelvollisuuden. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida tiettyjä kontrollleja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyyteen, muuttaen sen staattisesta asiakirjasta dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Tietosuojan suojatoimet BYOD:ssa

Integroi tietosuojan erottamalla henkilökohtaiset ja yrityksen tiedot sekä varmistamalla käyttäjän suostumuksen ja läpinäkyvyyden seurannassa.

Nopea riskien ja poikkeusten käsittely

Mahdollistaa hallitut poikkeukset pakotetulla riskien lieventämisellä ja nopealla käyttöoikeuksien keskeyttämisellä tutkintojen tai vaatimustenmukaisuustapahtumien aikana.

Automaattinen vaatimustenmukaisuustoiminto

Vaatimustenvastaiset laitteet asetetaan automaattisesti karanteeniin tai niiden käyttöoikeudet perutaan, mikä vähentää manuaalista työtä ja korjaavien toimenpiteiden viiveitä.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →