Pregled

Ova politika definira obvezne zahtjeve za zaštitu i upravljanje mobilnim uređajima i korištenje vlastitih uređaja (BYOD) za pristup organizacijskim podacima, osiguravajući usklađenost i ublažavanje rizika za sve korisnike.

Sveobuhvatne sigurnosne kontrole

Osigurava šifriranje, autentifikaciju i segmentaciju korporativnih podataka na svim mobilnim i BYOD uređajima.

Usklađenost s propisima

Usklađeno s normama ISO/IEC 27001, GDPR, NIS2, DORA i NIST za zaštitu mobilnih podataka.

Provedeno upravljanje uređajima

Zahtijeva upis u MDM, zakrpavanje i popise dopuštenih aplikacija radi smanjenja rizika i podrške praćenju.

Pristup temeljen na ulogama i odgovornost

Jasno definira odgovornosti za korisnike, rukovoditelje, IT/sigurnost, ljudske resurse (HR) i pravne poslove za uporabu mobilnih uređaja.

Pročitaj cijeli pregled

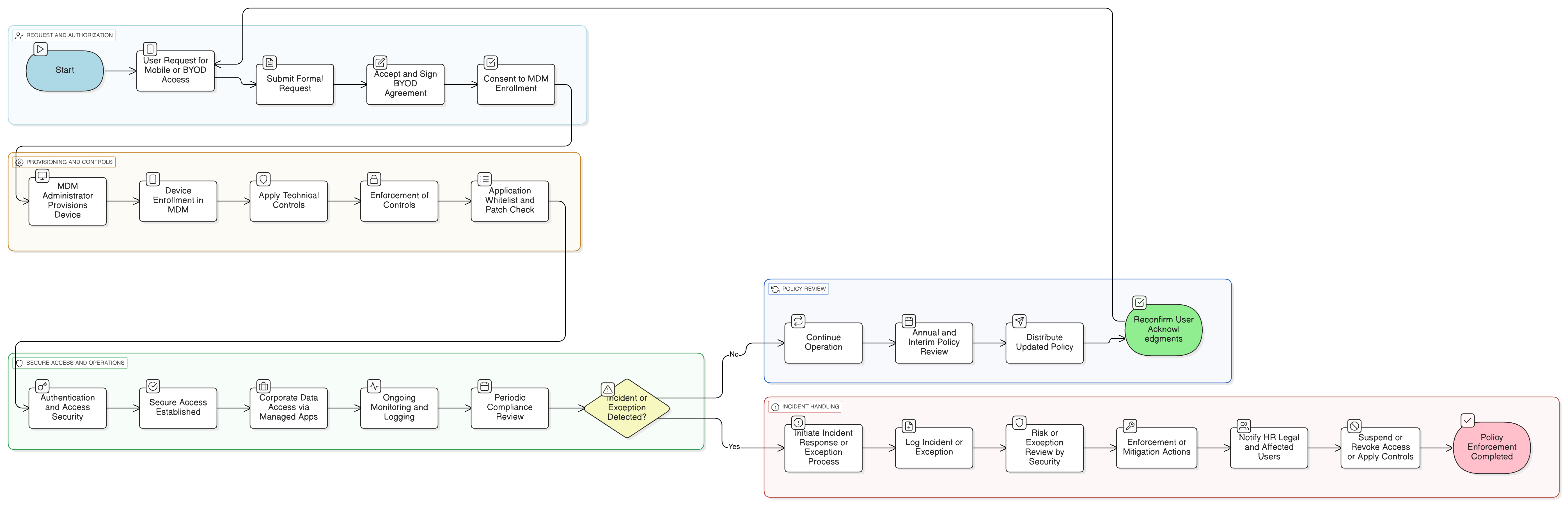

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i primjenjivost za uređaje i korisnike

Upis u MDM i sigurnosni zahtjevi

Kontrole autentifikacije i MFA

Proces korištenja vlastitih uređaja (BYOD) i privola korisnika

Sprječavanje gubitka podataka (DLP), kontejnerizacija i segmentacija podataka

Postupci upravljanja iznimkama i ublažavanja rizika

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

Povezane politike

Politika praćenja revizije i usklađenosti

Pruža osnovu za periodične provjere usklađenosti mobilne sigurnosti, uključujući pridržavanje politike korištenja vlastitih uređaja (BYOD).

Politika informacijske sigurnosti

Uspostavlja krovna načela upravljanja za sve kontrole informacijske sigurnosti, uključujući one koje uređuju uporabu mobilnih uređaja.

Politika prihvatljive uporabe

Definira dopuštena ponašanja i ograničenja povezana s uporabom tehnologije, koja se izravno primjenjuju na mobilni i BYOD pristup.

Politika rada na daljinu

Obrađuje dodatne sigurnosne obveze za mobilna radna okruženja, nadopunjujući mobilno-specifične kontrole definirane u ovoj politici.

Politika klasifikacije podataka i označavanja

Upravlja načinom postupanja s podacima na mobilnim uređajima prema razini klasifikacije, utječući na pohranu, prijenos i provedbu šifriranja.

Politika bilježenja i praćenja

Podržava prikupljanje i pregled dnevnika mobilnih pristupnih log-zapisa radi otkrivanja anomalija ili kršenja.

Politika odgovora na incidente (P30)

Upravlja načinom postupanja i eskalacije incidenata povezanih s mobilnim uređajima (npr. gubitak uređaja, neovlašteni pristup).

O Clarysec politikama - Politika mobilnih uređaja i BYOD-a

Učinkovito upravljanje sigurnošću zahtijeva više od samih riječi; zahtijeva jasnoću, odgovornost i strukturu koja se skalira s vašom organizacijom. Generički predlošci često ne uspijevaju, stvarajući nejasnoće kroz duge odlomke i nedefinirane uloge. Ova politika je osmišljena kao operativna okosnica vašeg sigurnosnog programa. Dodjeljujemo odgovornosti specifičnim ulogama prisutnima u modernom poduzeću, uključujući glavnog službenika za informacijsku sigurnost (CISO), IT i sigurnosne timove i relevantne odbore, osiguravajući jasnu odgovornost. Svaki zahtjev je jedinstveno numerirana odredba (npr. 5.1.1, 5.1.2). Ova atomska struktura čini politiku jednostavnom za implementaciju, reviziju prema specifičnim kontrolama i sigurno prilagođavanje bez utjecaja na integritet dokumenta, pretvarajući je iz statičnog dokumenta u dinamičan, provediv okvir.

Zaštitne mjere privatnosti za korištenje vlastitih uređaja (BYOD)

Integrira prava na privatnost razdvajanjem osobnih i korporativnih podataka, osiguravajući privolu korisnika i transparentnost u praćenju.

Brzo postupanje s rizicima i iznimkama

Omogućuje kontrolirane iznimke uz provedeno ublažavanje rizika i brzo suspendiranje pristupa tijekom istraga ili događaja usklađenosti.

Automatizirana provedba usklađenosti

Neusklađeni uređaji automatski se stavljaju u karantenu ili im se provodi opoziv pristupa, smanjujući ručnu intervenciju i kašnjenja korektivnih radnji.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom Enterprise paketu

Uštedite 67%Nabavite svih 37 Enterprise politika za €599, umjesto €1.813 pojedinačno.

Pogledaj potpuni Enterprise paket →