Επισκόπηση

Η παρούσα πολιτική ορίζει υποχρεωτικές απαιτήσεις για την ασφάλεια και τη διαχείριση κινητών συσκευών και της πρόσβασης BYOD σε οργανωτικά δεδομένα, διασφαλίζοντας συμμόρφωση και μετριασμό κινδύνου για όλους τους χρήστες.

Ολοκληρωμένοι έλεγχοι ασφάλειας

Διασφαλίζει κρυπτογράφηση, αυθεντικοποίηση και απομόνωση των εταιρικών δεδομένων σε όλες τις κινητές συσκευές και τις συσκευές BYOD.

Κανονιστική συμμόρφωση

Ευθυγραμμίζεται με τα πρότυπα ISO/IEC 27001, GDPR, NIS2, DORA και NIST για την προστασία δεδομένων σε κινητές συσκευές.

Επιβαλλόμενη διαχείριση συσκευών

Απαιτεί ένταξη συσκευής σε MDM, εφαρμογή διορθώσεων και εφαρμογές σε λίστα επιτρεπόμενων για μείωση του κινδύνου και υποστήριξη της παρακολούθησης.

Έλεγχος πρόσβασης βάσει ρόλων και λογοδοσία

Ορίζει με σαφήνεια αρμοδιότητες για χρήστες, προϊσταμένους, ομάδες Πληροφορικής και Ασφάλειας, Ανθρώπινο Δυναμικό (HR) και Νομική και Συμμόρφωση για τη χρήση κινητών συσκευών.

Διαβάστε πλήρη επισκόπηση

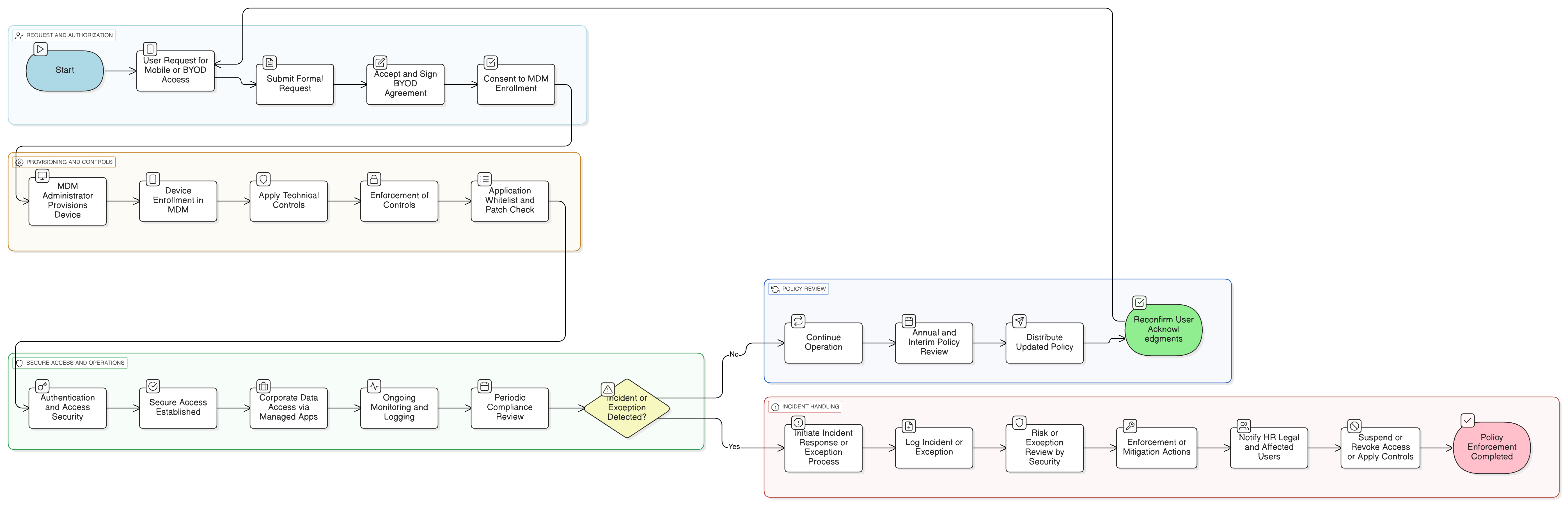

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και εφαρμοσιμότητα για συσκευές και χρήστες

Ένταξη σε MDM και απαιτήσεις ασφάλειας

Έλεγχοι αυθεντικοποίησης και πολυπαραγοντικός έλεγχος ταυτότητας

Διαδικασία BYOD και συναίνεση χρήστη

Πρόληψη απώλειας δεδομένων (DLP), κοντεϊνεροποίηση και απομόνωση δεδομένων

Διαδικασίες εξαιρέσεων και μετριασμός κινδύνου

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

Σχετικές πολιτικές

Πολιτική Παρακολούθησης Ελέγχου και Συμμόρφωσης

Παρέχει τη βάση για περιοδικούς ελέγχους συμμόρφωσης ασφάλειας κινητών συσκευών, συμπεριλαμβανομένης της τήρησης της πολιτικής BYOD.

P01 Πολιτική Ασφάλειας Πληροφοριών

Καθιερώνει τις υπερκείμενες αρχές διακυβέρνησης για όλους τους ελέγχους ασφάλειας πληροφοριών, συμπεριλαμβανομένων εκείνων που διέπουν τη χρήση κινητών συσκευών.

Πολιτική Αποδεκτής Χρήσης

Ορίζει επιτρεπόμενες συμπεριφορές και περιορισμούς σχετικά με τη χρήση τεχνολογίας, που εφαρμόζονται άμεσα στην πρόσβαση μέσω κινητών συσκευών και BYOD.

Πολιτική Τηλεργασίας

Αντιμετωπίζει πρόσθετες υποχρεώσεις ασφάλειας για περιβάλλοντα κινητής εργασίας, συμπληρώνοντας τους ειδικούς ελέγχους κινητών συσκευών που ορίζονται στην παρούσα πολιτική.

Πολιτική Ταξινόμησης και Επισήμανσης Δεδομένων

Διέπει τον τρόπο με τον οποίο τα δεδομένα σε κινητές συσκευές πρέπει να χειρίζονται βάσει επιπέδου ταξινόμησης, επηρεάζοντας την αποθήκευση, τη μεταφορά και την επιβολή κρυπτογράφησης.

Πολιτική Καταγραφής και Παρακολούθησης

Υποστηρίζει τη συλλογή και την ανασκόπηση αρχείων καταγραφής πρόσβασης από κινητές συσκευές για την ανίχνευση ανωμαλιών ή παραβιάσεων.

Πολιτική Αντιμετώπισης Περιστατικών (P30)

Διέπει τον τρόπο με τον οποίο τα περιστατικά που σχετίζονται με κινητές συσκευές (π.χ. απώλεια συσκευής, μη εξουσιοδοτημένη πρόσβαση) αντιμετωπίζονται και κλιμακώνονται.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική Κινητών Συσκευών και Χρήσης Προσωπικών Συσκευών (BYOD)

Η αποτελεσματική διακυβέρνηση ασφάλειας απαιτεί περισσότερα από διατυπώσεις· απαιτεί σαφήνεια, λογοδοσία και μια δομή που κλιμακώνεται με τον οργανισμό σας. Τα γενικά πρότυπα συχνά αποτυγχάνουν, δημιουργώντας ασάφεια με μακροσκελείς παραγράφους και μη ορισμένους ρόλους. Αυτή η πολιτική έχει σχεδιαστεί ώστε να αποτελεί τη λειτουργική ραχοκοκαλιά του προγράμματος ασφάλειάς σας. Αναθέτουμε αρμοδιότητες στους συγκεκριμένους ρόλους που συναντώνται σε μια σύγχρονη επιχείρηση, συμπεριλαμβανομένων του Επικεφαλής Ασφάλειας Πληροφοριών (CISO), των ομάδων Πληροφορικής και Ασφάλειας Πληροφοριών και των σχετικών επιτροπών, διασφαλίζοντας σαφή λογοδοσία. Κάθε απαίτηση είναι μια μοναδικά αριθμημένη ρήτρα (π.χ. 5.1.1, 5.1.2). Αυτή η ατομική δομή καθιστά την πολιτική εύκολη στην υλοποίηση, στον έλεγχο έναντι συγκεκριμένων ελέγχων και στην ασφαλή προσαρμογή χωρίς να επηρεάζεται η ακεραιότητα του εγγράφου, μετατρέποντάς την από στατικό έγγραφο σε δυναμικό, εφαρμόσιμο πλαίσιο.

Δικλίδες ιδιωτικότητας για BYOD

Ενσωματώνει την ιδιωτικότητα δεδομένων μέσω διαχωρισμού προσωπικών και εταιρικών δεδομένων, διασφαλίζοντας συναίνεση χρήστη και διαφάνεια στην παρακολούθηση.

Ταχεία διαχείριση κινδύνου και εξαιρέσεων

Επιτρέπει ελεγχόμενες εξαιρέσεις με επιβαλλόμενο μετριασμό κινδύνου και ταχεία αναστολή πρόσβασης κατά τη διάρκεια διερεύνησης ή γεγονότων συμμόρφωσης.

Αυτοματοποιημένη ενέργεια συμμόρφωσης

Οι μη συμμορφούμενες συσκευές τίθενται αυτόματα σε καραντίνα ή γίνεται ανάκληση πρόσβασης, μειώνοντας τη χειροκίνητη παρέμβαση και τις καθυστερήσεις αποκατάστασης.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο Enterprise

Εξοικονομήστε 67%Αποκτήστε όλες τις 37 πολιτικές Enterprise για €599, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο Enterprise →