Przegląd

Ta polityka ochrony punktów końcowych / ochrony przed złośliwym oprogramowaniem określa obowiązkowe środki zapobiegania, wykrywania, powstrzymania oraz reagowania na zagrożenia związane ze złośliwym oprogramowaniem wpływające na punkty końcowe organizacji, zapewniając zgodność z globalnymi normami i wspierając odporność operacyjną.

Bezpieczeństwo punktów końcowych

Wymusza obowiązkową ochronę przed złośliwym oprogramowaniem oraz ochronę w czasie rzeczywistym na wszystkich punktach końcowych.

Dostosowanie regulacyjne

Wspiera zgodność z wymaganiami ISO/IEC 27001:2022, GDPR, NIS2, DORA oraz COBIT 2019.

Scentralizowane monitorowanie

Wymaga integracji danych telemetrycznych punktów końcowych z SIEM w celu ciągłej widoczności i szybkiego reagowania.

Czytaj pełny przegląd

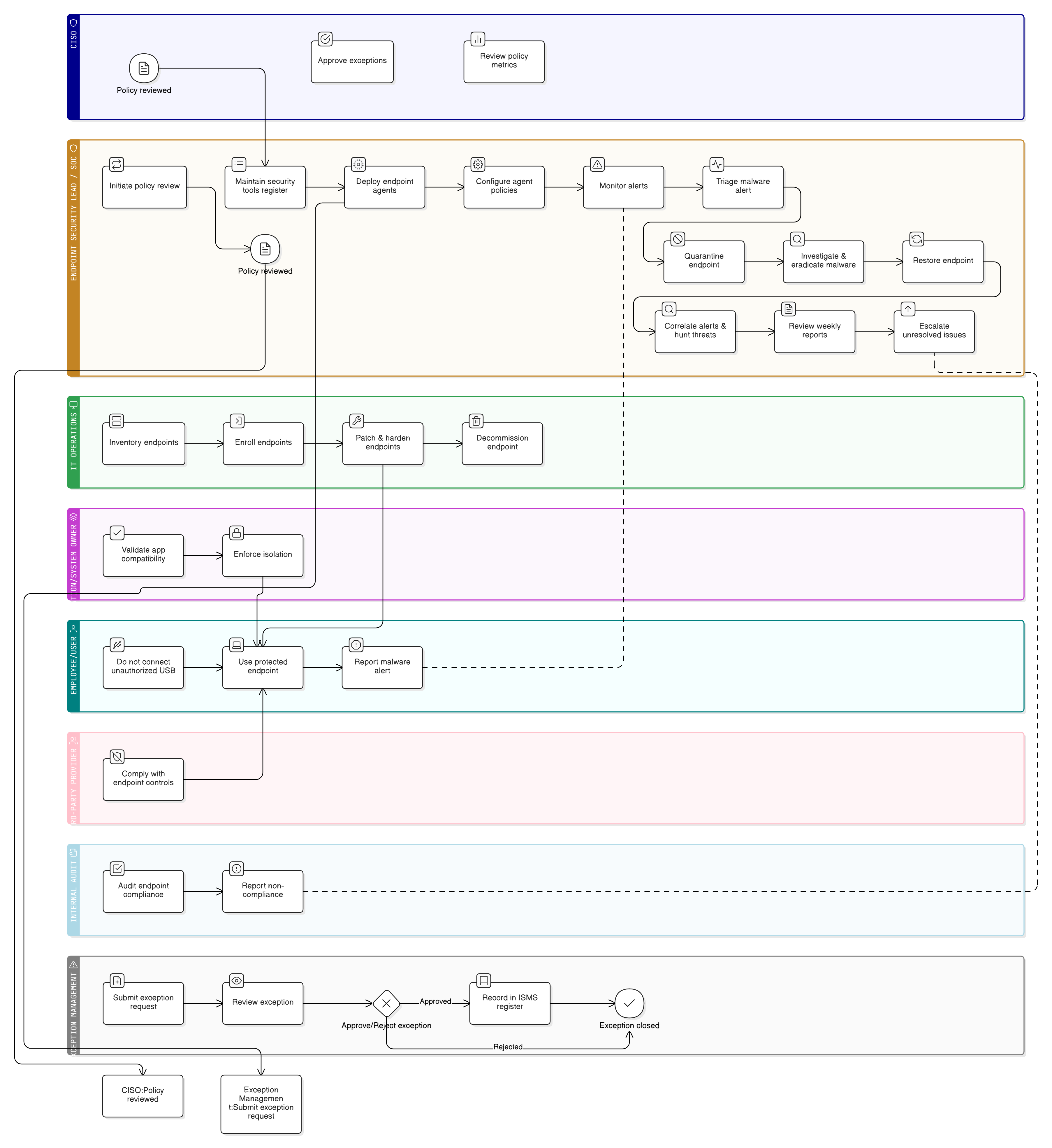

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i obowiązkowe środki kontrolne

Role i odpowiedzialności

Wymagania techniczne i dotyczące zarządzania

Normy wykrywania i reagowania na złośliwe oprogramowanie

Proces obsługi wyjątków i postępowania z ryzykiem

Procedury zgodności i przeglądu

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

P01 Polityka bezpieczeństwa informacji

Ustanawia podstawowe zasady ochrony systemów, danych i sieci. Ta polityka egzekwuje te zasady na poziomie punktów końcowych poprzez techniczne i proceduralne środki kontroli złośliwego oprogramowania.

Polityka kontroli dostępu

Definiuje ograniczenia dostępu użytkowników, które są egzekwowane na warstwie punktów końcowych, w tym zabezpieczenia przed podniesieniem uprawnień systemowych oraz instalacjami niezweryfikowanego oprogramowania.

P05 Polityka zarządzania zmianą

Zapewnia, że aktualizacje oprogramowania ochrony punktów końcowych, reguł polityki lub ustawienia konfiguracyjne agentów podlegają zatwierdzaniu i kontrolowanym procesom wdrożeniowym.

Polityka zarządzania aktywami

Zapewnia klasyfikację aktywów oraz wykaz aktywów wymagane jako baza dla widoczności punktów końcowych, pokrycia poprawkami oraz definicji zakresu ochrony przed złośliwym oprogramowaniem.

Polityka rejestrowania i monitorowania

Umożliwia integrację alertów punktów końcowych, statusu kondycji agentów oraz informacji o zagrożeniach do scentralizowanych systemów SIEM w celu wykrywania w czasie rzeczywistym i zapewnienia audytowalności śledczej.

Polityka reagowania na incydenty (P30)

Łączy incydenty złośliwego oprogramowania na punktach końcowych ze standardowymi przepływami pracy triage, powstrzymania, dochodzenia i odzyskiwania, z przypisanymi rolami i progami eskalacji.

O politykach Clarysec - Polityka ochrony punktów końcowych i ochrony przed złośliwym oprogramowaniem

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych deklaracji; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie polityki, audyt względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając ją ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Jasne przypisanie ról

Precyzyjnie definiuje odpowiedzialności za bezpieczeństwo punktów końcowych dla dyrektora ds. bezpieczeństwa informacji (CISO), SOC, operacji IT, użytkowników oraz dostawców zewnętrznych.

Wykonalny podręcznik reagowania

Zawiera szczegółowy podręcznik obsługi incydentów obejmujący walidację dostępu do alertów, powstrzymanie oraz odzyskiwanie dla zdarzeń złośliwego oprogramowania.

Proces obsługi wyjątków

Wbudowane ramy dokumentowania, zatwierdzania i przeglądu wyjątków ochrony punktów końcowych oraz ryzyka szczątkowego.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →