Pregled

Ova Politika zaštite krajnjih točaka / zaštite od zlonamjernog softvera opisuje obvezne mjere za sprječavanje, otkrivanje, ograničavanje i odgovor na prijetnje zlonamjernog softvera koje utječu na organizacijske krajnje točke, osiguravajući usklađenost s globalnim standardima i podržavajući operativnu otpornost.

Robusna sigurnost krajnjih točaka

Provodi obvezne kontrole zaštite od zlonamjernog softvera i zaštitu u stvarnom vremenu na svim krajnjim točkama.

Usklađenost s propisima

Podržava usklađenost sa zahtjevima ISO/IEC 27001:2022, GDPR-a, NIS2, DORA-e i COBIT-a 2019.

Centralizirano praćenje

Zahtijeva integraciju telemetrijskih podataka krajnjih točaka sa SIEM-om radi kontinuirane vidljivosti i brzog odgovora.

Pročitaj cijeli pregled

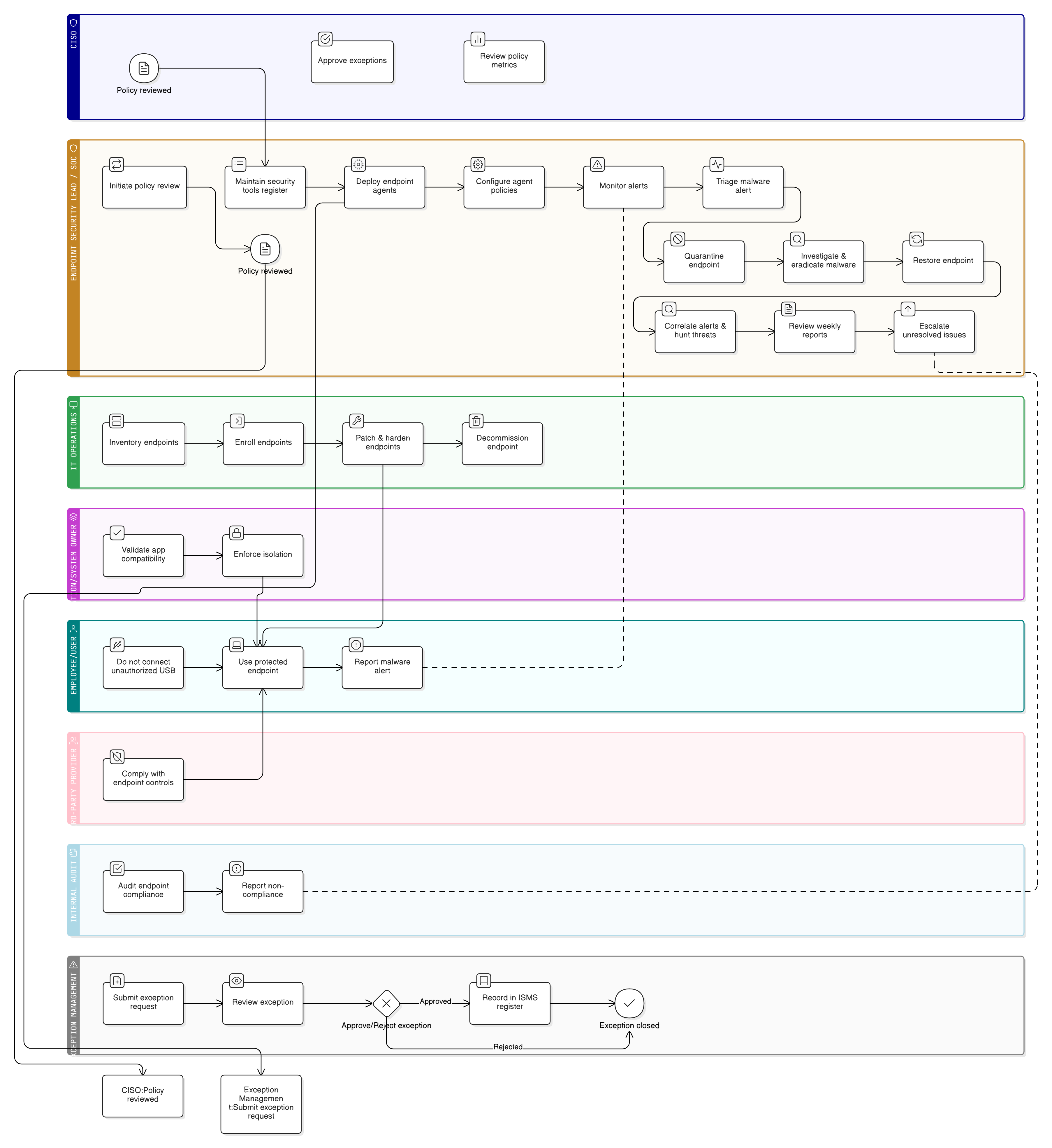

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i obvezne kontrole

Uloge i odgovornosti

Tehnološki i upravljački zahtjevi

Standardi otkrivanja i odgovora na zlonamjerni softver

Postupak iznimki i obrade rizika

Postupci usklađenosti i pregleda

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

Povezane politike

Politika informacijske sigurnosti

Uspostavlja temeljna načela za zaštitu sustava, podataka i mreža. Ova politika provodi ta načela na razini krajnjih točaka kroz tehnološke i proceduralne kontrole zlonamjernog softvera.

Politika kontrole pristupa

Definira ograničenja korisničkog pristupa koja se provode na razini krajnjih točaka, uključujući zaštitu od eskalacije privilegija i neovlaštenih instalacija neprovjerenog softvera.

Politika upravljanja promjenama

Osigurava da su ažuriranja softvera za zaštitu krajnjih točaka, pravila politike ili konfiguracije agenata podložni odobrenju i kontroliranim procesima uvođenja.

Politika upravljanja imovinom

Pruža polaznu osnovu klasifikacije imovine i popis imovine potreban za vidljivost krajnjih točaka, obuhvat zakrpavanja i definiranje opsega zaštite od zlonamjernog softvera.

Politika bilježenja i praćenja

Omogućuje integraciju upozorenja krajnjih točaka, statusa ispravnosti agenata i obavještajnih podataka o prijetnjama u centralizirane SIEM sustave za otkrivanje u stvarnom vremenu i forenzičku sljedivost.

Politika odgovora na incidente (P30)

Povezuje incidente zlonamjernog softvera na krajnjim točkama sa standardiziranim tijekovima rada: trijaža, ograničavanje, istraga i oporavak, uz dodijeljene uloge i pragove eskalacije.

O Clarysec politikama - Politika zaštite krajnjih točaka i zaštite od zlonamjernog softvera

Učinkovito upravljanje sigurnošću zahtijeva više od samih riječi; zahtijeva jasnoću, odgovornost i strukturu koja se može skalirati s vašom organizacijom. Generički predlošci često ne uspijevaju, stvarajući nejasnoće kroz duge odlomke i nedefinirane uloge. Ova politika je osmišljena kao operativna okosnica vašeg sigurnosnog programa. Dodjeljujemo odgovornosti specifičnim ulogama koje postoje u modernom poduzeću, uključujući glavnog službenika za informacijsku sigurnost (CISO), IT sigurnost i relevantne odbore, osiguravajući jasnu odgovornost. Svaki zahtjev je jedinstveno numerirana odredba (npr. 5.1.1, 5.1.2). Ova atomska struktura čini politiku jednostavnom za implementaciju, reviziju prema specifičnim kontrolama i sigurno prilagođavanje bez utjecaja na integritet dokumenta, pretvarajući je iz statičnog dokumenta u dinamičan, provediv okvir.

Jasna dodjela uloga

Precizno definira odgovornosti sigurnosti krajnjih točaka za glavnog službenika za informacijsku sigurnost (CISO), SOC, IT operacije, korisnike i pružatelje trećih strana.

Provediv priručnik odgovora

Uključuje detaljan priručnik za incidente koji pokriva validaciju pristupa, ograničavanje i oporavak za događaje zlonamjernog softvera.

Postupak postupanja s iznimkama

Ugrađeni okvir za dokumentiranje, odobravanje i pregled iznimki zaštite krajnjih točaka i preostalih rizika.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom Enterprise paketu

Uštedite 67%Nabavite svih 37 Enterprise politika za €599, umjesto €1.813 pojedinačno.

Pogledaj potpuni Enterprise paket →